L’éditeur de solutions de sécurité G Data a publié cet été son rapport sur les malwares mobiles. Il s’avère que c’est une pratique de plus en plus populaire dans les circuits asiatiques, touchant quasiment l’ensemble des marques low cost chinoises.

Certaines marques chinoises sont connues pour infecter discrètement leurs appareils (PC portables, tablettes et smartphones) avant même leur commercialisation. Le low cost asiatique se répand pourtant énormément mais il semblerait d’après G Data qu’il faille mieux passer son chemin… Les marques connues comme Lenovo, Xiaomi et Huawei sont aussi concernées.

Les smartphones Android chinois low cost en vogue

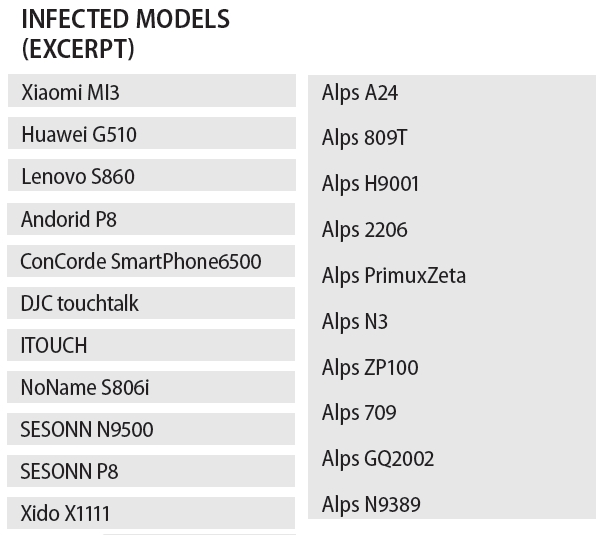

C’est le moins que l’on puisse dire quand on voit l’engouement pour ces appareils ! Or, les chercheurs en sécurité de G Data ont analysé toute une série de téléphones provenant des principales marketplaces Amazon et eBay et ont trouvé des malwares pré-installés sur pas moins de 21 modèles. Trois proviennent de fabricants bien connus et largement plébiscité sur certains forums dédiés à la téléphonie Android, à savoir Xiaomi, Huawei et Lenovo. Les autres marques sont moins célèbres mais tout aussi distribuées sur le Net par les canaux alternatifs : Alps, Andorid, ConCorde, DJC, Sesonn, Xido, etc…

« Dans les cas analysés, le malware est généralement caché sous la forme d’un add-on dans une application légitime modifiée », explique GData dans son dernier « Mobile Malware Report Q1 2015 ».

A noter que ce sont de vrais chevaux de Troie, totalement camouflés au sein d’applications officielles complètement fonctionnelles. Impossible à détecter pour un utilisateur lambda donc…

Parmi les fonctionnalités malveillantes rencontrées lors de cette étude, figuraient l’accès silencieux à Internet, la lecture et l’envoi de SMS non désirés, l’installation d’applications indésirables en arrière plan, la lecture des données de géolocalisation de l’appareil, l’accès aux contacts, au microphone, à la caméra, etc. Bref, un contrôle complet sur les appareils en somme !

D’après les chercheurs, cette technique d’infection d’usine est critique car elle pourrait menée à la diffusion d’adwares, d’espionnage, de vol de données personnelles ou encore de fraude bancaire en masse… De plus, pour couronner le tout, sachez qu’il n’est pas possible de supprimer le malware, car l’application hôte fait généralement partie du firmware du téléphone…

D’où proviennent ces malwares ?

Sur cette question cruciale, G Data estime que, dans la plupart des cas, les constructeurs ne sont pas impliqués, en raison de la perte d’image que cela entraînerait (pourtant, Lenovo est déjà impliqué dans près de 3 cas d’espionnages avérés par ce biais). L’éditeur y voit plutôt l’œuvre d’intermédiaires dans la chaîne de distribution, qui injectent les malwares dans les terminaux pour le comptes de tiers, afin d’arrondir leurs fins de mois. G Data précise qu’il y a 4900 nouveaux malwares Android par jour, et que plus de la moitié des auteurs sont motivés par les gains potentiels lié à la cybercriminalité visant le marché Android.

Toutefois, les experts de G Data avancent que certains terminaux Android sont effectivement infectés dès le processus de production ! En juin 2014, ils avaient pu trouvé une copie du Galaxy S4 intitulée Star N9500 où le malware a été ajouté directement dans l’usine. C’est également le cas de deux autres modèles détectés depuis, à savoir le Star N8000 et l’IceFox Razor. Tous ces cas analysés ne constituent évidemment qu’un échantillon et il est donc difficile d’en déduire des données statistiques globales.Une chose est sûre, cette technique perfide se répand massivement en Asie et commence à impacter des clients partout dans le monde… Prudence !

Le rapport public au format PDF est disponible ici.