Une potentielle faille de sécurité due à un mauvais paramétrage touche des milliers de site e-commerce basé sur le CMS OpenSource Prestashop. Tout est parti d’un article publié par l’agence Web Wixiweb.

Avec une communauté de 500.000 membres et près de 150.000 boutiques en ligne, PrestaShop est une plate-forme e-commerce Open source incontournable sur le web. Toutefois, PrestaShop 1.5 c’est également 5 500 rapports de bug et évolutions (dont 1 800 non clos), des fonctionnalités inachevées et des problèmes de sécurité à l’image de cette faille de sécurité présentée dans cet article, qui impacte une majorité des sites e-commerce PrestaShop.

Les CMS deviennent vites des usines à gaz et les gestionnaires de ces derniers ont alors tendance à oublier les discours marketing prônant la sécurité, la stabilité et la performance.

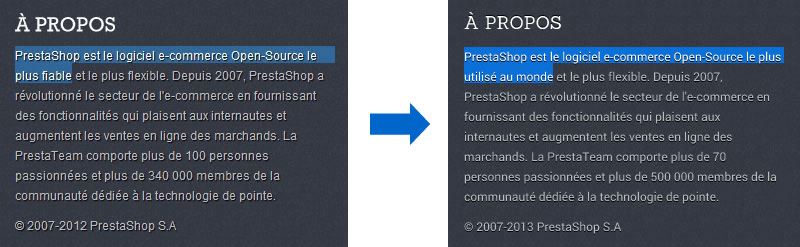

D’ailleurs, même PrestaShop fait preuve de lucidité en modifiant le pied de page de son site en passant du logiciel e-commerce open source le « plus fiable » en 2012 au « plus utilisé au monde » en 2013.

Ce n’est pas la première fois qu’un problème de sécurité est découvert au sein de la solution mais cela a toujours été corrigé très rapidement. De plus, le “bug” provient cette fois-ci d’un mauvais paramétrage, que l’on ne saurait imputer à PrestaShop mais aux utilisateurs (particuliers, webmasters et agences Web).

50% des boutiques testées sont impactées

La société Wixiweb a testé la faille sur une bonne partie des boutiques e-commerce présentes dans le showcase français de PrestaShop. Le résultat est non négligeable : 24 sur 48 des boutiques PrestaShop testées sont touchées par cette vulnérabilité.

L’agence souligne ensuite le côté inquiétant de la chose, à savoir que les sites testés font partie des références de PrestaShop, et sont pour la plupart, réalisés par des professionnels du web (agences ou freelances). On imagine alors facilement la catastrophe si l’on réalise le même test sur des boutiques réalisées par les e-commerçant eux-mêmes !

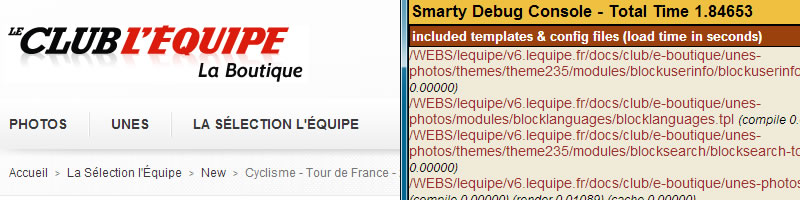

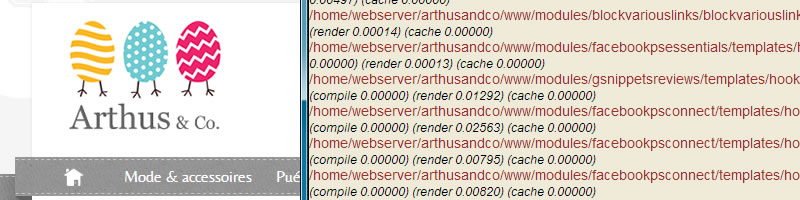

Des boutiques ayant pignon sur rue

L’agence va encore plus loin en citant des exemples réels extraits du showcase (notez bien que les sites qui suivent ont tous été alertés et que le problème est maintenant corrigé) :

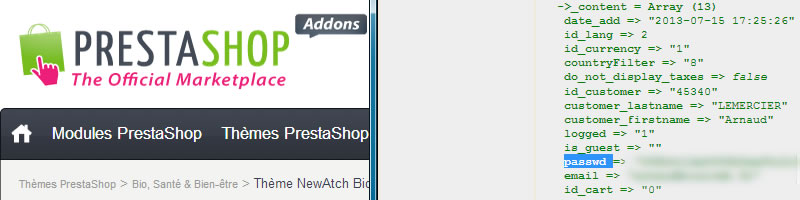

Même le site officiel de PrestaShop (la place de marché Addons) était touché !

En quoi consiste cette vulnérabilité et comment l’exploiter ?

Certains l’auront déjà compris en voyant les précédentes captures, cette faiblesse de sécurité de PrestaShop (dûe à une mauvaise configuration) permet d’afficher l’ensemble des informations de débogage Smarty à chaque page chargée et affichée. Concrètement, n’importe qui peut avoir accès à des informations privées comme le répertoire d’installation du CMS, la liste des modules chargés ou des informations sensibles sur les produits.

Pour l’exploiter, c’est un jeu d’enfant, il suffit de connaître le paramètre SMARTY_DEBUG et de l’ajouter à l’URL d’une boutique PrestaShop…

Faire en sorte que ça ne vous arrive pas

Dans la branche 1.4.x de PrestaShop, cette console de debogage était activée par défaut. C’est maintenant fini dans le nouveau 1.5.x.

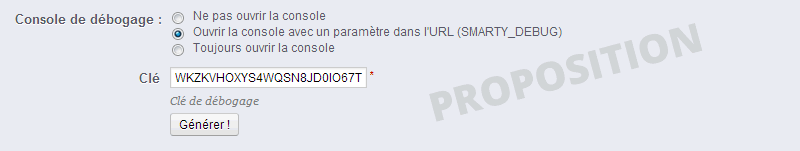

En 1.5, passez par le backofficie pour vérifier via Paramètres avancés > Performances > Smarty : Si votre configuration de débogage n’est pas positionnée sur « Ne pas ouvrir la console », votre installation comporte un risque.

En 1.4.x, il vous faut éditer le fichier /config/smarty.config.inc.php et s’assurer cette ligne est à “NONE” : $smarty->debugging_ctrl = ‘NONE’;

Pas mal d’exemples de conséquences possible pour quelqu’un de mal intentionné sont cités dans l’article de l’agence Wixiweb. Rappelez-vous qu’il ne faut jamais minimiser l’importance d’une quelconque faille de sécurité, si moindre soit-elle ! Le but de cet article est donc dans un but purement informatif, afin que les possesseurs de boutiques en ligne puissent améliorer leur sécurité et corriger si besoin ce réglage interne.

D’ailleurs, Wixiweb est aller jusqu’à proposer une solution améliorant la sécurité du processus de débogage, à savoir, l’utilisation d’une clé secrète :

L’équipe de PrestaShop a été très réactive et a de suite implémenté la solution proposée via GitHub sur le CMS. La fonctionnalité sera disponible dès la prochaine version !

PrestaShop, de son côté, vient de publier un article qui regroupe les règles à respecter avant une mise en ligne.

Source : Wixiweb

Ah ! Ben je devais être en mode “off” à ce moment là!

Merci pour tes infos et bonne continuation

Merci pour le partage !

C’est effectivement de faille à corriger très rapidement sur beaucoup de Prestashop déjà en ligne. Les risques de fuites sont non négligeables!

Je viens de tomber sur cet article un peu par hasard et étant membre de la communauté Prestashop je trouve dommage qu’il n y ai pas eu plus de communication sur cette faille.

PrestaShop a publié un article sur son blog officiel 2 jours après l’annonce 😉

Ils ont effectivement communiqués mais pas sur la faille de sécurité. Ils ont fait un article sur les bonnes pratiques pour mettre en production. Ce n’est pas la même chose.

Cela n’est pas une “faille” mais bien un défaut de paramétrage, lié à un oubli ou à une mauvaise utilisation du système par la personne ou société en charge du site…

Les commentaires sont fermés.