La faille de sécurité identifiée dans Log4j, une bibliothèque Java permettant de consigner les messages d’erreur dans les applications, inquiète par sa gravité et les risques qu’elle présente.

Communiqué – D’après l’ANSSI, cette faille “est susceptible dans les cas les plus défavorables de permettre à un attaquant de prendre le contrôle à distance de l’application visée, voire de la totalité du système d’information où elle est présente.” L’agence précise par ailleurs que “Cette faille est désormais activement exploitée de manière malveillante par des attaquants.”

L’importance du risque influe sur les stratégies de paiement des primes de bogues (Bug Bounty) et on observe depuis quelques jours de nouvelles tendances dans ce domaine.

Dans le cadre de leurs programmes de primes aux bogues, plusieurs clients de HackerOne ont lancé des initiatives spécifiques à Log4j à l’intention des hackers qui travaillent à l’identification de failles ou veulent s’y mettre. Parmi eux, on peut ainsi citer Glassdoor et Hyatt.

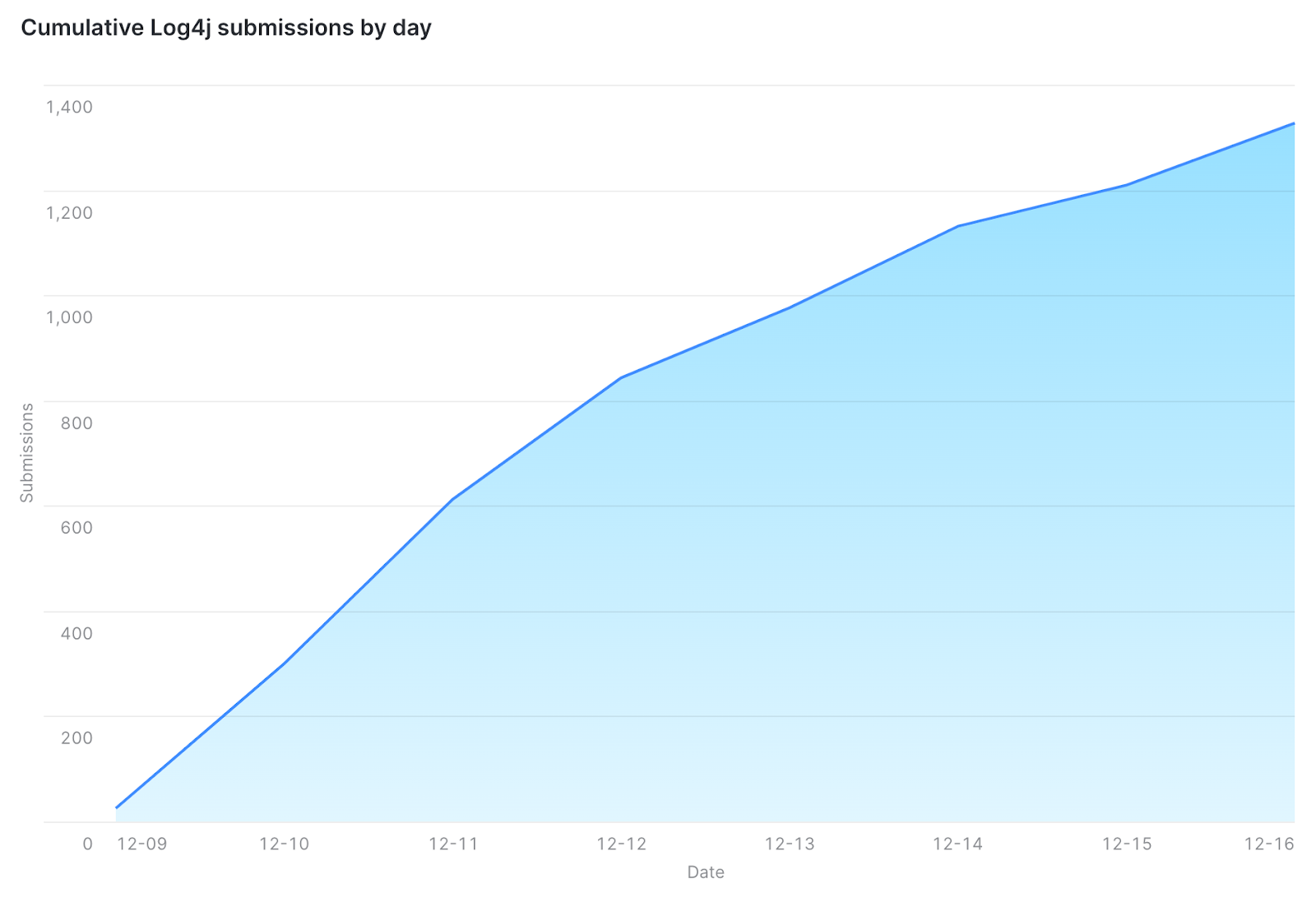

Voici quelques chiffres relatifs à Log4J partagés par HackerOne :

Nombre total de rapports

- 75 rapports ont été récompensés par un bounty, avec un total de 142 250 $ payés (1 896 $ en moyenne).

- 192 rapports ont été triés et validés

Nombre de hackers qui ont soumis : Plus de 400

Prime moyenne et primes élevées (Coinbase et al)

- Prime moyenne : 1 714 $

- Zoom a payé 45 000 $.

- Coinbase offre une prime de 30 000 $ si un chercheur peut démontrer que l’entreprise est vulnérable à ce problème.

- Glassdoor paiera le double de sa prime critique – jusqu’à 5 000 $ – si un pirate trouve des systèmes vulnérables à log4shell (CVE-2021-44228)

- Hyatt a créé une catégorie super-critique pour l’exécution réussie de code à distance de CVE-2021-44228 sur tous les actifs concernés. Le gain pour cette catégorie sera de 25 000 $.