L’éditeur de sécurité russe Kaspersky alerte sur la propagation d’un trojan SMS capable de passer outre les système de protection CAPTCHA.

A la fin de l’année dernière, Kaspersky a découvert le malware Trojan-SMS.AndroidOS.Podec, un Trojan-SMS qui utilisait un système de protection légitime puissant contre l’analyse et la détection. Ce dernier était alors encore au stade du développement. Mais en début 2015, l’éditeur a pu intercepter une version complète du trojan, tout à fait opérationnelle.

Cette nouvelle version du trojan dispose d’une fonctionnalité remarquable : il est doté d’une fonction d’envoi de messages à des numéros surfacturés à l’aide de mécanismes de contournement du système “Advice of Charge” (notification envoyée à l’utilisateur sur le coût du système et demande de confirmation du paiement) et d’une autre fonction permettant d’inscrire la victime à des services payants, en contournant le système CAPTCHA. C’est la première fois que Kaspersky Lab découvrait ce genre de fonctionnalité dans un trojan.

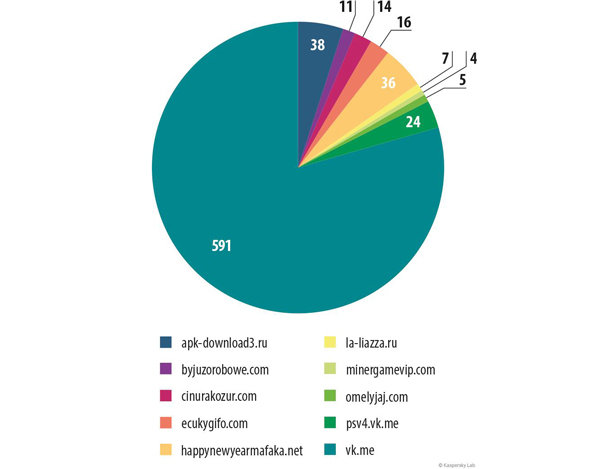

Sur la base des statistiques recueillies à l’aide de Kaspersky Security Network, la version étudiée du malware a été diffusée principalement depuis différents domaines au nom retentissant (Apk-download3.ru, minergamevip.com, etc.), ainsi que via les serveurs du réseau social “Vkontakte” qui stockent le contenu des utilisateurs.

Les serveurs du réseau social prédominent, mais malheureusement, le service de stockage des fichiers sur ce réseau est anonyme et il est donc impossible de voir comme les malwares y sont apparus. Une étude plus poussée a toutefois permis de mettre en évidence l’existence dans ce réseau de toute une série de communautés qui propageaient Trojan-SMS.AndroidOS.Podec :

- http://vk.com/vzlomannye_igry_dlya_android

- http://vk.com/skachat_minecraft_0_9_0_android

- http://vk.com/minecraft_pe_0_9

- http://vk.com/vzlom_igry_android_mody

- http://vk.com/igry_android_cheats

- http://vk.com/android_mody_apk

- http://vk.com/novye_igry_na_android

- http://vk.com/skachat_hill_climb_racing_bpan

- http://vk.com/na_android_igry

Tous les groupes de cette liste présentaient un contenu similaire : images, liens et messages se rapportant à Minecraft. La grande majorité des messages sur le mur du groupe contient des liens vers des sites contenant des prétendus jeux et autres applications pour Android. Il en allait de même pour la section “Liens”. En réalité, l’unique objectif poursuivi par ces sites était la propagation de différentes versions de Trojan-SMS.AndroidOS.Podec.

L’organisation et la mise en page de ces groupes (par exemple, l’utilisation de mots clés au lieu de descriptions, avalanche de messages simples et généraux créés par des bots, etc.), ainsi que la publication de liens vers de faux sites qui se ressemblent les uns les autres permettent d’affirmer que la propagation du malware a bénéficié de l’aide de spécialistes du référencement noir. Les astuces citées ci-dessus permettent d’améliorer le classement des ressources (sites et groupes) dans les résultats des recherches et d’augmenter de la sorte la probabilité de recevoir des visites.

Toutes ces communautés sont administrées par un utilisateur de “Vkontakte” qui utilise le pseudonyme “kminetti”. La page de son profil contient des publicités pour les communautés citées ci-dessus. Ce compte est actif depuis le 12 octobre 2011. Des messages contenant des liens vers les sites et les communautés qui diffusent des malwares pour périphériques nomades y sont publiés depuis 2012.

L’échantillon du Trojan pour périphériques mobiles sur lequel Kaspersky Lab a pu mettre la main se présentait sous les traits de la célèbre application Minecraft – Pocket Edition. Le fichier ne pèse que 688 Ko, ce qui est un avantage aux yeux des utilisateurs inexpérimentés qui possèdent une connexion Internet lente et/ou chère. Il faut savoir que la taille de l’application officielle est comprise entre 10 et 13 Mo.

Une fois exécutée, l’application sollicite les autorisations d’administrateur du périphérique. Le but de la manœuvre est de se protéger contre la suppression par l’utilisateur ou par les solutions de protection. Si l’utilisateur refuse d’octroyer les autorisations d’administration, le Trojan les demande à nouveau jusqu’à ce qu’il obtienne la réponse souhaitée. Dans ces conditions, l’utilisation normale du périphérique est pratiquement impossible. Quand Trojan-SMS.AndroidOS.Podec a obtenu l’accès privilégié, l’application légitime Minecraft est téléchargée (depuis un site externe) et installée sur la carte SD du périphérique. Ce comportement est défini dans le fichier de configuration téléchargé en même temps que le Trojan. Ce fichier contient le lien de téléchargement du fichier APK légitime. Il arrive parfois que le fichier de configuration ne contienne pas de liens vers l’application. Dans ce cas, le cheval de Troie arrête tout simplement ses activités visibles pour l’utilisateur une fois qu’il a reçu les autorisations.

Contournement du CAPTCHA

Les exigences imposées à la mise en forme des ressources Internet sur lesquelles le mécanisme de souscription se déroulera varient en fonction des partenariats. Ainsi, certains imposent l’utilisation d’un module CAPTCHA qui permet de confirmer que la demande n’est pas réalisée par un robot. Dans la majorité des cas, le partenariat redirige le navigateur vers le site de l’opérateur où l’utilisateur est invité à confirmer sa demande d’abonnement en saisissant le CAPTCHA. Comme nous l’avons déjà dit, Trojan-SMS.AndroidOS.Podec se distingue par sa capacité à déjouer la protection CAPTCHA.

Le module de traitement de CAPTCHA interagit avec le service Antigate.com qui propose des services d’identification manuelle du texte sur les images. Voici comment se décrit ce service :

“Antigate.Com est un service d’identification manuelle du texte des images. Le fonctionnement est très simple : votre application charge l’image dans notre système et vous recevez la réponse après quelques secondes.”

Source antigate.com

Autrement dit, un collaborateur du service lit le texte du CAPTCHA. D’après les données d’Antigate.com, la majorité des collaborateurs se trouve en Inde.

Pour en savoir plus sur les détails technique et accéder à l’étude complète, visitez la page dédiée sur VirusList.