Depuis sa première détection en novembre 2014, Dridex est l’un des malwares les plus prolifiques au niveau mondial. Même lorsque ceux qui se cachent derrière Dridex ont commencé à propager le ransomware Locky en février 2016, ils ont souvent continué à alterner entre les deux codes malveillants ou à les diffuser simultanément.

Tribune écrite par Gérard Beraud-Sudreau de la société Proofpoint – Dernièrement, cependant, le volume des e-mails infectés par Dridex est devenu relativement minimes, tandis qu’est apparue une nouvelle cible géographique : la Suisse. Cette forte baisse de volume semble indiquer un ciblage plus pointu, permettant aux auteurs des attaques de se concentrer sur les plus lucratives d’entre elles et de mettre à profit plus efficacement les informations volées. Dans cet article, nous analysons les récentes campagnes Dridex, notamment leurs volumes de messages et leur ciblage, et proposons des raisons possibles pour ces changements de mode opératoire.

Activité globale de Dridex

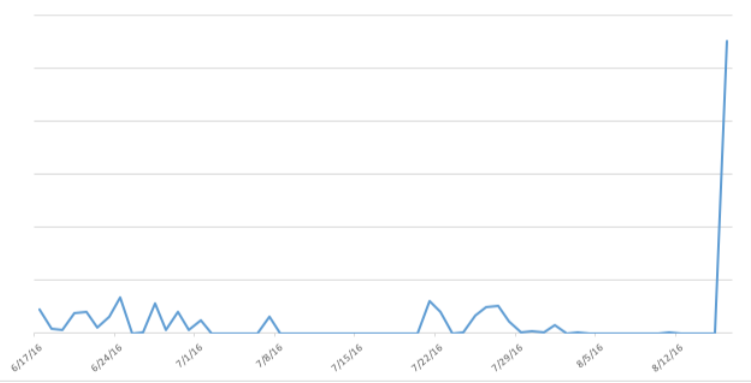

Tout au long des mois de juillet-août 2016, nous avons suivi un certain nombre de campagnes de pièces jointes Dridex de très faible volume, allant chacune de moins d’une centaine à quelques milliers de messages. Les 15 et 16 août, la campagne de plus grande ampleur observée depuis la mi-juin a diffusé des dizaines de milliers de messages, ciblant principalement des services financiers et des entreprises industrielles. Cependant, ce volume demeure encore bien éloignés des millions de messages enregistrés lors des campagnes de mai 2016. La figure ci-dessous montre les volumes relatifs de messages des campagnes Dridex au cours de ces deux derniers mois :

Ci-dessous, les exemples de botnets observés pendant cette période :

- Botnet Dridex 1124 (ciblant la Suisse) – 17 août

- Botnet Dridex 228 (ciblant le Royaume-Uni, l’Australie, la France) – 15-16 août

- Botnet Dridex 144 (ciblant la Suisse) – 11 août

- Botnet Dridex 1024 (ciblant la Suisse) – 10 août

- Botnet Dridex 1024 (ciblant la Suisse) – 9 août

- Botnet Dridex 1024 (ciblant la Suisse) – 2-3 août

- Botnet Dridex 1024 (ciblant la Suisse) – 29 juillet

- Botnet Dridex 1024 (ciblant la Suisse) – 26-27 juillet

- Botnet Dridex 124 (ciblant la Suisse) – 15 juillet

- Botnet Dridex 302 (ciblant le Royaume-Uni) – 12 juillet

- Botnet Dridex 38923 – (ciblant la Suisse) – 7 juillet

Exemple de campagne : Dridex 228

La campagne Dridex du 15-16 août (botnet 228) est particulièrement intéressante en raison de son volume de messages supérieur à la moyenne. Ce botnet était configuré pour cibler des sites de banques au Royaume-Uni, en Australie, en France et aux Etats-Unis. Le message propageant le botnet contenait des pièces jointes Word renfermant des macros (fichiers .docm). Des mails se faisant passer pour une confirmation de commande sont envoyés massivement. Les chiffres qui suivent les mots « Order Confirmation » dans le titre sont aléatoires et correspondent au nom du fichier joint.

Les documents piégés de type .docm nécessitent que l’utilisateur active les macros qu’ils contiennent. Dans ce cas, l’activation des macros permet au document malveillant de télécharger Dridex (botnet 228).

Cette instance de Dridex cible un certain nombre de systèmes de traitement et de transfert de paiements, de terminaux point de vente (TPV) et d’applications de gestion à distance. Tandis que la multiplication des applications Windows ciblées a déjà été soulignée par MELANI [1] , l’Annexe A dresse la liste complète, à jour, de celles que nous avons observées dans cette campagne.

Cependant, le ciblage d’applications n’a rien de nouveau et Dridex s’est déjà attaqué à des applications TPV, bancaires ou autres par le passé. L’Annexe B donne un exemple d’applications ciblées en juillet 2015. La liste actuelle s’est sensiblement étendue en comparaison.

Exemple de campagne : Dridex 144

Le 11 août, une campagne Dridex comportant des pièces jointes Microsoft Word .docm a pu être observée. En cas d’ouverture de ces pièces jointes et d’activation de leurs macros, celles-ci téléchargent et installent le botnet Dridex ID 144, configuré pour cibler divers sites de banques, dont plusieurs en Suisse. Les messages de cette campagne s’intitulaient « Lieferung » (« livraison » en allemand) et s’accompagnaient de diverses pièces jointes, par exemple « rechnung11Aug.docm » (« facture11août » en allemand). Rappelons que l’allemand est l’une des principales langues parlées en Suisse.

Cette instance de Dridex cible les mêmes systèmes bancaires et autres applications que le botnet 228. Parmi les sites bancaires ciblés figurent par exemple raiffeisen.ch et postfinance.ch.

Exemple de campagne : Dridex 124

Le 15 juillet, une autre campagne Dridex a été découverte, employant des pièces jointes Microsoft Word .docm qui, si elles sont ouvertes et leurs macros activées, téléchargent et installent le botnet Dridex 124. Cette instance est également configurée pour cibler divers sites de banques suisses. Les messages de cette campagne s’intitulaient « WG: Gutschriftsanzeige zu RG 123456 // 7654321 Arvato Geburtstagskarten Art. 12345 » (chiffres aléatoires) et leur pièce jointe « RECHNUNG Nr. 654321.zip », une archive contenant le fichier « 54321.docm » (chiffres aléatoires). Là encore, l’e-mail et sa pièce jointe étaient tous deux en allemand.

Dridex et les kits d’exploitation

Enfin, Dridex continue de se propager via des kits d’exploitation de vulnérabilités. Par exemple, le 9 août, nous avons vu le botnet Dridex 1024 implanté par le kit Neutrino en Suisse et au Royaume-Uni.

Conclusion

Le cheval de Troie bancaire Dridex a fait l’objet d’analyses approfondies par Proofpoint et d’autres chercheurs à travers le monde en raison de l’étendue de sa présence, de son impact et de sa place dans les campagnes qui ont diffusé des volumes massifs d’e-mails et de documents malveillants en 2015 et au début de 2016. Cependant, la récente évolution vers une diffusion plus ciblée ainsi qu’un jeu croissant de fonctionnalités paraissent indiquer que Dridex entame une nouvelle vie alors même que les campagnes d’attaques volumétriques tendent à propager quasi exclusivement Locky et les charges malveillantes associées. Tandis que ces campagnes de grande ampleur peuvent avoir saturé de nombreux pays cibles, les propagateurs de Dridex cherchent toujours à tirer profit de ce malware en ciblant un nombre restreint de grandes entreprises, notamment dans le secteur des services financiers.

En ce qui concerne les motivations de ce changement de tactique, nos investigations donnent à penser que le mode opératoire actuel consiste à identifier automatiquement les systèmes dignes d’intérêt (des logiciels servant au traitement des paiements) au moyen de configurations spécifiques du cheval de Troie, puis à permettre aux opérateurs de décider quel malware télécharger ensuite ou bien d’explorer le système manuellement via VNC.

Les commentaires sont fermés.