Les chercheurs de Proofpoint ont identifié une nouvelle campagne d’ingénierie sociale et de logiciels malveillants menée par TA456, acteur affilié à l’État iranien.

Baptisé LEMPO par Proofpoint, ce malware a été conçu pour exfiltrer des données sensibles. Choisissant avec précision sa cible, le groupe vise activement les petites filiales et contractants pour, in fine, compromettre de plus grands acteurs de la défense.

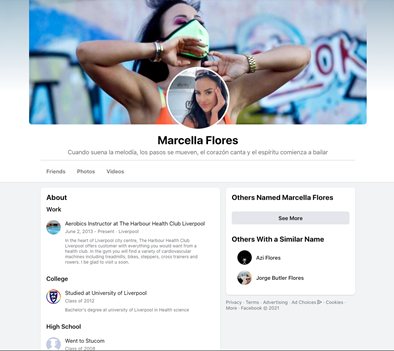

Cette campagne illustre la nature persistante de certaines menaces d’origine étatique et l’importance de l’engagement humain pour mener à bien leurs opérations d’espionnage. À la mi-juillet, Facebook a interrompu un réseau similaire qu’il attribuait à Tortoiseshell. Cet acteur serait affilié au Corps des gardiens de la révolution islamique (IRGC) via une association avec la société iranienne Mahak Rayan Afraz (MRA).

Selon Sherrod De Grippo Sherrod De Grippo, Directrice Menaces Émergentes au sein de Proofpoint: « Chez Proofpoint, nous détectons régulièrement des campagnes menées par TA456 contre des entreprises de l’industrie de la défense, en particulier celles impliquées dans l’ingénierie aérospatiale. Sur le plan opérationnel, nous constations actuellement que ces menaces ont pour but de soutenir les efforts d’espionnage iraniens et les cibles des attaques phishing travaillent presque toutes dans la base industrielle de la défense, soutenant les efforts des États-Unis au Moyen-Orient. »

Bien que ce type d’attaque ne soit pas une nouveauté pour TA456, cette campagne fait de ce groupe l’un des acteurs iraniens les plus déterminés dont Proofpoint suit de près l’activité.

Si vous souhaitez en savoir plus sur ce type de menace, je vous invite à consulter le dernier blog Proofpoint.