Talos, le groupe de chercheurs en sécurité travaillant pour l’américain Cisco a découvert un malware particulièrement virulent, baptisé Rombertik. En plus d’espionner la machine sur laquelle il est installé, ce dernier peut savoir s’il est repéré et s’attaquer au disque dur de sorte à rendre le système inutilisable.

A la base, Rombertik n’est qu’un trojan comme il en existe des millions en circulation, qui se présente sous la forme d’un fichier PDF ou d’une archive compressée auto-extractible, souvent transmit par mail. Mais en creusant, les chercheurs ont pu se rendre compte qu’il contenait un fonctionnalité plutôt “exotique” et très dangereuse : il est en mesure de s’attaquer directement au MBR du support de stockage de la machine, de sorte à rendre le système inopérant et détruisant le disque dur. l’étude a été publiée en détails sur le blog de la société.

En résumé, ce malware innovant dispose, en plus des fonctions basiques d’espionnage, de capacités d’auto-défense très évoluées.

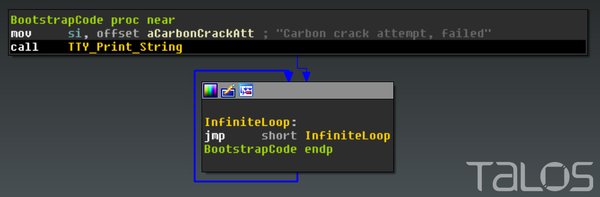

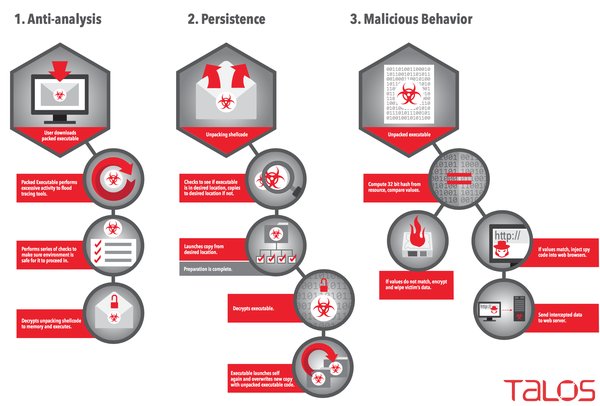

Lors de sa première exécution, le programme malveillant va commencer par vérifier s’il fonctionne à l’intérieur d’une sandbox. Si c’est le cas, le processus s’arrêtera sans rien faire de plus afin d’éviter toute analyse. Mais si ce contrôle s’avère négatif, il va alors passer à l’étape suivante : il va se déployer et vérifier qu’il ne fait pas l’objet d’une analyse mémoire. Si tel est le cas, il s’attaque au MBR du support de stockage de la machine, de sorte à rendre le système inopérant. S’il n’y parvient pas, il va s’atteler à chiffrer les fichiers de l’utilisateur, puis redémarrer la machine, qui ne parviendra jamais à afficher de nouveau Windows. Pourquoi ? Parce que aura pris soin d’exécuter un code avant le lancement du système d’exploitation de sorte à créer une boucle infinie.

Si le malware échappe à l’analyse mémoire, le PC évite ces dommages. Mais ces derniers arriveront tout de même dès lors qu’un antivirus aura entrepris un scan de la machine. Scan qui sera par ailleurs ralenti par la quantité faramineuse d’information que produira Rombertik. Ce malware est créé pour tromper les moteurs d’analyse, puisqu’il est composé en grande partie de code inutile et de données factices.

Finalement, Rombertik est conçu pour leurrer les antivirus et gagner suffisamment de temps pour récolter un maximum de données. Une fois compromis, il ne laisse rien sur son passage. Un MBR se récupère, et une sauvegarde de vos données pourra vous permettre de rétablir votre système comme il était avant l’arrivée de ce monstre. Mais le plus simple est probablement d’éviter de cliquer sur une pièce jointe placée dans un email dont vous ne connaissez pas l’expéditeur.

Source : Clubic

Les commentaires sont fermés.