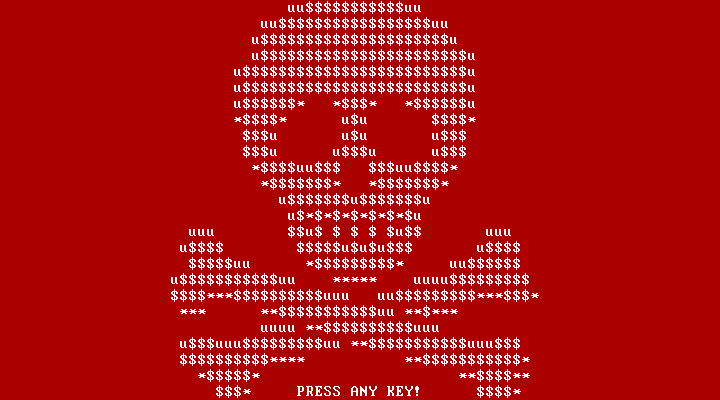

Le 12 mai dernier, Wannacry fêtait son premier anniversaire. A l’origine de cette cyberattaque mondiale, le ranwsomware WannaCryp, qui une fois installé, bloquait l’accès aux fichiers sur les ordinateurs et exigeait une rançon (300 dollars) pour rendre sa liberté au système.

Comme d’habitude, c’est par une vaste campagne de phishing par e-mail que le ransomware s’est retrouvé dans de nombreux PC. Il s’est propagé à travers EternalBlue, un exploit dans les anciens systèmes Windows annoncé par The Shadow Brokers quelques mois avant l’attaque. Même si Microsoft a publié des correctifs pour stopper l’attaque, la grande partie la propagation de WannaCry est due au fait que les entreprises n’avaient pas appliqué ces correctifs ou utilisaient des systèmes Windows trop anciens. WannaCry a également profité de l’installation de backdoors sur les systèmes infectés.

L’attaque a été stoppée quelques jours après sa découverte grâce aux correctifs d’urgence publiés par Microsoft et à la découverte d’un commutateur d’arrêt qui empêchait les ordinateurs infectés de propager davantage WannaCry. On estime que l’attaque a touché plus de 200 000 ordinateurs à travers 150 pays, avec des dommages financiers estimés à des centaines de millions de dollars. Les experts en sécurité ont cru, d’après l’évaluation préliminaire du ver, que l’attaque provenait de la Corée du Nord ou d’agences travaillant pour le pays. En décembre 2017, les États-Unis, le Royaume-Uni et l’Australie ont officiellement affirmé que la Corée du Nord était à l’origine de l’attaque.

Darien Huss, chercheur en cybersécurité Proofpoint qui a contribué à stopper la propagation de l’attaque WannaCry en 2017 déclare :

“Au cours de l’année écoulée après WannaCry, nous avons observé non seulement des cybercriminels, mais aussi des acteurs présumés d’États-nations adopter ce style d’attaque. En juin 2017, par exemple, l’attaque ” NotPetya “, qui a connu un grand succès, a reproduit des techniques similaires, y compris l’exploit qui a accéléré sa propagation sur les réseaux d’entreprise et causé des dommages aux entreprises à travers le monde.

Alors que le battage médiatique autour de la valeur de Bitcoin fait fureur vers la fin de 2017, nous avons observé que de nombreux cybercriminels se détournent des logiciels de rançon au profit de botnets mineurs de cryptomonnaie. Nos chercheurs ont contribué à analyser le botnet Smominru, qui a utilisé le même exploit de WannaCry pour générer plus de 3,6 millions de dollars en Monero.

Etant l’une des cyberattaques les plus médiatisées de ces dernières années, les effets de WannaCry sont encore visibles. Il est encourageant de voir le NHS annoncer ses mesures de mise à niveau vers des logiciels plus sécurisés et mis à jour, mais nous constatons à maintes reprises que les entreprises sont trop lentes à améliorer leur politique de défense contre des attaques de plus en plus ciblées et sophistiquées à travers l’email, les appareils mobiles et les réseaux sociaux“.

L’analyse de l’attaque WannaCry en 10 chiffres par les experts Proofpoint :

- Le vendredi 12 mai 2017, la cyberattaque WannaCry a commencé au matin

- Nombre total d’ordinateurs infectés : 400 000. En l’espace d’une journée, il aurait infecté plus de 230 000 ordinateurs dans au moins 150 pays (Europol).

- La société de cybersécurité Avast a identifié WannaCry comme l’une des cyberattaques les plus vastes et les plus dommageables de l’histoire.

- Une rançon sous forme de Bitcoin. Le WannaCry ransomware cryptoworm a ciblé les ordinateurs équipés du système d’exploitation Microsoft Windows en cryptant les données et en exigeant le paiement de rançon en Bitcoin.

- 98% des victimes de WannaCry utilisaient Windows 7

- WannaCry visait principalement le Royaume-Uni, la Russie, l’Ukraine et Taïwan mais les universités chinoises, Spanish Telefonica, le ministère russe de l’Intérieur et des entreprises mondiales comme FedEx ont également indiqué qu’elles avaient été touchées aux côtés du NHS.

- Propagation du ransomware au secteur automobile

Nissan Motor Manufacturing UK à Tyne et Wear a arrêté sa production après que le ransomware a infecté certains de leurs systèmes et Renault a arrêté la production sur plusieurs sites pour tenter de stopper la diffusion du ransomware.

- L’infection initiale était probablement due à un port SMB (Server Message Block) vulnérable exposé30, plutôt qu’à l’hameçonnage de courriels, comme on l’avait supposé au départ.

- ETERNALBLUE était l’un des 18 exploits divulgués par les Shadow Brokers.

- Seulement 0,07 % des victimes ont payé la rançon WannaCry.

- Le travail d’un chercheur en cybersécurité, qui a activé un ‘kill-switch’ dans la soirée du vendredi 12 mai, a eu pour effet d’empêcher WannaCry d’infecter d’autres dispositifs. Sans cette intervention, il est probable que l’impact de WannaCry sur les services aurait été encore plus grand.

- WannaCry avait été découvert 91 jours avant l’épidémie.

- Le correctif pour la vulnérabilité SMB était disponible pendant 59 jours avant l’attaque.