Les experts de Kaspersky ont découvert que le groupe de menaces Prilex, célèbre pour avoir volé des millions de dollars aux banques, a considérablement progressé. Après s’être appliquée à développer ses innovations technologiques et ses stratégies marketing et commerciales, Prilex a fait évoluer ses outils.

Tribune – Œuvrant d’abord comme un simple memory scraper, Prilex est aujourd’hui devenu un malware sophistiqué aux méthodes complexes, prenant pour cible les terminaux de points de vente (PoS). De plus, les agents malveillants opérant derrière cette campagne vendent activement leurs logiciels sur le darknet en tant que Malware-as-a-Service (MaaS), ce qui signifie qu’ils sont désormais entre les mains d’autres cybercriminels, et que le risque pour les entreprises de devenir la cible de ransomwares n’a jamais été aussi grand.

Prilex est un agent malveillant particulièrement établi qui s’attaque au cœur de l’industrie du paiement, en prenant pour cible les distributeurs automatiques de billets (ATM) et les terminaux de point de vente (PoS). Actif depuis 2014, Prilex aurait été à l’origine de l’une des plus grandes attaques de distributeurs automatiques de billets au Brésil. On lui attribue d’avoir cloné plus de 28 000 cartes de crédits et vidé plus de 1 000 distributeurs automatiques de billets appartenant à l’une des grandes banques brésiliennes. Les hackers ont volé la totalité des fonds présents dans les machines, et les dommages causés par cet incident ont été estimés à des millions de dollars.

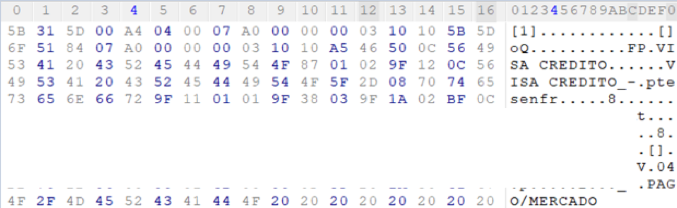

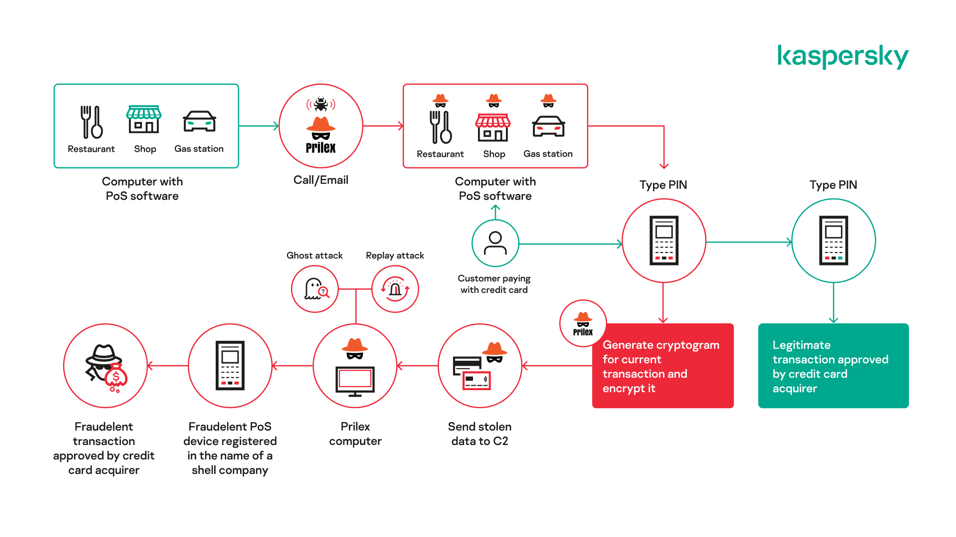

En 2016, le groupe a concentré l’ensemble de ses attaques sur les systèmes PoS. Depuis, ils ont considérablement amélioré leurs logiciels pour devenir une menace de plus en plus sophistiquée et complexe. Nouveauté parmi d’autres, Prilex mène désormais des attaques dites “GHOST”, des transactions frauduleuses utilisant des cryptogrammes, préalablement générées par la carte de la victime lors du processus de paiement en magasin.

C’est généralement l’ingénierie sociale qui permet d’initier le processus d’infection des dispositifs de paiement. Après avoir déterminé une cible, les cybercriminels entrent en contact avec le propriétaire du commerce ou ses employés, et informent ces derniers que le logiciel de caisse doit être mis à jour par un technicien. Plus tard, un faux technicien se rend en personne dans l’entreprise ciblée et infecte les machines avec un logiciel malveillant. Dans un autre scénario, les pirates demandent à la victime d’installer AnyDesk, et d’y donner accès au faux technicien afin qu’il puisse installer le logiciel malveillant à distance.

Avant de lancer leur attaque, les acteurs malveillants effectuent un premier contrôle de la machine, afin de vérifier le nombre de transactions qui ont déjà eu lieu et si cette cible mérite d’être visée. Si c’est le cas, le malware récupère toutes les transactions en cours et modifie leur contenu afin de pouvoir mettre la main sur les détails des cartes bancaires utilisées. Toutes les données de carte ainsi subtilisées sont ensuite enregistrées dans un fichier crypté, transmis au serveur des hackers, leur permettant d’effectuer des transactions par le biais d’un dispositif PoS frauduleux, enregistré au nom d’une fausse entreprise.

Ainsi, après avoir attaqué un système PoS, les opérateurs de Prilex obtiennent quotidiennement les données de dizaines, voire de centaines de cartes bancaires. Leurs offensives sont particulièrement redoutables si les machines infectées sont situées dans des centres commerciaux populaires de villes densément peuplées, où le flux quotidien de clients peut atteindre des milliers de personnes.

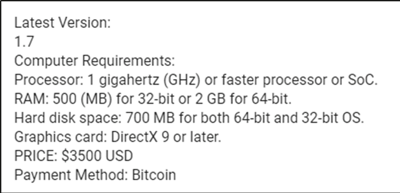

Au cours de leur enquête, les experts de Kaspersky ont également découvert que le groupe contrôle le cycle de vie du développement de ses logiciels malveillants à l’aide de Subversion, un outil utilisé par des équipes de développement professionnelles. De plus, Prilex possède un soi-disant site officiel où sont mis en vente les kits de leurs logiciels malveillants à d’autres cybercriminels en tant que Malware-as-a-Service. Prilex a déjà vendu plusieurs versions de son malware sur le darknet : en 2019, par exemple, une banque allemande a perdu plus de 1,5 million d’euros dans une attaque similaire à celles de Prilex. Avec le développement de leurs activités MasS, il faut s’attendre à voir des versions hautement sophistiquées et dangereuses du malware PoS se propager dans de nombreux pays, se chiffrant en pertes colossales de plusieurs millions de dollars pour les entreprises touchées.

Les chercheurs de Kaspersky ont également découvert des sites Web et des chats Telegram où acteurs de la menace vendent le logiciel de Prilex. Ces derniers se font passer pour des agents de Prilex, et proposent les dernières versions du malware PoS, dont le prix peut varier entre 3500 et 13000 dollars. Les experts de Kaspersky ne sont pas sûrs que ces interfaces soient réellement gérées par Prilex, car il pourrait s’agir d’imitateurs se faisant passer pour le groupe pour gagner de l’argent grâce à sa notoriété.

« Dans les films, nous avons souvent à faire à des braqueurs qui s’introduisent dans une banque avec une arme à la main, vident la caisse et fuient les lieux un énorme sac d’argent sur l’épaule. Dans le monde réel les braquages sont bien différents. De nos jours, les vrais criminels sont très furtifs : ils attaquent généralement à distance à l’aide de logiciels malveillants, sans aucun contact physique avec la banque et ses employés. Cela les rend beaucoup plus difficiles à pister, et tant que les guichets automatiques et les terminaux de paiement ne seront pas suffisamment protégés et mis à jour, le nombre d’incidents provoqués par des menaces en constante évolution ne peut qu’augmenter », commente Fabio Assolini, responsable de l’équipe GReAT pour l’Amérique latine chez Kaspersky.

La famille Prilex est détectée sur tous les produits Kaspersky sous les noms HEUR:Trojan.Win32.Prilex et HEUR:Trojan.Win64.Prilex.

Pour en savoir plus sur Prilex, consultez le rapport complet sur Securelist.

Pour se protéger de Prilex, Kaspersky recommande :

-

D’utiliser une solution multicouche, offrant une protection optimale afin de fournir le meilleur niveau de sécurité possible pour des appareils de puissance variée, et différents scénarios d’infection.

-

Installer des modules de sécurité automatisés dans les dispositifs PoS, comme la solution comprise dans Kaspersky SDK, visant à empêcher les codes malveillants d’altérer les transactions gérées par ces appareils.

-

Sécuriser les appareils plus anciens avec une protection adaptée. Les solutions doivent être optimisées pour fonctionner sur les anciennes versions de Windows ainsi que sur les produits Windows les plus récents. Cela garantit à l’entreprise qu’elle bénéficie d’une prise en charge totale de ses appareils de première génération, et lui donne la possibilité de procéder à une mise à jour des outils de protection à tout moment.

-

Installez une solution de sécurité qui protège les appareils contre différents vecteurs d’attaque, comme Kaspersky Embedded Systems Security. Si l’appareil a des paramètres système faibles, la solution Kaspersky le protégera quand même avec un scénario de refus appliqué par défaut.

Pour les institutions financières victimes de ce type d’attaque, Kaspersky recommande d’utiliser le Threat Attribution Engine pour aider les équipes de RI à trouver et détecter les fichiers Prilex dans les environnements pris pour cible.