La menace Muddy Water étend ses attaques au-delà du Moyen-Orient vers des cibles gouvernementales en Asie, Europe et Afrique.

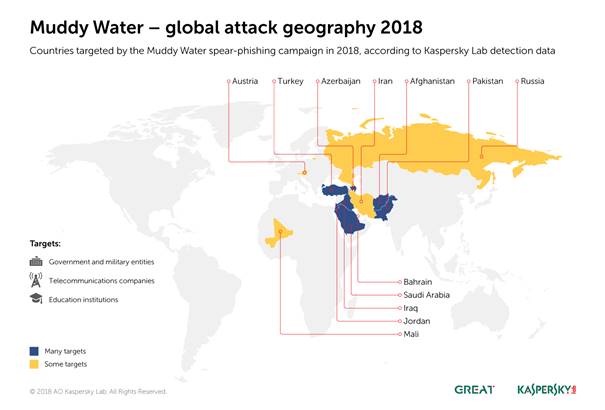

Muddy Water est une menace avancée observée par Kaspersky Lab en 2017 alors qu’elle visait l’Iraq et l’Arabie Saoudite. Depuis son observation, les experts Kaspersky la traquent et annoncent aujourd’hui avoir découvert une opération massive axée sur des entités gouvernementales en Jordanie, en Turquie, en Azerbaïdjan, au Pakistan et en Afghanistan, aux en plus de ses cibles d’origine. Le malware est propagé par une campagne de spear-phishing extrêmement personnalisée, employant des documents bureautiques et incitant les utilisateurs à activer les macros incorporées. Ces attaques sont toujours en cours.

Apparue en 2017 sous la forme d’une campagne visant des cibles gouvernementales en Iraq et en Arabie saoudite, Muddy Water est une attaque relativement nouvelle. Début 2018, les chercheurs de Kaspersky Lab ont détecté un flux continu d’e-mails de spear-phishing ciblant un éventail bien plus étendu de pays que précédemment pour cette menace. La campagne a culminé en mai et juin 2018 et est toujours en cours.

Le contenu des messages de spear-phishing semble indiquer que les principales cibles sont des entités gouvernementales ou militaires, des compagnies de télécommunications et des établissements d’enseignement. Les e-mails sont accompagnés d’une pièce jointe MS Office 97-2003 et l’infection est activée une fois l’utilisateur persuadé d’activer les macros.

Les chercheurs de Kaspersky Lab ont analysé les premières phases de l’attaque et publient aujourd’hui leurs observations afin d’aider les entreprises des pays visés à se protéger. Les investigations se poursuivent dans l’arsenal employé par les attaques : scripts PowerShell, VBS, VBA, Python et C#, outils et chevaux de Troie d’accès distant de type RAT.

Un mode opératoire rodé, qui utilise des logiciels légitimes

Une fois l’infection activée, le malware établit le contact avec son serveur de commande en prenant une URL au hasard dans une liste intégrée. Après avoir vérifié la présence de logiciels de sécurité, le malware implante un certain nombre de scripts sur l’ordinateur de la victime, ainsi qu’une charge malveillante PowerShell finale mettant en place une fonctionnalité backdoor de base et des capacités de destruction de fichiers. L’utilisation de fichiers MS légitimes permet au malware de contourner toute liste noire. En outre, le code PowerShell désactive les messages d’avertissement concernant les macros ainsi que le mode « Lecture seule », de sorte que les attaques ultérieures n’aient plus besoin d’une intervention de l’utilisateur. L’infrastructure du malware repose sur divers systèmes hôtes piratés.

De nouvelles cibles, et une identification difficile

Des cibles de ces attaques ont été détectées en Turquie, Jordanie, Azerbaïdjan, Iraq et Arabie saoudite, ainsi qu’au Mali, en Autriche, en Russie, en Iran et au Bahreïn.

Les auteurs de l’opération Muddy Water ne sont pas connus avec certitude, bien que les attaques aient clairement des motivations géopolitiques, ciblant des personnes et des entreprises sensibles. Le code utilisé dans les attaques en cours présente un certain nombre de caractéristiques paraissant destinées à faire diversion et à égarer les enquêteurs. Il s’agit notamment de l’insertion de chinois dans le code et de l’utilisation de noms tels que Leo, PooPak, Vendetta et Turk à l’intérieur du malware.

« Au cours de l’an passé, nous avons vu le groupe Muddy Water mener un grand nombre d’attaques mais aussi développer continuellement de nouvelles méthodes et techniques. Le groupe compte parmi ses rangs des développeurs actifs qui améliorent sa palette d’outils afin de réduire au minimum le risque de détection par des produits et services de sécurité. Cela nous donne à penser que ce type d’attaque va probablement s’intensifier à court terme. C’est pourquoi nous avons décidé de rendre publiques nos premières observations afin de sensibiliser les entreprises à cette menace de sorte qu’elles puissent agir pour s’en protéger. Nous sommes toujours en train d’analyser l’arsenal des auteurs des attaques et entendons garder à l’œil leurs progrès, stratégies et erreurs », commente Amin Hasbini, chercheur senior en sécurité au sein de l’équipe GReAT de Kaspersky Lab.

Kaspersky Lab recommande aux entreprises, pour réduire le risque d’être victimes d’opérations telles que Muddy Water, d’envisager les mesures suivantes :

- Mettre en œuvre une approche complète de la détection, la prévention et l’investigation des attaques ciblées, en faisant appel à des solutions et formations de sécurité avancées pour combattre celles-ci.

- Faire en sorte que le personnel de sécurité ait accès aux plus récentes données de veille des menaces, afin qu’il dispose d’outils précieux pour la recherche et la prévention des attaques ciblées, tels que les indicateurs d’infection (IoC) et les règles YARA.

- Veiller à instaurer des processus de gestion des correctifs de classe entreprise.

- Vérifier soigneusement toutes les configurations des systèmes et appliquer les meilleures pratiques.

- Former le personnel à repérer les e-mails suspects reçus et à savoir comment y réagir.

Pour plus de détails sur les premières phases de cette opération Muddy Water, notamment les indicateurs IoC, lisez le blog sur Securelist.