De plus en plus d’utilisateurs étant habitués à la forme habituelle des faux logiciels antivirus, aussi appelés « rogues », les cybercriminels ont pensé que ce serait une bonne idée de modifier quelque peu le style de leur progéniture.

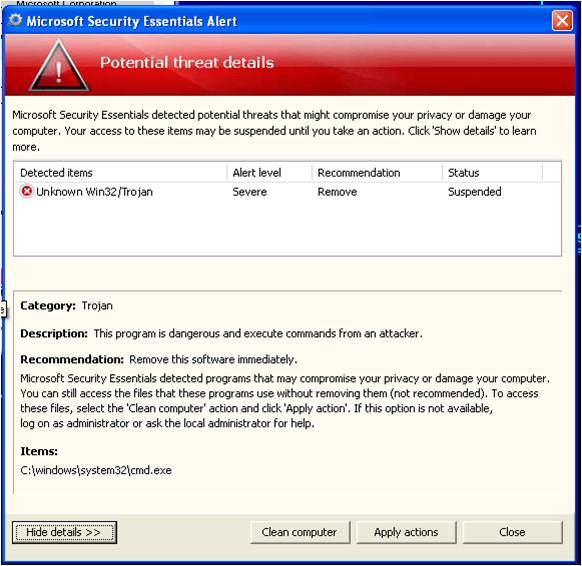

L’une des nouveautés découverte par mes collègues du laboratoire ces jours-ci se fait passer pour la suite de sécurité de Microsoft®, comme le montre l’image ci-dessous :

Trojan.FakeAV.LHS tente de convaincre l’utilisateur de l’installer en tant qu’application légitime. Une fois sur la machine non protégée, il crée et lance son « clone » à partir du dossier « Application Data » de l’utilisateur en cours et supprime le fichier ayant infecté l’ordinateur. Il modifie également les paramètres du registre sous HKCU\Software\Microsoft\Windows NT\Winlogon\Shell, afin d’être lancé avant le processus explorer.exe.

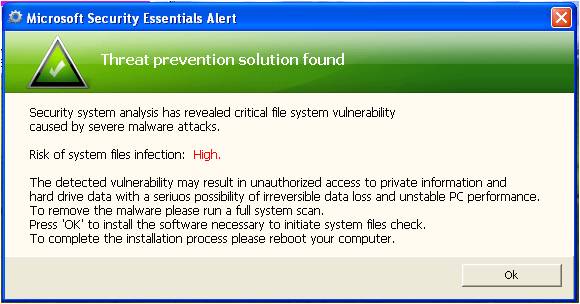

FakeAV.LHS génère une fausse analyse du système et émet de nombreux avertissements concernant des infections et autres e-menaces imaginaires, tout en demandant aux utilisateurs peu méfiants d’installer le « Windows Optimization Center » afin d’assurer la maintenance et la désinfection, comme l’illustre la capture d’écran suivante :

Une fois le centre malveillant installé, le rogue demande en permanence à l’utilisateur d’acheter ce qu’il appelle une licence, pour terminer le processus de désinfection. Pour être encore plus convaincant, le cheval de Troie tue tout processus/application que l’utilisateur lance/ouvre, lui rappelant d’acheter cette licence inutile.

Avertissement incitant à acheter le faux antivirus

Afin d’éviter d’être victime de ce type d’e-menaces et de protéger votre système et vos données, installez une suite antimalware fiable (c’est-à-dire une véritable suite) et reconnue, comme celles proposées par BitDefender.

Bon surf à tous !

Information :

Article réalisé grâce aux informations techniques fournies par Mihail Andronic et Craciun Vlad, Spécialistes BitDefender des Menaces en Ligne. Tous les noms de produits ou d’entreprises mentionnés dans ce document le sont à titre purement informatif et sont la propriété, et éventuellement les marques, de leurs propriétaires respectifs.