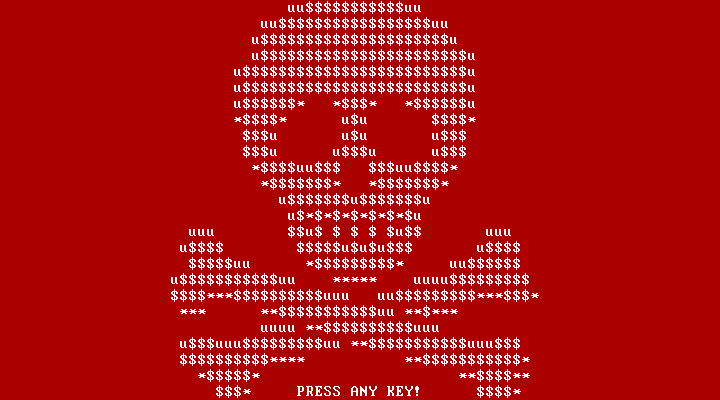

Le mardi 1er Octobre, un ransomware a frappé deux centres hospitaliers français. Ce type d’attaque informatique est comparable à une prise d’otages: par l’entremise d’un programme informatique malveillant, les données d’une entreprise, d’une administration ou d’un individu sont cryptées et rendues inutilisables. Théoriquement, une fois la rançon payée, la victime reçoit une clé ou une solution pour déchiffrer ses données et ainsi revenir à un état fonctionnel.

Les attaques de ransomwares se sont avérées extrêmement lucratives ces derniers mois, notamment aux Etats-Unis où de nombreuses villes et plus récemment des hôpitaux ont été touchées. Si l’on en croit l’actualité, la pratique pourrait bien s’importer en France. Pour l’instant leur nocivité reste limitée dans la mesure où les “Les dossiers concernant les patients ne sont pas touchés” d’après les déclarations du directeur d’un des Centres hospitaliers touchés. Toutefois, s’il se veut confiant et rassurant sur la situation, ce dernier donne une information qui illustre la situation à laquelle font face les responsables de la sécurité informatique. Selon lui, “il ne fait aucun doute, à 98 %, que c’est un mail vérolé ouvert par un agent qui est à l’origine de l’attaque.”

Ci-dessous le commentaire de Christophe Lambert, Directeur Systems Engineering Grands Comptes EMEA chez Cohesity, spécialiste de la protection des données :

Aujourd’hui, les moyens techniques et les bonnes pratiques existent pour rendre un ordinateur personnel ou toute une infrastructure informatique théoriquement inattaquable, protégé contre la plupart des menaces, sinon toutes. Malheureusement, n’importe quel système de défense est aussi solide que son maillon le plus faible. En matière de cybercriminalité, l’humain est souvent la faille.

Cet état de fait doit pousser les décisionnaires à deux conclusions importantes :

- Un système de défense efficace et moderne ne peut se reposer uniquement sur des aspects technologiques et doit également intégrer des composantes pédagogiques. Dans l’idéal, l’entreprise ou l’administration concernée doit insuffler une culture et des habitudes selon lesquelles la cybersécurité est une préoccupation de tous. Le service informatique doit former tous les employés et partager les bonnes et les mauvaises pratiques pour se prémunir contre l’introduction de virus au sein du réseau.

- En dépit de tous leurs efforts, une brèche, même si elle prend des chemins détournés, peut se produire. Cela signifie que, quelle que soit la qualité de leurs systèmes de défense, les entreprises doivent toujours disposer d’une solution de récupération qui leur permettra, en cas d’attaque, de revenir rapidement à leur état normal. Bien entendu, cette solution doit elle-même être résistante aux attaques.

Aujourd’hui, après des années à miser exclusivement sur les systèmes de défense, les entreprises et les administrations réalisent que peu importe la qualité de leur protection, elles doivent avoir en place des solutions et des procédures de reprises après sinistre. La dynamique exceptionnelle du marché des solutions de récupération des données actuellement est simplement l’expression de la prise en compte inévitable du facteur humain en matière de cybersécurité.

J ai déjà été victime d un rasonware quand je m en suis aperçu direct (en faisant une recherche sur parangon pour les partions non Windows l ordi c est mis à ouvrir une 20 ene de fenêtre d installation de programmes j ai coupé internet si il s agit d un truc comme /mon fichiers.txt.illiniliciline un truc comme ça il on juste changer l extion du fichier dans les paramètres autorisés les changements et effacer. Illllinili….. Si undemmarrable avec un

Les commentaires sont fermés.