Lorsque le coup de sifflet du premier match de la Coupe du Monde 2018 a retenti, cela n’a pas seulement marqué le début d’un tournoi mondialement suivi par les fans de football, cela a également donné le feu vert aux pirates informatiques d’exploiter cet événement à leurs propres fins.

La semaine dernière, les agences de sécurité israéliennes ont annoncé que l’organisation terroriste du Hamas avait réussi à installer des logiciels espions sur les smartphones de soldats israéliens durant une tentative de collecte d’informations sur son ennemi de longue date. Une centaine de personnes ont été victimes de l’attaque qui a été menée à l’aide de fausses applications en liens avec la Coupe du monde de football et d’autres de rencontres en ligne, qui ont été téléchargées sur Google Play Store, la boutique d’applications officielle de Google. L’application la plus ancienne a été téléchargée dès novembre 2017, ce qui signifie qu’elle s’est cachée sans être détectée dans la boutique d’applications pendant plusieurs mois.

Les chercheurs de Check Point ont obtenu des échantillons du logiciel malveillant, surnommé « GlanceLove », et ont analysé son fonctionnement. En bref, cette attaque est assez rare dans le sens où un cheval de Troie pleinement opérationnel est parvenu à contourner les protections de Google Play. C’est également un bon exemple de la façon dont les pirates utilisent des événements majeurs pour attirer des victimes, et se cacher parmi des dizaines d’applications qui se rapportent à ces événements.

L’équipe de Check Point Research a noté la tendance à exploiter la popularité de la Coupe du monde de cette année, via des campagnes de phishing, pour attirer des victimes potentielles. Au début du tournoi, un nouveau stratagème de phishing exploitait des victimes en les incitant à télécharger une application infectée de calendrier des matchs et de consultation des résultats de la Coupe du Monde de la FIFA sur leur PC. La campagne tentait de susciter leur intérêt par une ligne d’objet d’email liée à la coupe du monde. Une fois ouverte, la pièce jointe utilisait un téléchargeur connu de programmes potentiellement indésirables appelé « DownloaderGuide », qui est le plus souvent utilisé comme programme d’installation d’applications telles que des barres d’outils, des logiciels publicitaires ou des optimiseurs de système.

Lors d’une seconde attaque de phishing, un exécutable malveillant a été livré, utilisant à nouveau un calendrier des matchs de la Coupe du monde pour attirer les victimes qui ne se doutaient de rien. Cette fois, le logiciel malveillant était conçu pour dérober les identifiants de connexion des utilisateurs de Chrome, Firefox et Outlook, et consigner des informations sur l’ordinateur infecté et le système d’exploitation lui-même.

Fonctionnement du logiciel malveillant « GlanceLove »

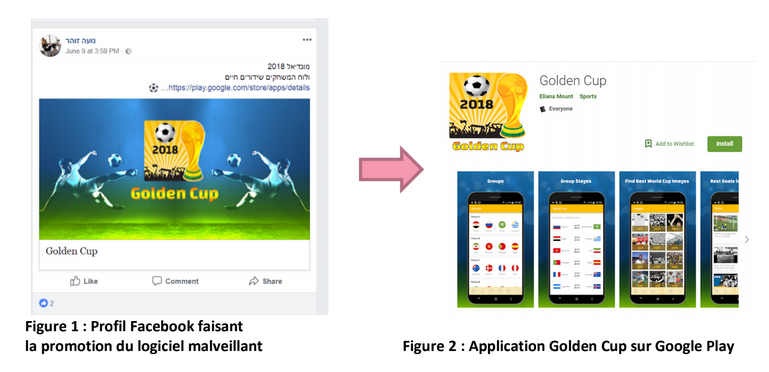

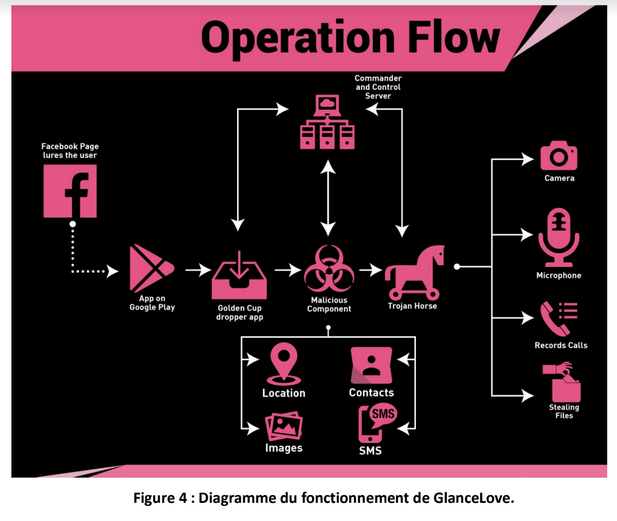

L’attaque commence lorsque l’utilisateur est attiré sur une page Facebook apparemment innocente et de faux profils faisant la promotion d’une application appelée « Golden Cup ». Ceci permet de renforcer la crédibilité à l’application et ne pas éveiller de soupçons parmi ses cibles tandis que l’utilisateur est encouragé à télécharger l’application depuis Google Play. Les versions antérieures du logiciel malveillant se propageaient via des tactiques similaires, déguisées en applications de rencontre et de chat, appelées « Glance Love » et « Wink Chat ».

Lors de l’installation, l’application demande à l’utilisateur d’approuver une longue liste d’autorisations, y compris l’accès à la connexion réseau de l’appareil, aux contacts, SMS, à la caméra et au stockage interne. Ces autorisations étendues sont utilisées ultérieurement à des fins malveillantes. En effet, l’application elle-même est complètement bénigne, ce qui lui a permis d’infiltrer Google Play malgré les protections de Google. Cependant, alors que les applications fournissent de véritables fonctionnalités, comme « Golden Cup » par exemple fournissant des informations sur la Coupe du Monde, leur objectif réel est de jouer le rôle de téléchargeur pour installer et exécuter des composants malveillants sans aucune interaction de la part des utilisateurs.

« Golden Cup » contacte ensuite son serveur de commande et de contrôle, et télécharge un autre composant sous la forme de fichier dex. Le fichier dex contient plusieurs fonctionnalités malveillantes, notamment de vol de photos, de contacts et de messages SMS, et de capture de la localisation de l’appareil, qui sont envoyées au serveur de commande et de contrôle avec des détails concernant les propriétés de l’appareil. Lorsque certaines conditions sont remplies, le pirate ordonne au second composant de télécharger un fichier APK supplémentaire contenant le troisième composant de l’attaque, qui possède des fonctionnalités plus avancées. Pour télécharger ce composant, l’application nécessite le consentement de l’utilisateur.

Ce composant possède trois interfaces principales :

- ReceiverManager : Cette interface permet d’enregistrer les appels téléphoniques en écoutant le microphone de l’appareil, et de rendre également compte au serveur de toute nouvelle application installée et des appels téléphoniques effectués sur l’appareil. Cela lui permet effectivement d’espionner l’utilisateur. Cette interface permet également de prendre des photos via la caméra de l’appareil.

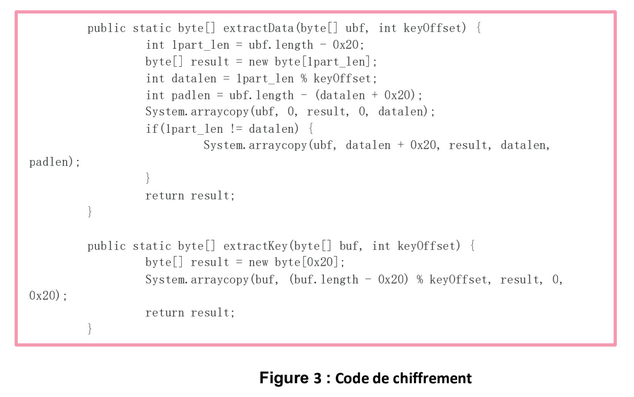

- ConnectivityManager : Cette interface est chargée de la communication avec le serveur de commande et de contrôle, qui est différent du serveur utilisé pour les étapes précédentes de l’attaque. Le serveur de commande et de contrôle envoie des commandes au logiciel malveillant pour collecter des informations à partir de l’appareil, installer des applications supplémentaires et même s’autodétruire (afin de ne laisser aucune trace du logiciel malveillant). Cette interface envoie également au serveur une liste de tâches à exécuter sur l’appareil. La communication avec le serveur est chiffrée par l’algorithme AES. L’application génère une clé aléatoire, l’utilise pour chiffrer les données, puis stocke la clé entre les blocs de données avec un décalage unique à l’appareil.

- TaskManager : Cette interface orchestre les instances de collecte de données et stocke les informations collectées dans les fichiers téléchargés sur le serveur par ConnectivityManager. Chaque tâche de collecte de données peut être activée ou désactivée par une commande de configuration reçue du serveur.

De quoi le logiciel malveillant « GlanceLove » est-il capable ?

« GlanceLove » est un logiciel espion avancé, capable de pratiquement toute action. Pour être plus précis, le logiciel malveillant peut effectuer les activités suivantes :

- Enregistrement des appels. « GlanceLove » attend une notification de la part de l’interface de ReceiverManager, indiquant que l’utilisateur a décroché le téléphone. Le logiciel malveillant prend alors une photo une seconde plus tard. Il commence alors à enregistrer la conversation, aussi longtemps que le pirate choisit de l’enregistrer.

- Géolocalisation. Le logiciel malveillant consigne périodiquement la localisation de l’appareil.

- Activation du microphone. Le logiciel malveillant effectue régulièrement un enregistrement sonore à partir du microphone de l’appareil, d’une longueur et à des intervalles prédéfinis. La localisation et le microphone peuvent tous deux être réglés sur un « mode spécial » permettant des enregistrements plus fréquents.

- Vol de SMS. Le logiciel malveillant collecte périodiquement les messages SMS reçus ou envoyés depuis la dernière fois qu’ils les a collectés.

- Prise de photos depuis la caméra. Le logiciel malveillant prend silencieusement des photos depuis l’appareil photo et enregistre les images.

- Consignation du stockage. Le programme malveillant recueille la liste de tous les répertoires de stockage, y compris les noms et les tailles de fichiers.

- Vol de contacts. Le logiciel malveillant collecte des informations à partir du répertoire des contacts de l’utilisateur. Il stocke les noms des contacts, leur numéro et l’heure à laquelle l’utilisateur les a contactés pour la dernière fois.

- Vol d’images. Le logiciel malveillant collecte les images stockées sur l’appareil et les télécharge sur le serveur. Il recueille également les informations EXIF des images, qui indiquent où la photo a été prise.

Pourquoi utiliser une structure d’attaque aussi complexe ?

Il y a plusieurs raisons pour lesquelles le logiciel malveillant possède une structure aussi étendue.

- Chaque composant est dédié à un processus spécifique et est adapté en conséquence.

- Le téléchargeur ne doit pas inclure de code malveillant lui-même pour éviter toute détection, et est structuré en conséquence.

- La séparation entre les deux composants malveillants permet au pirate de passer inaperçu sur la plupart des appareils, et choisir les cibles qu’il souhaite espionner, ce qui lui permet de focaliser la collecte de données et la rendre moins exigeante.

Cette stratégie est appelée « attaque en chaîne ». Elle est extrêmement efficace pour les cybercriminels car elle leur permet de modifier ou mettre à jour facilement un composant qui n’a été que partiellement identifié sans abandonner pour autant la totalité de l’attaque. La structure en liens des attaques en chaîne se prêtent au développement d’un code plus modulaire, qui simplifie l’évolution ultérieure du logiciel malveillant pour l’adapter à de nouveaux systèmes, cibles et zones géographiques. Les attaques en chaîne permettent également aux pirates de limiter la propagation du logiciel malveillant, pour empêcher les éditeurs de solutions de sécurité d’en obtenir des échantillons.