Comme il a été noté sur le paysage 2011 des vulnérabilités, le nombre de failles applicatives des logiciels en 2010 a baissé par rapport à l’année précédente même si elles restent une menace importante pour les utilisateurs.

Les développeurs comme Google et Mozilla ne se dérangent pas pour payer ouvertement des gens ou des organisations qu’ils trouvent des vulnérabilités dans leurs logiciels et/ou services. Certains groupes tiers tels que l’Initiative “zero-day” font la même chose. Toutefois, malgré les efforts de ces “whitehats“, le milieu “underground” est en plein essor; les pirates et les cyber-criminels se donnent des moyens beaucoup plus lucratifs pour en tirer profit.

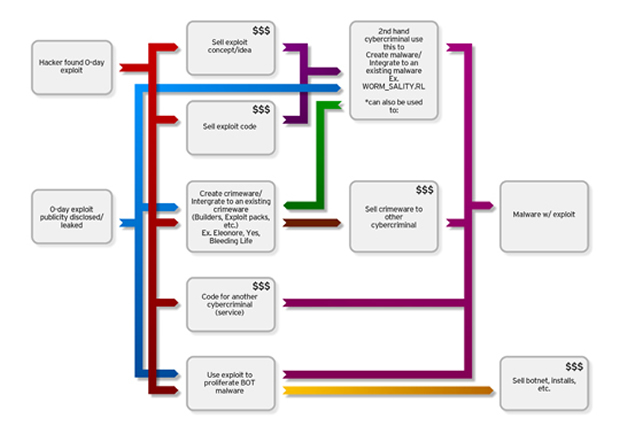

Le schéma suivant explique comment le marché clandestin est structuré. Les symboles du dollar indiquent les endroits ou les cybercriminels peuvent générer des revenus plus ou moins conséquents :

Les exploits peuvent entrer dans l’Underground de deux façons. Tout d’abord, les cybercriminels peuvent surveiller les efforts des pirates whitehats légitimes et d’autres chercheurs en sécurité qui affichent leurs découvertes dans les forums en ligne et sites web. Alors que les et les chercheurs peuvent avoir de bonnes intentions, leur travail peut être mal utilisé et peut, par inadvertance aider divers groupes en ligne à créer des logiciels malveillants.

Beaucoup plus lucratif, cependant, seront les moments où les pirates blackhats découvrent des exploits à l’insu des chercheurs et des analystes whitehats (indépendamment de ces derniers). Ces exploits peuvent être achetés et vendus, soit le code directement ou juste «l’idée» peuvent être suffisants dans le milieu la cybercriminalité. Dans certains cas, ce sont des groupes appartenant à la cybercriminalité qui veulent utiliser des exploits “zero-day”, mais qui n’ont pas l’expertise technique pour réellement découvrir et donc “embauchent” d’autres cybercriminels afin de découvrir des bogues dans des applications et de créer des exploits

Un travail unique, un exploit “zero-day” peut coûter des milliers de dollars. Le prix peut être encore plus élevé si la vulnérabilité trouvée réside dans les applications fréquemment utilisés, comme Internet Explorer (IE). A quelques exceptions près, il n’y a pas de marché pour les vulnérabilités des applications rarement utilisées.

Cependant les vulnérabilités et les exploits sont connus, ils ont toujours fait partie de l’arsenal des cybercriminels et sont achetés et vendus dans le milieu Underground. Les exploits dans les applications liées au Web telles que les navigateurs deviennent une partie de des “kits d’exploitation tout en un”, qui sont des combinaisons de plusieurs exploits emballés et regroupés de sorte qu’un utilisateur visite un site Web malveillant sera touché par les exploits multiples et aura toutes les chances d’être infecté.

Un des plus célèbres exploiter kits de l’Underground est le kit Eleonore (voir l’article sur UnderNews). Parmi les applications cibles, on retrouve Adobe Acrobat, Reader et Flash Player, IE; Java; Opera et Mozilla Firefox.

En plus d’être directement achetés et vendus dans un but lucratif, les exploits sont également utilisés pour améliorer les réseaux de zombies existants. Ceux-ci permettent aux “botmasters” (éleveurs de botnets, NDLR) de gagner en croissance et d’améliorer de leurs réseaux de zombies. Une fois actif, le botnet devient une source de revenus à son tour, qui permet aux pirates de générer des revenus importants via des moyens traditionnels comme les pay-per-install (PPI), l’envoi de spam, et autres.

Dans l’ensemble, ce qui souligne encore un autre aspect de l’Underground et de la cybercriminalité est que tout est disponible pour le bon prix.

Merci à vous cher correcteur anonyme 🙂

J’avoue que le singulier c’était abusé…

Merci de m’avoir prévenu et bonne année à vous aussi !

“Comme il (l’)a été noté sur le paysage 2011 des vulnérabilités, le nombre de failles applicatives des logiciels en 2010 a baissé par rapport à l’année précédente même si elleS resteNT une menace importante pour les utilisateurs.”

Résumé : virer le “l'”, mettre “elle reste” au pluriel.

:o)

Très bel article.

Et une excellente année à undernews !

Les commentaires sont fermés.