Alors que la version 4.7.2 de WordPress a été diffusée en urgence afin de corriger trois failles de sécurité dont une faille de type injection SQL et XSS (Cross-site scripting), les administrateurs n’ayant pas encore fait la mise à jour du CMS se retrouvent à haut risque de piratage.

Et pour cause, la vulnérabilité touchant l’API REST est critique ! Elle permet à un pirate d’injecter du code dans un article d’un site vulnérable sans disposer d’aucun droit. Autant dire que c’est une porte ouverte à tout…

Le spécialiste de la sécurité WordPress Sucuri lance l’alerte après avoir détecté près de 150 000 sites piratés lors des derniers monitoring. Une vaste campagne d’attaques par injection SQL (SQLi) automatisée aurait été détectée, et au moins quatre groupes de cybercriminels exploitent actuellement massivement la faille. Sucuri affirme qu’en exploitant les failles de sécurité, les pirates sont en mesure de changer le contenu des sites ou blogs infectés ainsi que le titre des pages. Rien qu’une recherche sur « by w4l3XzY3 » sur Google suffit pour trouver plus de 100 000 sites piratés indexés.

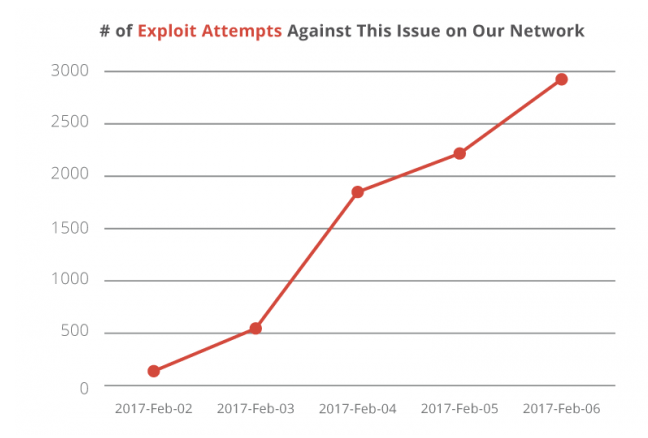

Cette exploitation massive est une aubaine pour les cybercriminels car cela peut leur permettre de réaliser des campagne de spam SEO d’envergure. Le graphique de statistiques des cyberattaques visant WordPress a brusquement bondi depuis la découverte de l’exploit (désormais public) ciblant l’API REST :

- 176.9.36.102

- 185.116.213.71

- 134.213.54.163

- 2A00: 1a48: 7808: 104: 9b57: dda6: eb3c: 61e1

Quant aux trois autres campagnes lancées par Cyb3r-Shia, By+NeT.Defacer et By+Hawleri_hackequi, Sucuri a identifié les adresses IP ci-dessous :

- 37.237.192.22

- 144.217.81.160

« WordPress dispose d’une fonctionnalité de mise à jour automatique activée par défaut, en même temps qu’une procédure de mise à jour manuelle en un clic. Malgré cela, plusieurs personnes ne sont pas au courant de ce problème qui affecte l’API REST ou ne sont pas en mesure de mettre à jour leur site. Cela conduit à un grand nombre de sites compromis et altérés », a déclaré Sucuri.

Face à ces menaces, le cabinet de sécurité Sucuri invite tous les administrateurs de sites WordPress à procéder à la mise à jour de leur système en urgence. Il est également recommandé de bloquer les adresses IP citées ci-dessus.

Les commentaires sont fermés.