Il y a eu beaucoup de discussions sur les attaques coordonnées par AnonOps, un groupe de justiciers d’Internet, qui a décidé de se battre contre les compagnies bancaires qui ont suspendus les comptes de Wikileaks et de son fondateur Julian Assange.

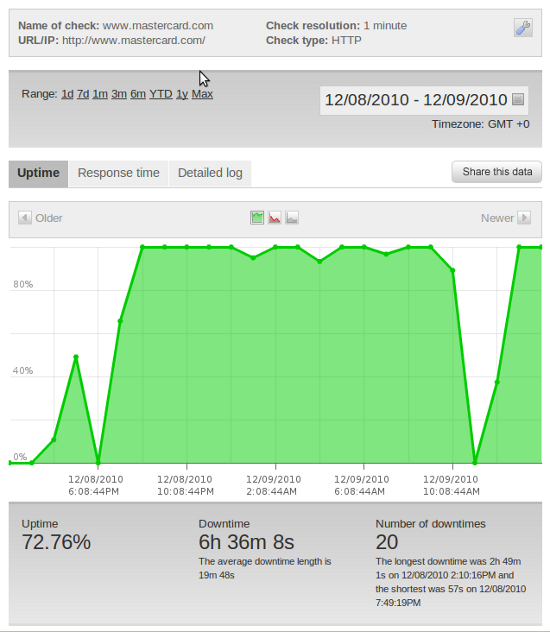

Hier, Twitter a décidé de fermer certains des comptes invitant les utilisateurs à se joindre aux attaques. Cependant, l’attaque sur le site VISA après celles qui ont frappées Mastercard, PayPal et Swiss Bank Post Finance.

Suite à ces premières attaques, qui ont sérieusement influencé le fonctionnement des sites en vertu de l’attaque, une autre attaque contre Mastercard Securecode (programme de vérification de carte) a été lancée. Cette attaque a sérieusement affecté les fournisseurs de services de paiement et le préjudice financier pour Mastercard doit encore être déterminé.

Immédiatement après que les attaques des AnonOps sur les sociétés de traitement des paiements ont commencées, une attaque DDoS l’infrastructure d’hébergement des AnonOps a eu lieu. Le site anonops.net (domaine principal) ne répond pas au moment de la rédaction de cet article.

Il semble qu’il y ait une véritable guerre en cours. Toutefois, contrairement à de nombreuses discussions suite à la découverte de Stuxnet, le coeur du conflit n’est pas des États, mais des groupes d’utilisateurs d’Internet répartis dans le monde entier. La preuve que la guerre sur Internet apporte une toute nouvelle dimension à l’expression.

La participation à des attaques DDoS est illégale dans de nombreux pays et les utilisateurs qui acceptent l’invitation des AnonOps sont en vertu d’un risque sérieux de poursuites. Beaucoup de gens croient qu’Internet les protègent, mais attention, les adresses IP source des attaquants, qui finissent inévitablement dans les fichiers journaux de la cible, peuvent facilement être combinées avec les comptes utilisateur si les FAI décident de coopérer avec la loi et les organismes d’application.

La procédure d’une attaque des AnonOps est assez simple :

- Visitez le site AnonOps pour connaître la prochaine cible

- Décidez si vous êtes prêt à participer

- Téléchargez l’outil nécessaire DDoS – LOIC

- Configurer LOIC en mode Hive Mind pour se connecter à un serveur IRC

- L’attaque commence en même temps, lorsque les nœuds du réseau de zombies volontaires reçoivent la commande du serveur IRC

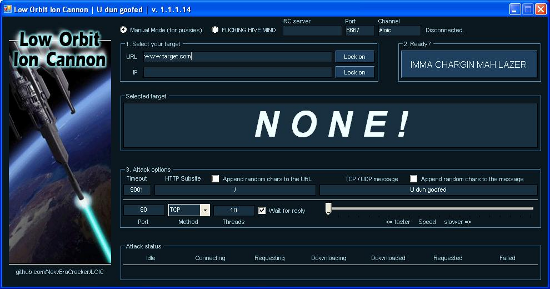

Puisque le principe de l’opération est déjà bien connu, jetons un oeil à l’arme utilisée pour conduire les attaques DDoS – LOIC (Low Orbit Ion Cannon). LOIC est un outil open source écrit en C# et le projet est hébergé sur la principale source ouverte en ligne – Github et Sourceforge.

L’objectif principal de l’outil est de mener des tests sur des applications Web, de sorte que les développeurs peuvent voir comment se comporte une application web sous une charge plus lourde. Bien entendu, une application d’audit, qui pourrait être considérée comme un outils légitime, peut également être utilisée dans une attaque DDoS.

Le composant principal de LOIC est un module de flood HTTP qui est configuré via la fenêtre principale. L’utilisateur peut spécifier plusieurs paramètres tels que le nom d’hôte, l’adresse IP et le port ainsi que l’URL qui seront ciblés. L’URL peut aussi être pseudo-aléatoire. Cette fonctionnalité peut être utilisée pour échapper à la détection des attaques par des systèmes de prévention des intrusions que pourrait posséder la cible.

L’option “Hive Mind” est responsable de la connexion au serveur IRC utilisé pour la coordination des attaques. Avec l’utilisation du mode Hive Mind, les AnonOps peuvent lancer des attaques sur un site, et pas seulement celui que vous avez accepté volontairement comme cible.

La connexion utilise une norme requête HTTP GET avec un délai configurable et un délai entre la tentative de connexion. La plupart des serveurs Web ont une limite configurable sur le nombre de connexions qu’ils acceptent et quand cette limite est atteinte, le serveur va cesser de servir toutes les demandes suivantes qui a le même effet que le serveur hors ligne étant.

Le protocole de communication IRC est mis en œuvre en utilisant le C# (la bibliothèque libre IRC SmartIRC4Net.)

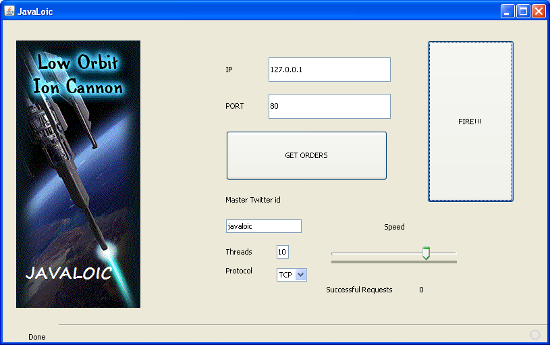

Il existe une version Java de l’outil – JavaLoic, qui utilise un compte Twitter pour le commandement. Toutefois, la version Java est beaucoup plus facile à détecter avec des systèmes de prévention d’intrusion car l’attaque utilise des requêtes HTTP fragmentées formant une chaîne statique “hihihihihihihihihihihihihihihihihihihihihihi”.

Les produits Sophos ont décidés de détecter LOIC comme une application potentiellement indésirable depuis le 14 Février 2008.

Il ne fait aucun doute que plus il va se passer d’évènements dans ce conflit construit autour du soutien à Wikileaks et plus il en sera dit à ce sujet.