Des chercheurs de l’Initiative d’Imperva Hacker Intelligence (HII) ont trouvé des douzaines de domaines en .mil, .gov et .edu qui ont été piratés par le biais de vulnérabilités de type injection SQL et ont vu leurs accès vendus sur la Toile par les pirates.

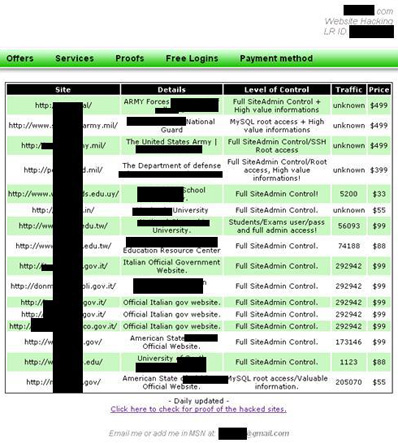

La liste comprend des sites Web gouvernementaux, y compris le département de la Défense ainsi que des sites aux États-Unis et en Europe. L’accès à ces sites est vendu de 55 $ à 499 $ chacun. La liste comprend (avec les fautes de frappe du pirate d’origine) :

Le «trafic» correspond sans doute au nombre d’enregistrements dans les tables de la base de données. Les «biens» dans ce cas sont probablement les informations nécessaires au niveau de contrôle sur le site en question. Pour finir, la mention «full site admin»est sans aucun doute les identifiants et l’URL de l’interface administrateur du site.

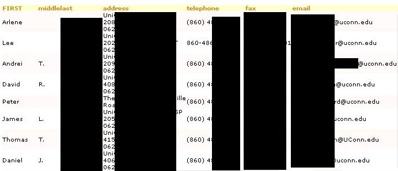

L’attaquant met également en vente des informations personnelles identifiables (PII) à partir de sites piratés, pour 20 $ pour un dossier de 1K :

Par exemple, ici, ils veulent vendre une liste du personnel de UConn :

Les données des victimes ont probablement été obtenues par un scanner automatique d’injections SQL et exploitées de façon automatique, car l’attaquant a publié ses méthodes dans un article sur un certain forum hacker – voici la capture d’écran et les explications :

Dans cette capture d’écran, nous pouvons voir un “chat” IRC entre le “maître” des SQLi = @evil qui envoie les commandes et les techniques d’exploitation à un certain “x0wner” qui les exécute. Dans ce cas spécifique, @evil envoie les commandes à x0wner pour obtenir les noms des tables de la base de données (“!tbls”) pour le lien vulnérable (“www.site.gr/athlete.php?id=…”) x0wner déclare avoir trouver les tables “activities”, “admin”,…

Traduction de l’article original de Help Net Security