Une nouvelle enquête de Bitdefender révèle la chronologie complète d’une attaque du groupe de cybercriminels financiers Carbanak ainsi que des informations sur son comportement.

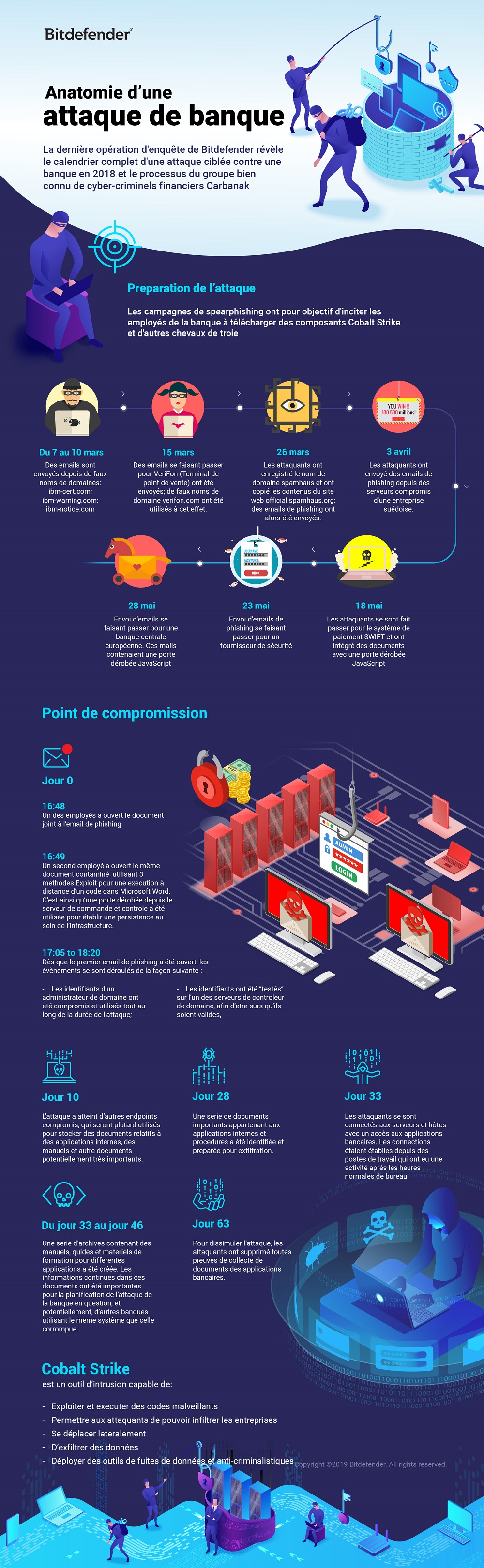

Tribune Bitdefender – L’éditeur de solutions de cybersécurité protégeant plus de 500 millions d’utilisateurs dans le monde, annonce aujourd’hui les résultats de ses recherches sur le célèbre groupe de cybercriminels Carbanak. Les chercheurs de Bitdefender ont enquêté sur une attaque ciblant une institution financière d’Europe de l’Est, et ainsi pu recréer la chronologie exacte de l’infiltration au sein des entreprises, comment l’attaque se déplace latéralement dans l’infrastructure, et le temps nécessaire pour organiser un braquage.

Si la plupart des enquêtes se concentrent sur l’analyse technique des charges utiles utilisées par le groupe Carbanak, l’enquête de Bitdefender présente quant à elle une chronologie complète des événements, de la réception de l’e-mail par la victime jusqu’au moment du vol à proprement parler.

Carbanak compte parmi les cyberattaques de type APT les plus prolifiques. Elle cible tout particulièrement le secteur financier. Découverte en 2014, la campagne a rapidement gagné en notoriété après avoir compromis les systèmes de sécurité de 100 banques dans 40 pays différents, et permis de détourner à cette occasion plus de 1 milliard de dollars. Des banques situées entre autres en Russie, au Royaume-Uni, en Espagne, en Roumanie, en Biélorussie, en Pologne, en Estonie, en Bulgarie, en Géorgie, en Moldavie, au Kirghizistan, en Arménie, à Taiwan et en Malaysie ont été la cible d’e-mails de spear-phishing poussant les victimes à cliquer sur des URLs malveillantes et à exécuter des documents compromis.

On suppose que ce même groupe a également utilisé le framework Cobalt Strike pour lancer des campagnes sophistiquées, afin d’organiser puis de mener à bien le braquage d’institutions financières. Suite à une enquête réalisée par les forces de police en coopération avec des entreprises de cybersécurité, le leader du groupe a été appréhendé le 26 mars 2018 à Alicante, en Espagne.

L’enquête de Bitdefender a pu révéler certains points très importants :

- Les institutions financières d’Europe de l’Est restent la principale cible du groupe criminel, qui utilise le spear-phishing comme principal vecteur d’attaque.

- La présence des outils de hacking Cobalt Strike est le principal indice indiquant que des institutions financières ont été attaquées par le gang Carbanak

- Lors de la phase de reconnaissance, les données relatives aux applications bancaires et aux procédures internes étaient collectées et préparées pour exfiltration afin d’être utilisées lors de la phase finale de l’attaque.

- Le sillonnage de l’infrastructure était principalement réalisée après les heures ouvrées ou pendant les week-ends pour ne pas déclencher les alarmes de sécurité

- Les pirates n’ont eu besoin que de quelques heures à compter de la compromission initiale pour pénétrer le système et pouvoir se déplacer latéralement. Une preuve d’expérience, de compétence et de coordination

- L’objectif final était de compromettre les réseaux de guichets automatiques, afin de probablement retirer de l’argent en espèces, dans le cadre d’une opération criminelle bien coordonnée physiquement et matériellement.

Pour en apprendre plus, le livre blanc de Bitdefender sur le sujet est disponible ici.

Les commentaires sont fermés.