Un chercheur en sécurité grec, nommé George Chatzisofroniou, a développé un outil d’ingénierie sociale WiFi qui est conçu pour voler les informations d’identification des utilisateurs via les réseaux WiFi sécurisés. L’outil est baptisé WiFiPhisher et a été publié sur GitHub.

“C’est une attaque d’ingénierie sociale qui n’utilise pas la force brute contrairement à d’autres méthodes. C’est un moyen facile d’obtenir les mots de passe WPA d’une cible“, a déclaré George Chatzisofroniou.

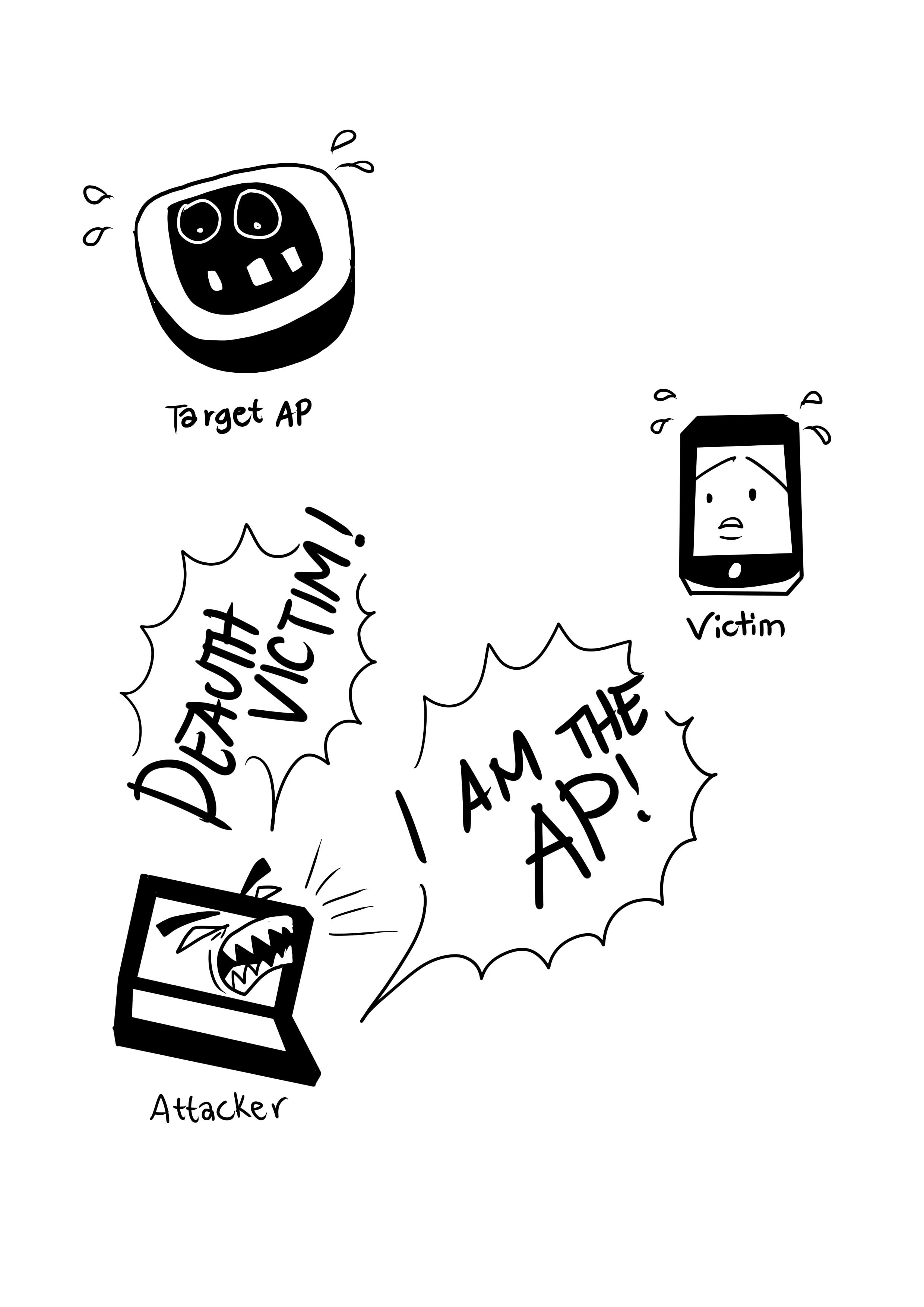

Cependant, il existe déjà plusieurs outils de piratage sur Internet dédiés au piratage d’un réseau sécurisé WiFi, mais cet outil automatise de multiples techniques de piratage WiFi qui le font se démarquer des autres. WiFiPhisher utilise le scénario d’attaque “Evil Twin“ : l‘outil créer d’abord un faux point d’accès sans fil (AP) et se fait passer pour un AP WiFi légitime. Il déclenche ensuite une attaque par déni de service (DoS) contre le point d’accès WiFi légitime, ou crée des interférences autour de ce dernier, qui déconnecte alors les utilisateurs sans fil. Ces derniers sont ensuite invités à inspecter les réseaux disponibles… le piège se referme !

Une fois déconnecté du point d’accès WiFi légitime, l’outil va forcer les ordinateurs et périphériques hors ligne pour qu’ils se reconnectent automatiquement au jumeau maléfique, permettant au pirate d’intercepter tout le trafic via ce dispositif. La technique est également connu comme AP Phishing, Wi-Fi Phishing, Hotspotter ou Honeypot AP. Ce genre d’attaques font usage de faux points d’accès avec des pages de connexion truquées pour capturer les informations d’identification WiFi des utilisateurs, numéros de carte de crédit, ou encore lancer des attaques man-in-the-middle (ou MiTM) et infecter les hôtes du réseau sans fil.

“WiFiPhisher est un outil de sécurité capable de monter des attaques phishing rapides et automatisées contre les réseaux WiFi WPA pour obtenir les identifiants sans brute force“, a déclaré Chatzisofroniou. “WifiPhisher renifle la zone et copies les paramètres du point d’accès cible et créer un point d’accès sans fil voyou qui est modelé sur la cible.”

Dès que la victime demande une page Web via ce dernier, l’outil WifiPhisher servira la victime une fausse page réaliste qui vous demandera confirmation du mot de passe WPA en raison d’une mise à niveau du firmware du routeur. En somme, l‘outil, donc, pourrait être utilisé par les pirates et les cybercriminels pour générer du phishing et des attaques man-in-the-middle contre les utilisateurs connectés d’un réseau WiFi.

Wifiphisher fonctionne sur Linux et Kali et est placé sous la licence MIT. Les utilisateurs peuvent télécharger et installer l’outil sur leur distribution Linux Kali gratuitement.

merci

Trés bon outils mais est-ce que peut-on changer la page html ou en modifiant la page en php selon l’opérateur par exemple changer la référenece et les logos et la langue pour qu’il apparait comme réel

Tree bien gooooooollllllllll

Les commentaires sont fermés.