Les réseaux de bots (ou d’ordinateurs zombies), les « botnets », sont une des armes favorites des cybercriminels qui s’en servent pour obtenir illégalement de l’argent à l’insu de leurs victimes.

Panda Security propose un dossier complet sur le fonctionnement des botnets dans son espace dédié au cybercrime. En voici les éléments essentiels.

Qu’est-ce qu’un BOTNET ?

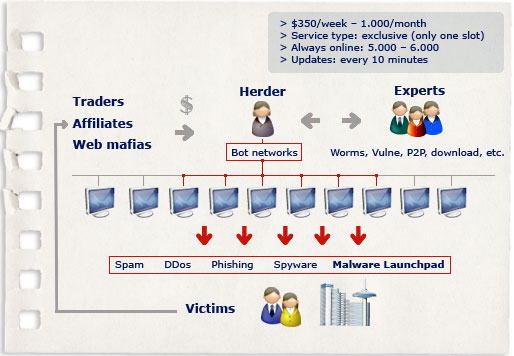

Les botnets sont des réseaux d’ordinateurs « zombies » contrôlés à distance par les cyber-criminels pour leurs activités illégales.

Les bots sont des petits programmes qui sont introduits sur les PC par les pirates pour leur permettre de contrôler à distance ces ordinateurs à l’insu de leur propriétaire. Ils restent en latence sur les ordinateurs, dans l’attente des instructions des cyber-criminels.

L’infection d’une machine

Les internautes peuvent être infectés en parcourant un site infecté, en cliquant sur un lien malveillant d’un email, en téléchargeant sur des réseaux P2P, etc.

Le danger qu’ils représentent

En général, les bots passent inaperçus des internautes infectés qui ne constatent que les conséquences. Les bots sont généralement conçus pour dérober des informations sur les ordinateurs infectés, attaquer d’autres utilisateurs, envoyer du spam, lancer des attaques de phishing ou déni de service…

Une animation Flash dynamique a été réalisée pour l’occasion.

Source : Panda Security