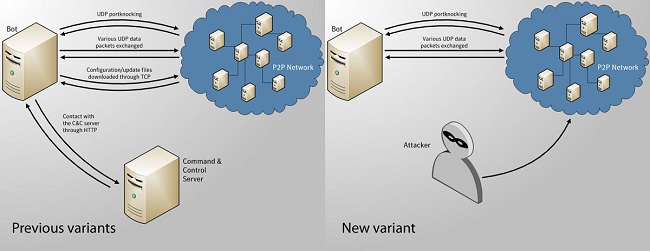

C’est Symantec qui alerte à propos de la nouvelle menace. La dernière variant du botnet Zeus/SpyEye avait montré un système de commande via P2P. La dernière mise à jour pousse encore plus loin en supprimant la présence de centre de commandement.

Auparavant, tous les ordinateurs compromis et entrant dans le réseau de zombies avaient un fichier de configuration (contenant l’URL/l’IP du serveur C&C) qui était lui-même distribué via P2P aux autres. De cette façon, même si le serveur C&C tombe, le botnet était encore capable de communiquer avec les machines via P2P pour recevoir les fichiers de configuration avec la nouvelle adresse du serveur C&C de remplacement.

Avec la dernière mise à jour, il semble que le serveur C&C a complètement disparu ! L’envoi et la réception des messages de commande vers et à partir du centre de commandement et de contrôle du malware sont maintenant traités par le réseau P2P.

Cela signifie que tous les pairs du réseau de zombies peuvent agir comme un serveur C&C, alors qu’aucun d’entre eux n’en sont vraiment un. Les bots sont maintenant capable de télécharger des commandes, des fichiers de configuration et des exécutables sur tous les autres ordinateurs compromis et capable de fournir des données aux autres robots. Impossible pour le moment de savoir comment les données volées sont communiquées en retour aux attaquants, mais il est possible que ces données soient acheminées à travers les pairs jusqu’à ce qu’il atteigne une zone de dépôt contrôlée par les assaillants.

Bien que ces changements rendent le botnet plus résistant, et également plus difficile à remonter, il fournit aussi un autre avantage majeur pour les attaquants. Zeustracker est un site qui a eu un succès considérable dans le suivi et la publication des listes de blocs IP pour les serveurs C&C de Zeus à travers le monde. Avec le passage de Zeus au P2P, le site ne serait plus en mesure de produire une liste de blocs IP exacte pour le botnet.

Plus besoin de C&C ?

Avoir à compter sur un serveur C & C est une limitation. Cela signifie qu’il peut être mis hors ligne, et que les botmasters peuvent être suivis. Ce fut encore une faille dans la version initiale du premier bot P2P car il a pu être prouvé qu’avec l’exécutable, un serveur C&C étant bel et bien contacté. Il semble que les botmasters aient maintenant mis au point un transfert des messages de contrôle entièrement basé sur le P2P. Bien sûr, les pairs sont d’autres ordinateurs compromis, de sorte qu’ils ne peuvent pas être mis hors ligne. Et les assaillants ne peuvent plus être inquiétés (dans la plupart des cas).

Le chiffrement du bot est plus ou moins le même utilisé dans les précédentes version (XOR). A noter que chaque bot intègre maintenant un serveur Web et que le réseau de botnets peut potentiellement distribués d’autres malwares sous forme d’exécutables.

Des russes derrière ça non?

Je n’arrive pas a voir sur google, les trois espagnols qui se sont fait choper pour le botnet mariposa, était sur un modèle de botnet centraliser?

Les commentaires sont fermés.