Quatre vulnérabilités PDF sont exploitées dans une nouvelle campagne de spam de Zbot.

Vous utilisez sans doute régulièrement une imprimante à votre travail. Mais saviez-vous que certaines imprimantes pouvaient envoyer par e-mail des documents scannés ? Cette fonction a retenu l’attention des cybercriminels, qui ont trouvé le moyen de l’utiliser à des fins malveillantes.

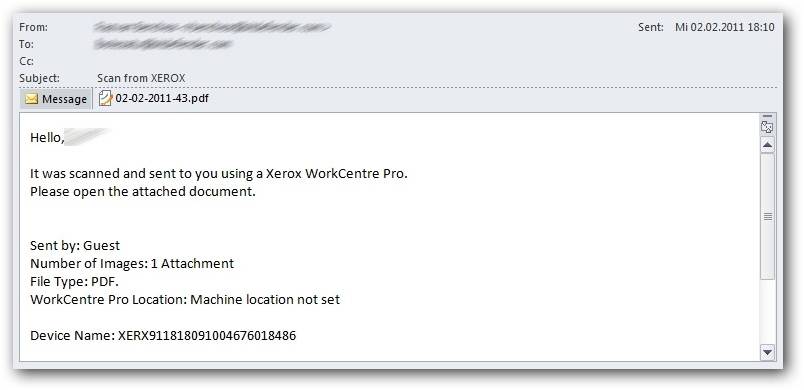

Voici comment cela se passe : les auteurs de malwares utilisent le modèle d’e-mail propriétaire des imprimantes et des scanners professionnels pour diffuser du spam. Plus précisément, ils « diffusent » des e-mails présentés comme étant des documents scannés envoyés par un scanner Xerox® WorkCentre Pro et contenant une pièce jointe infectée se faisant passer pour un inoffensif fichier PDF.

L’e-mail ressemble à ceci :

La pièce jointe cache bien son jeu. Ce document censé avoir été scanné par une imprimante b est en fait un fichier PDF malformé exploitant quatre anciennes vulnérabilités d’Adobe® Acrobat Reader® : Collab.collectEmailInfo (CVE-2007-5659), Utilprintf (CVE-2008-2992), Collab.getIcon (CVE-2009-0927) et mediaNewplayer (CVE-2009-4324), principalement liées à l’exécution de code à distance.

Le fichier PDF malformé a une nouvelle mission ces jours-ci : diffuser Zbot.

Un petit rappel du mode opératoire de ZBot : également appelé Zeus, ZeusBot ou WSNPoem, ce cheval de Troie est conçu pour dérober des informations sensibles. Il modifie certains processus et ajoute des exceptions au Pare-Feu Microsoft® Windows® afin de disposer à la fois des capacités d’un backdoor et d’un serveur. ZBot transmet des données critiques recueillies sur l’ordinateur compromis, et surveille certains « ports » pour recevoir d’autres commandes des attaquants distants.

Les dernières variantes sont également capables de dérober des informations bancaires, des données de connexion, l’historique des sites Web consultés et d’autres données saisies par l’utilisateur, ainsi que d’effectuer des captures d’écran du bureau de la machine compromise.

Les personnes qui ne sont pas protégées par un logiciel BitDefender peuvent utiliser gratuitement notre outil de désinfection du malware ZBot qui vérifie si les ordinateurs des utilisateurs sont infectés, détecte et élimine la plupart des variantes de ZBot en circulation.Il peut être téléchargé et utilisé gratuitement dans la section « Removal Tools » de Malwarecity.fr.

Les commentaires sont fermés.