Les chercheurs de Check Point ont mis en lumière une campagne de Malvertising sévissant actuellement sur des dizaines de milliers de sites WordPress. Cette dernière est menée par 4 acteurs bien connus, Slyip, BlackTDS, Seamless et HookAds, qui utilisent le kit d’exploitation RIG pour propager des chevaux de Troie bancaires, des ransomwares, des bots etc.

Cette découverte remet ainsi en question le rôle des publicitaires en ligne dans ce type d’attaques. En effet, ils connectent les acteurs entre eux et permettent la propagation de malwares. Leur sécurité est donc obsolète et chacun d’entre nous peut un jour être confronté à une attaque de ce genre.

Une étude Check Point révèle que les cybercriminels ont trouvé un nouveau moyen d’abuser le secteur de la publicité en ligne afin de diffuser des logiciels malveillants auprès de millions d’internautes à travers le monde. Cette forme bien connue de « publicités malveillantes » commence dans ce cas précis par le piratage de milliers de sites WordPress et implique plusieurs acteurs de la publicité en ligne. Le but est alors de diffuser des contenus malveillants auprès d’internautes du monde entier.

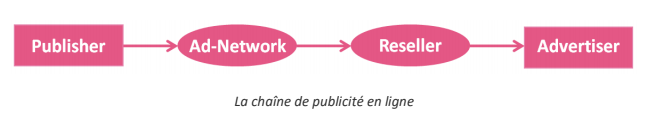

Pour ceux qui ne connaissent pas le fonctionnement du secteur (désormais complexe) de la publicité en ligne, il suffit de comprendre que ce secteur repose sur trois éléments principaux :

- Les annonceurs qui souhaitent promouvoir leurs produits ou leurs contenus.

- Les éditeurs qui allouent de l’espace sur leur site web et le vendent aux annonceurs.

- Les réseaux publicitaires qui achètent l’espace publicitaire et connectent les annonceurs aux éditeurs.

Les « revendeurs » sont des acteurs supplémentaires. Ces entreprises collaborent avec les réseaux publicitaires pour revendre le trafic collecté par ces derniers auprès des éditeurs à autres annonceurs.

La campagne de publicités malveillantes découverte a révélé un partenariat inquiétant entre un pirate déguisé en éditeur (surnommé « Master134 ») et plusieurs revendeurs légitimes, pour exploiter cette relation et diffuser une grande variété de logiciels malveillants tels que des chevaux de Troie bancaires, des logiciels rançonneurs et des bots. Cette campagne s’est déroulée sur le puissant réseau publicitaire AdsTerra.

En résumé, l’étude a révélé la manière dont Master134 redirigeait le trafic détourné de plus de 10 000 sites WordPress piratés. En effet, Matser134 le vendait à AdsTerra, la plate-forme d’enchères en temps réel (RTB), qui le revendait ensuite à des revendeurs tels que ExoClick, AdKernel, EvoLeads et AdventureFeeds. Ces derniers transmettaient par la suite ce trafic à l’annonceur le plus offrant. Cependant, à la place d’une entreprise légitime, ces « annonceurs » étaient des pirates cherchant à diffuser des logiciels rançonneurs, des chevaux de Troie bancaires, des bots et autres logiciels malveillants, sur le trafic de Master134.

Dans ce cas précis, les cybercriminels jettent le discrédit sur l’écosystème de la publicité en ligne en exploitant à leur avantage les plates-formes d’enchères automatisées des réseaux publicitaires et des revendeurs. Ils le font en proposant des enchères aux côtés d’annonceurs légitimes, comme Nike ou Coca Cola, mais en plaçant des enchères plus élevées, afin que les réseaux publicitaires sélectionnent leurs annonces chargées de logiciels malveillants pour les afficher sur des milliers de sites web. Dans l’exemple ci-dessus, des « éditeurs malveillants » tels que Master134 peuvent également recevoir des paiements via les réseaux publicitaires eux-mêmes. De cette façon, l’écosystème de la publicité en ligne est utilisé pour dissimuler un système de paiement frauduleux.

Les annonceurs malveillants (ou pirates déguisés en annonceurs) peuvent même mesurer le retour sur investissement de leurs dépenses publicitaires par rapport au revenu généré par les utilisateurs infectés qui paient la rançon pour déverrouiller leurs fichiers suite aux attaques de ransomwares, ou l’argent drainé des comptes bancaires des victimes suite aux attaques de chevaux de Troie bancaires.

Attraction fatale vers la publicité malveillante

Bien sûr, la publicité malveillante n’est pas un phénomène nouveau. Compte tenu des dépenses sur le marché mondial des médias numériques, qui devraient atteindre les 357 milliards de dollars d’ici 2020 selon un rapport de eMarketer, il n’est pas surprenant que les cybercriminels aient repéré depuis longtemps ces occasions de manipuler la relation entre les annonceurs et les éditeurs pour s’arroger une part des dépenses.

Au cours des dix dernières années, les publicités affichées sur des sites web légitimes et souvent populaires sont apparues comme un moyen essentiel pour les criminels d’infecter des utilisateurs sans méfiance. Dans certains cas, les annonces contiennent du code malveillant qui exploite des vulnérabilités non corrigées dans les navigateurs ou les plug-ins de navigateurs, tels qu’Adobe Flash Player. De telles publicités sont en mesure d’installer des logiciels rançonneurs, des enregistreurs de frappe et d’autres types de logiciels malveillants.

En conséquence, l’utilisation de bloqueurs de publicités s’est rapidement développée, avec 22 % des citoyens britanniques qui les utilisent. Mais selon l’IAB (Internet Advertising Bureau), ce nombre a stagné en raison des éditeurs qui empêchent désormais les utilisateurs équipés de bloqueurs de publicités d’accéder à leur site.

Ainsi, en février, Google a pris les choses en main en s’associant avec l’organisme Coalition for Betters Ads afin de lancer un bloqueur de publicité sur Google Chrome qui supprime désormais automatiquement les publicités dont la qualité ne respecte pas les normes du secteur. Le bloqueur de publicités de Google se préoccupe cependant plus des annonces intempestives que des publicités malveillantes, et n’est donc pas la solution pour mettre fin à cette forme très rentable de cybercriminalité.

En effet, en raison de la nature de l’écosystème publicitaire en ligne, qui permet aux éditeurs de se connecter aux annonceurs via un système complexe d’intermédiaires et d’échanges, les variables de ciblage sont trop nombreuses pour permettre à Google ou aux réseaux publicitaires de détecter toute publicité malveillante.

Comme indiqué précédemment, les annonceurs utilisent les plates-formes d’enchères en temps réel des revendeurs et des réseaux publicitaires pour présenter leurs annonces à des utilisateurs précis. Ces annonces incluent du code JavaScript personnalisé dans les navigateurs. Le contenu exact que les utilisateurs voient dépend d’eux, de leur localisation, du type d’appareil qu’ils utilisent et de nombreuses autres variables. Il est donc extrêmement difficile pour les éditeurs et les réseaux publicitaires d’examiner de manière concluante chaque version d’une annonce à la recherche de contenus malveillants.

Du point de vue des annonceurs malveillants, les utilisateurs peuvent être ciblés, que leurs systèmes d’exploitation ou leurs navigateurs soient corrigés ou non. Ainsi, même si une analyse de haut niveau est effectuée pour s’assurer que les créations sont saines et à moins de trouver la combinaison exacte des caractéristiques ciblées par les annonceurs malveillants, les réseaux publicitaires ne peuvent tout simplement pas détecter l’activité malveillante.

Toujours avoir un plan de secours

Notre étude soulève clairement des questions sur les méthodes de vérification des annonces utilisées dans le secteur de la publicité en ligne, et le rôle actuel des réseaux publicitaires dans l’ensemble de l’écosystème de la publicité malveillante. En effet, comme on le voit dans cette analyse, il semble que ces entreprises soient, au mieux, manipulées, et au pire complices, puisqu’elles facilitent ces attaques.

Dans la mesure où ces attaques ciblent des postes plutôt que le réseau, les entreprises ont besoin d’une approche multicouche de leur cybersécurité pour se protéger pleinement, non seulement contre les menaces connues, mais également contre les logiciels malveillants inconnus et les menaces zero-day telles que les publicités malveillantes. Check Point SandBlast Zero-Day Protection et Mobile Threat Prevention protègent contre quasiment tous les types d’attaques en constante évolution, et protègent également contre les variantes de logiciels malveillants.