Des chercheurs en sécurité indépendants ont découvert une nouvelle souche de ransomware particulièrement innovant : il n’est basé que sur le langage JScript ! Une nouvelle menace ?

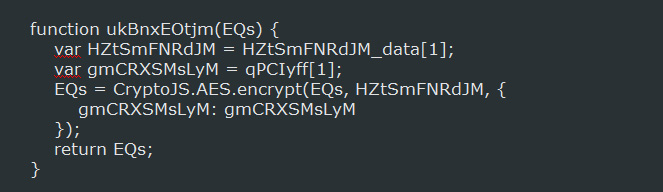

Les chercheurs, connus par leurs comptes Twitter @JAMES_MHT et @benkow_, l’on baptisé RAA. Le ransomware développé en JScript inclut des fonctions de cryptographie avancées, directement tirées de la bibliothèque open source CryptoJS, proposant une parfaite implémentation du chiffrement AES. Bien entendu, vous avez surement compris que ce dernier servira justement à chiffrer les fichiers des victimes… Bleeping Computer fait état de l’utilisation de la librairie CryptoJS et ne laisse aucun doute possible.

Il est distribué par l’intermédiaire de mails spam contenant des pièces jointes malveillantes déguisées en documents Word, en utilisant des noms tels que mgJaXnwanxlS_doc_.js. Lorsque le fichier est ouvert, le logiciel malveillant chiffre les fichiers personnels présents sur l’ordinateur de la victime et exige une rançon de $250 (soit environ 0.39 BTC) pour déverrouiller les fichiers.

Le code est exécuté via Windows Script Host (WSH), qui exécute les commandes du système permettant l’accès aux utilitaires système. Le malware est également capable d’installer un voleur de mot de passe connu sous le nom de Pony Password Stealer. Il permet aux pirates de siphonner les données personnelles d’un PC en moins d’une seconde, et de les envoyer vers un serveur distant pour récupération et exploitation future… Tous les identifiants et mots de passe y passent ! Le trojan Pony est directement inclut au sein de RAA, de manière encodée.

RAA chiffre environ 16 types de fichiers et a été découvert avec une note de rançon écrite en russe :

.doc, .xls, .rtf, .pdf, .dbf, .jpg, .dwg, .cdr,

.psd, .cd, .mdb, .png, .lcd, .zip, .rar, .csvLe ransomware RAA n’est pas le premier à utiliser JavaScript : en effet l’expert en sécurité Fabian Wosar de chez Emisoft avait découvert Ransom32 en janvier, mais il était alors codé en Node.js et distribué comme un fichier exécutable.

Bien entendu, il faut clairement faire la distinction entre le JavaScript exécuté dans un contexte de navigateur Web (ne pouvant accéder à des fichiers locaux ou exécuter des programmes) et JScript exécuté via Windows Script Host, qui est similaire à l’exécution d’un fichier .exe en termes de fonctionnalités disponibles.

Pour se protéger, la mise à jour des règles anti-spam serait la meilleure façon de procéder actuellement. Ajoutons cela la désactivation de Windows Script Host (WSH) sur les machines à risque et l’élimination systématique des messages contenant une pièce jointe en JavaScript.

Mes fichiers vont bien

Par curiosité j’ai contacté cet escroc

Email header analysis report

All valid IP Addresses found in the header.

Ip Address 3rd Party Info Provider City Flag Country

* 185.79.118.239 Check 185.79.118.239 at Senderbase.org Check 185.79.118.239 at Reputationauthority.org Telecom-birzha, Llc n/a Russian Federation

185.79.118.201 Check 185.79.118.201 at Senderbase.org Check 185.79.118.201 at Reputationauthority.org Telecom-birzha, Llc n/a Russian Federation

*Probable originating IP address

x-store-info:SmXCjkY1Un5L3qlTmewTw2528Vzv4BD3oVwPqvwx6IvjjEdpJLuHYf1z7fFuZfkvvOeZfJqITKsd5Mg2YQzjKTSqBuY0hDFdno1pDTAEdjivXWcUSfE0anPH/Jiwqa16WzF9Id9MZU8=

Authentication-Results: hotmail.com; spf=pass (sender IP is 185.79.118.201) smtp.mailfrom=okean-1955@qip.ru; dkim=pass header.d=qip.ru; x-hmca=pass header.id=okean-1955@qip.ru

X-SID-PRA: okean-1955@qip.ru

X-AUTH-Result: PASS

X-SID-Result: PASS

X-Message-Status: n:n

X-Message-Delivery: Vj0xLjE7dXM9MTtsPTE7YT0wO0Q9MDtHRD0wO1NDTD0w

X-Message-Info: OQYK0KPGhf0Gbl/e1scIXc3IyH2YaNxhnH+cL5JdwRNp4MDsHRB/YYVA5S1O0yGFm185IgDN/CAYsANmmld/Wnf+6zaNfssv0LQ9qcngsysWoYhXpDtX1qnqwKjfD/vd7ndpCIelehi2QyDab5GL4AN5hkECeRwlo3feNIwRE5i/H4ZRxFEHeR0zHyl9et9v684jffk4wypwZhV/UY2mWGwgjKMjRYeHBcwaLHCGgQ559gR9Fiu2tQ==

Received: from web21.pochta.ru ([185.79.118.201]) by BAY004-MC1F57.hotmail.com over TLS secured channel with Microsoft SMTPSVC(7.5.7601.23143);

Thu, 16 Jun 2016 19:42:44 -0700

DKIM-Signature: v=1; a=rsa-sha256; q=dns/txt; c=relaxed/relaxed; d=qip.ru; s=dkim;

h=Content-Transfer-Encoding:Content-Type:MIME-Version:Message-Id:Date:References:In-Reply-To:Subject:To:Sender:From; bh=3LeN/5zYiaBEO7zVoL1HlgHaUEKkhjnFPysD2/37Od8=;

b=ZrvPIu4uaq2p1VHSf6V6YL4O8YH7CEFPMwOnxmmLnSNMBXMz0ZMmCIk6vS/SdyrkYb7ENQTvTGxmB4HNq+QJZx/gRL+tmQ8iim5GAx3A8cmzXBpOrIBsWZuBDjTA4X6T79i4Am/GdpZpAuNC8nfkdvO2BvFlDXGzSlaWoAXrSgaazYZZUeFkUwyCK47fViJZ8sBeyM2ZIg5wdUAyryWiKCCtjPI69zhaNGwtiLyge/2dq//yUOBoP2BDNaZGPfZowvUGZDhvAQEm0Q7FfmLTWxEwtPZ9udaDHxzmUi2b9HsD/zUh2YWq4MBVacTDxsdytNYB+/Jgtj8pP0a5P93eAQ==;

Received: from [127.0.0.1] (port=39085 helo=localhost)

by web21.pochta.ru with esmtp id 1bDjk1-0003p5-Ju

for micou3@hotmail.fr; Fri, 17 Jun 2016 05:42:42 +0300

From: okean-1955

Sender: okean-1955@qip.ru

To: benjamin LAURENT

Subject: =?utf-8?Q?Re:=20=D1=84=D0=B0=D0=B9=D0=BB=D1=8B=20=D1=88=D0=B8=D1=84=D1=80=D1=83=D1=8E=D1=82=D1=81=D1=8F?=

In-Reply-To:

References:

Date: Fri, 17 Jun 2016 05:42:41 +0300

Message-Id:

X-Confirm-Reading-To: okean-1955@qip.ru

Disposition-Notification-To: okean-1955@qip.ru

X-Priority: 3

X-QIP-Sender: 185.79.118.239

MIME-Version: 1.0

Content-Type: multipart/alternative;

boundary=”=_934baa8a97c94a0b46a1d244af64c0aa”

Content-Transfer-Encoding: 8bit

Return-Path: okean-1955@qip.ru

X-OriginalArrivalTime: 17 Jun 2016 02:42:44.0669 (UTC) FILETIME=[ED187ED0:01D1C841]

This is a message in Mime Format. If you see this, your mail reader does not support this format.

–=_934baa8a97c94a0b46a1d244af64c0aa

Content-Type: text/plain; charset=utf-8

Content-Transfer-Encoding: quoted-printable

Decoding Files $ 1000 tomorrow 1500$translation at the expense of Bitcoi=

n16kBQ7u5Fd8Rs3dEE8hQ3azLJne8xneSPTBuy Bitcoin here https://www.buybitco=

inworldwide.com/find-exchange/ or https://www.coinbase.com or https://ww=

w.xmlgold.eu/ or any other exchanger=0A=D0=9F=D1=82=D0=BD 17 =D0=98=D1=

=8E=D0=BD 2016 01:46:52 +0300, benjamin LAURENT =D0=BD=D0=B0=D0=BF=D0=

=B8=D1=81=D0=B0=D0=BB:=0ANassab=0D=0A =D0=92=D1=81=D0=B5 =D0=9C=D0=BE=D0=

=B8 =D1=84=D0=B0=D0=B9=D0=BB=D1=8B =D0=B7=D0=B0=D1=88=D0=B8=D1=84=D1=80=

=D0=BE=D0=B2=D0=B0=D0=BD=D1=8B =D1=84=D0=B0=D0=B9=D0=BB=D1=8B !!!

–=_934baa8a97c94a0b46a1d244af64c0aa

Content-Type: text/html; charset=utf-8

Content-Transfer-Encoding: quoted-printable

Decoding Files $ 1000 tomorrow 1500$translation at the e=

xpense of Bitcoin16kBQ7u5Fd8Rs3dEE8hQ3azLJne8xneSPT<div=

Buy Bitcoin here https://www.buybitcoinworldwide.com/find-exchange/&nbs=p;or https://www.coinbase.com or https://www.xmlgold.eu/ =

; or any other exchanger=

=D0=9F=D1=82=D0=BD 17 =D0=98=D1=8E=D0=BD 2016 01:46:52 +0300, benjamin L=

AURENT <micou3@hotmail.fr> =D0=BD=D0=B0=D0=BF=D0=B8=D1=81=D0=B0=D0=

=BB:

–=_934baa8a97c94a0b46a1d244af64c0aa–

________________________________

From: okean-1955@qip.ru

To: micou3@hotmail.fr

Subject: Re: файлы шифруются

Date: Fri, 17 Jun 2016 05:42:41 +0300

Decoding Files $ 1000 tomorrow 1500$

translation at the expense of Bitcoin

16kBQ7u5Fd8Rs3dEE8hQ3azLJne8xneSPT

Buy Bitcoin here https://www.buybitcoinworldwide.com/find-exchange/

or https://www.coinbase.com or https://www.xmlgold.eu/

or any other exchanger

Птн 17 Июн 2016 01:46:52 +0300, benjamin LAURENT написал:

Nassab Все Мои файлы зашифрованы файлы !!!

Les commentaires sont fermés.