Il y a quelques mois, un utilisateur a signalé à Avast d’étranges messages reçus sur Facebook Messenger. Ces derniers provenaient d’une jeune femme qui l’encourageait à télécharger une autre application, Kik Messenger.

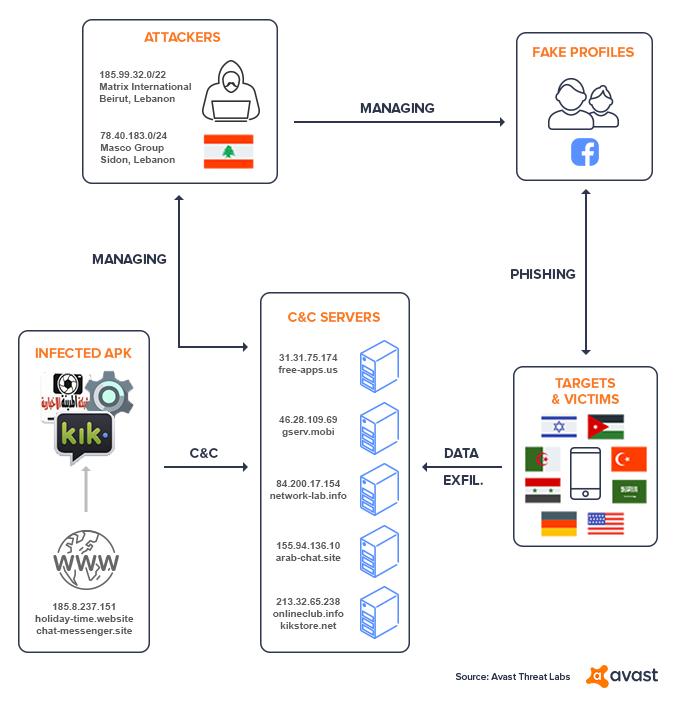

Tribune Par la Threat Intelligence Team d’Avast – À la suite de recherches approfondies, Avast a découvert qu’il s’agissait d’un spyware, soit un logiciel espion, et a baptisé cette menace persistante avancée (APT) « Tempting Cedar », car de nombreux éléments indiquent que les hackers impliqués seraient basés au Liban. La majorité des victimes réside quant à elle au Moyen Orient, en particulier en Israël, mais des personnes ont aussi été ciblées aux Etats-Unis, en France, en Allemagne et en Chine.

Selon la Threat Intelligence Team d’Avast, la campagne ciblée Tempting Cedar a débuté dès 2015, et s’est déployée via au moins trois faux profils Facebook ; celle-ci étant ciblée, peu de solutions antivirus ont pu la détecter, c’est pourquoi elle n’a pas été révélée plus tôt.

Afin d’être plus crédibles, ces faux comptes utilisaient des photos volées à de vrais internautes et interagissaient ensemble sur le réseau, notamment en commentant des photos et statuts. Le malware se déployait via ces faux profils Facebook, en se faisant passer pour de jeunes femmes attirantes. Selon le principe de l’ingénierie sociale, qui consiste à manipuler les victimes pour les escroquer, les hackers ciblaient ainsi des jeunes hommes, flirtaient avec eux sur Messenger, puis leur proposaient de continuer leurs échanges vers une plateforme plus sécurisée, pour des interactions plus intimes. Les cybercriminels partageaient alors un lien avec leurs victimes pour télécharger une version malveillante, et très semblable à l’application Kik Messenger. Les internautes devaient ajuster les paramètres de leur terminal pour installer l’appli vérolée ; un signe qui aurait pu les alerter, cependant, la tentation peut parfois être plus forte que la sécurité. Les cybercriminels derrière cette attaque ont donc tiré profit des réseaux sociaux et du manque de connaissances des internautes en termes de sécurité en ligne.

Une fois le malware installé, ce dernier se connectait aussitôt à un canal de commande et contrôle (C&C). Le spyware, agissait tel un service et s’exécutait à chaque redémarrage. Tempting Cedar a en effet été conçu pour collecter différents types d’informations : les contacts, le journal des appels, les SMS, les photos, des données fournies par le terminal telles que la géolocalisation – afin de suivre les déplacements – ce qui le rend particulièrement dangereux. Il était aussi capable d’enregistrer les sons, et notamment les conversations des victimes, si leurs téléphones étaient à proximité. Le logiciel espion exfiltrait ces données sensibles et les envoyait vers l’infrastructure des hackers. Il est toujours difficile de déterminer l’origine d’APT, cependant, plusieurs indices désignent le Liban : les heures et jours de connexions, les infrastructures utilisées, et le fait que deux domaines impliqués aient été enregistrés par un internaute situé dans ce pays.

Compte tenu de l’impact potentiel sur les victimes, Avast a contacté les forces de l’ordre pour y mettre fin. Au-delà de cela, ce type d’attaques démontre, une nouvelle fois, qu’il est nécessaire de continuer d’accompagner les utilisateurs pour les aider à se prémunir le mieux possible contre les menaces de sécurité. Des gestes de bases sont en effet à garder en tête pour faire face aux spywares :

- Utiliser un antivirus qui détectera et supprimera le malware du terminal ;

- Eviter d’échanger avec des inconnu(e)s, comme nos parents nous l’ont appris dès notre plus tendre enfance. Pourquoi l’inconnu serait-il plus bienveillant une fois adulte ? En ligne ou IRL, la menace reste la même ;

- Ne pas ouvrir de pièces jointes ou cliquer sur des liens émanant de sources douteuses ou inconnues, et essayer autant que possible de télécharger les informations via des sources officielles et fiables.

Ces gestes simples peuvent en effet éviter aux utilisateurs de tomber dans ce type d’arnaques. Autre astuce, se méfier de ce qui semble trop beau pour être vrai, en particulier sur les réseaux sociaux !