Vous croyez avoir tout vu et atteint un niveau ultime avec le menace ransomware ? Et bien détrompez-vous ! Le tout nouveau malware rançongiciel Jigsaw a mis en place un compte à rebours d’une heure avant destruction totale et irrémédiable des fichiers pris en otage…

Une heure… C’est le délai que laisse à sa victime le nouveau rançongiciel Jigsaw pour verser la rançon exigée. Passé cette heure de compte à rebours, la destruction des fichiers de l’ordinateur commence et le rythme s’accélère toutes les heures. Des experts en sécurité ont trouvé le moyen de s’en débarrasser, tout du moins dans la version actuelle.

Pour les cybercriminels le but est simple : exiger une rançon en Bitcoin c’est bien mais pourquoi pas ajouter un peu de pression sur les victimes de ransomwares afin de les faire paniquer et verser plus systématiquement et rapidement la somme d’argent demandée ? C’est dans cet optique lucratif que cette nouvelle fonction extrême a vue le jour.

Jigsaw – Un tueur de fichiers programmé

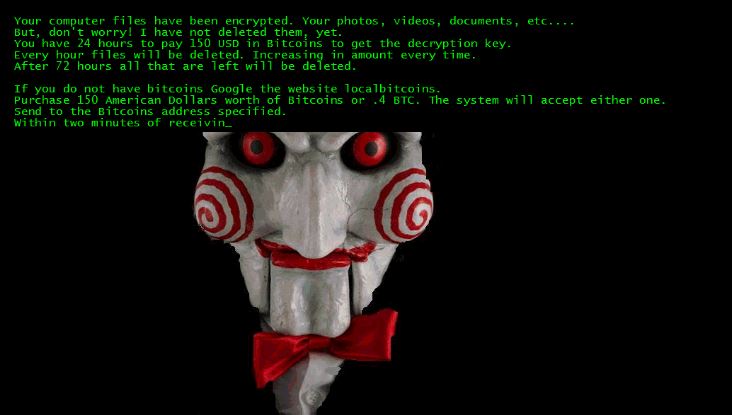

Jigsaw chiffre les fichiers et commence à les détruire petit à petit jusqu’à ce que la victime verse les 150 dollars exigés en monnaie virtuelle Bitcoin (0.4 BTC). Si la rançon n’est pas payée à temps dans l’heure, le ransomware détruit un à un tous les fichiers, en augmentant la cadence par cycles de 60 minutes, jusqu’à effacement total. L’auteur de ce ransomware menace directement la victime en la prévenant que toute action est vaine :

« Essayez de tenter quelque chose d’amusant et l’ordinateur appliquera certaines mesures de sécurité pour détruire vos fichiers », prévient un message illustré par le masque du personnage de tueur Jigsaw, de la série de films d’horreur Saw.

Notez bien que ce n’est pas une menace en l’air : le ransomware est actif et détruit bel et bien vos fichiers ! Selon certains experts du forum de support technique Bleeping Computer, ce rançongiciel détruit un millier de fichiers à chaque fois que l’ordinateur redémarre ou que son processus est relancé. Dans un billet, Lawrence Abrams, fondateur du site, constate que c’est la première fois que ce type de menace est propagée par le biais d’une infection par ransomware.

Jigsaw utilise l’algorithme AES pour le chiffrement des fichiers et les renomment ensuite avec les extensions suivantes (selon la variante du malware) : .FUN, .KKK, .GWS, or, .BTC. Les extensions des fichiers visées sont très nombreuses :

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp , .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .c, .cpp,

.cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd,

.indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc,

.dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm,

.xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm,

.wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv,

.mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .Qbw, .QBB, .QBM, .QBI, .QBR , .Cnt, .Des, .v30,

.Qbo, .Ini, .Lgb, .Qwc, .Qbp, .Aif, .Qba, .Tlg, .Qbx, .Qby , .1pa, .Qpd, .Txt, .Set, .Iif , .Nd, .Rtp, .Tlg, .Wav,

.Qsm, .Qss, .Qst, .Fx0, .Fx1, .Mx0, .FPx, .Fxr, .Fim, .ptb, .Ai, .Pfb, .Cgn, .Vsd, .Cdr, .Cmx, .Cpt, .Csl, .Cur, .Des,

.Dsf, .Ds4, , .Drw, .Dwg.Eps, .Ps, .Prn, .Gif, .Pcd, .Pct, .Pcx, .Plt, .Rif, .Svg, .Swf, .Tga, .Tiff, .Psp, .Ttf,

.Wpd, .Wpg, .Wi, .Raw, .Wmf, .Txt, .Cal, .Cpx, .Shw, .Clk, .Cdx, .Cdt, .Fpx, .Fmv, .Img, .Gem, .Xcf, .Pic, .Mac,

.Met, .PP4, .Pp5, .Ppf, .Xls, .Xlsx, .Xlsm, .Ppt, .Nap, .Pat, .Ps, .Prn, .Sct, .Vsd, .wk3, .wk4, .XPM, .zip, .rar

Une fois que le malware a chiffré des fichiers utilisateur sur une machine cible, il créer une liste complète à l’emplacement %UserProfile%\AppData\Roaming\System32Work\EncryptedFileList.txt. Quant à l’adresse Bitcoin du portefeuille où devra être versée la rançon, elle se trouve dans %UserProfile%\AppData\Roaming\System32Work\Address.txt.

Comment se débarrasser de Jigsaw ?

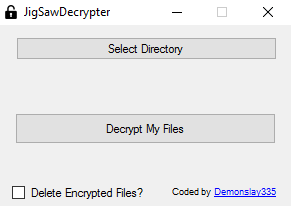

Les chercheurs ont trouvé une technique qui fonctionne à l’heure actuelle, en collaboration avec Malware Hunter Team et DemonSlay335. Lawrence Abrams indique qu’il faut tout d’abord ouvrir le gestionnaire de tâche Windows et terminer tous les processus appelés firefox.exe et drpbx.exe. Ensuite, via l’outil MSConfig, supprimer l’entrée du démarrage pointant vers %UserProfile%\AppData\Roaming\Frfx\firefox.exe. Idem pour la clé de registre à supprimer :

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\firefox.exe %UserProfile%\AppData\Roaming\Frfx\firefox.exePour finir, il faudra télécharger l’utilitaire Jigsaw Decrypter publié par Bleeping Computer afin de déchiffrer les fichiers pris en otage avec la bonne clé de déchiffrement. N’hésitez pas à utiliser un anti-malware à jour pour éradiquer les derniers éléments du malware une fois tout ceci terminé.

Sources : Bleeping Computer, Le Monde Informatique