Une étude conjointe d’Infoblox Threat Intel et de Confiant révèle comment des cybercriminels détournent Keitaro, un outil largement utilisé pour le suivi des performances publicitaires, afin de dissimuler des escroqueries et des malwares au sein d’un trafic web en apparence légitime. Sur quatre mois d’analyse, près de 15 500 domaines malveillants ont été identifiés. Tous reposent sur des techniques de cloaking permettant de rediriger uniquement les victimes vers des contenus frauduleux, tout en restant invisibles aux contrôles. Les chercheurs montrent également que les arnaques à l’investissement dominent largement ces campagnes, avec un usage croissant de l’intelligence artificielle comme levier marketing, allant jusqu’à la production automatisée de contenus et de visuels trompeurs. Cette enquête met en lumière un changement de paradigme. Les cybercriminels s’appuient désormais sur des outils commerciaux prêts à l’emploi pour industrialiser leurs opérations et cibler leurs victimes à grande échelle.

Tribune – Une nouvelle étude menée par Infoblox Threat Intel et Confiant met en lumière la manière dont des cybercriminels exploitent Keitaro, un outil utilisé pour suivre les performances publicitaires. Les criminels s’en servent pour dissimuler des escroqueries et des logiciels malveillants derrière un trafic en apparence légitime. Une part importante de ces attaques prend la forme de fausses opportunités d’investissement dans l’IA.

Le cloaking s’est imposé comme un pilier de la cybercriminalité moderne, car il permet de faire passer un site malveillant pour un site fiable. Cette étude conjointe est la première analyse d’ampleur sur le détournement d’un outil commercial très répandu, Keitaro Tracker. Pendant quatre mois, les chercheurs d’Infoblox et de Confiant ont identifié des milliers d’instances malveillantes. Ces instances redirigent les victimes vers des arnaques ou des logiciels malveillants, et affichent un contenu inoffensif aux autres internautes. En parallèle, les chercheurs ont collaboré avec Keitaro pour neutraliser ces usages frauduleux et mieux comprendre les mécanismes liés aux licences compromises.

Plutôt que de développer leur propre infrastructure, de nombreux cybercriminels privilégient des solutions commerciales existantes, qu’ils achètent ou piratent. Keitaro séduit par sa richesse fonctionnelle, son autonomie et sa facilité de déploiement, autant d’atouts qui attirent aussi bien les professionnels du marketing que des acteurs malveillants.

Voici les principales conclusions de l’étude :

-

Infoblox et Confiant ont réalisé une première analyse à grande échelle sur plusieurs mois de l’usage détourné de Keitaro. Entre le 1er octobre 2025 et début 2026, près de 15 500 domaines ont été identifiés comme actifs dans des opérations malveillantes. Ces infrastructures couvrent un large éventail d’activités, allant des escroqueries à l’investissement aux malwares destinés à voler des données, avec un trafic provenant de sites compromis, de campagnes de spam, des réseaux sociaux et de la publicité en ligne.

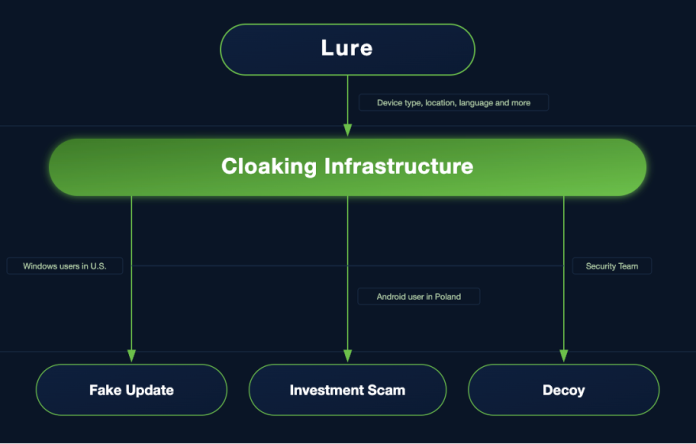

- Le cloaking s’impose désormais comme une véritable infrastructure criminelle. En s’appuyant sur des systèmes de distribution de trafic (Traffic Distribution Systems ou TDS) et des outils spécialisés, les attaquants contournent les règles publicitaires, ciblent précisément leurs victimes et protègent leurs opérations. Beaucoup de criminels ne développent plus leurs propres outils et préfèrent utiliser des solutions prêtes à l’emploi comme Keitaro Même si certaines intégrations ne sont plus officiellement prises en charge, les fonctionnalités restent exploitées de manière détournée.

- Les arnaques à l’investissement générées par l’IA dominent désormais les usages malveillants de Keitaro : Parmi les menaces exploitant Keitaro, les escroqueries à l’investissement représentent de loin la catégorie la plus importante. Une tendance récente consiste à utiliser l’intelligence artificielle comme principal levier marketing. Les pages mettent régulièrement en avant des technologies présentées comme du trading automatisé intelligent ou des solutions de trading pilotées par l’IA, censées générer des rendements exceptionnels. Ces promesses sont parfois appuyées par des images ou des vidéos truquées. Les chercheurs ont également observé des signes montrant que l’IA générative est utilisée pour produire en masse des titres, des textes et des visuels destinés aux pages d’appât et aux contenus publicitaires.

- L’étude s’appuie sur deux approches complémentaires qui permettent de mieux comprendre l’ampleur du phénomène. Confiant apporte une visibilité sur l’ensemble de la chaîne publicitaire, tandis qu’Infoblox analyse les menaces à travers le DNS, en s’appuyant notamment sur l’analyse des spams et le contenu des sites. Cette combinaison offre une vision globale et détaillée de l’écosystème.

Dr Renée Burton, vice-présidente d’Infoblox Threat Intel, a déclaré :

« Depuis des années, Keitaro apparaît dans diverses enquêtes ponctuelles, mais personne n’avait pris le recul nécessaire pour se demander quelle était l’ampleur réelle du problème ». Elle ajoute : « Nous avons constaté que Keitaro était fréquemment impliqué dans des campagnes malveillantes, mais le véritable enjeu ne réside pas en Keitaro ; il ne s’agit que d’un acteur parmi d’autres au sein d’un écosystème que les cybercriminels exploitent pour étendre et cibler leurs attaques à l’échelle mondiale. »

Cet article est le premier d’une série en trois parties consacrée à Keitaro et au cloaking, qui sera publiée au cours des prochaines semaines :

- Partie 1 : Les leurres à échelle IA et le routage via Keitaro, annoncés aujourd’hui [Leurres IA à grande échelle et routage Keitaro sounds a lot better]

- Partie 2 : Autres stratagèmes frauduleux exploitant Keitaro et les pipelines de spam et de publicité

- Partie 3 : Comment les cybercriminels exploitent les fonctionnalités de Keitaro, et comment une collaboration peut mettre fin à ces abus.