Les chercheurs Proofpoint ont détecté un nouveau cheval de Troie à distance (RAT Remote Access Trojan), non documenté auparavant appelé tRat, distribué par le groupe TA505.

Tribune Proofpoint – TA505 est l’un des acteurs malveillants les plus prolifiques que Proofpoint surveille. Le groupe est responsable des plus grandes campagnes de spam malveillants jamais observées, distribuant de nombreux chevaux de Troie et ransomwares. dans des volumes très élevés. Plus récemment, le groupe a distribué une variété de RAT, ainsi qu’un programme malveillant que Proofpoint a appelé tRat. Il s’agit d’un RAT modulaire écrit en Delphi apparu dans des campagnes en Septembre et Octobre de cette année.

- Le 27 septembre 2018, Proofpoint a détecté une campagne de courrier électronique dans laquelle des documents Microsoft Word malveillants utilisaient des macros pour télécharger un fichier RAT non documenté auparavant. Les documents ont abusé de la marque Norton, les noms des documents et l’image intégrée suggérant qu’ils étaient protégés par un logiciel de sécurité.

- Le 11 octobre, les chercheurs Proofpoint ont observé une autre campagne de courrier électronique distribuant tRAT, cette fois-ci par le groupe TA505. Cette campagne était plus sophistiquée, utilisant à la fois des fichiers Microsoft Word et Microsoft Publisher, ainsi que divers sujets et expéditeurs. Cette campagne semblait cibler les utilisateurs d’institutions bancaires commerciales.

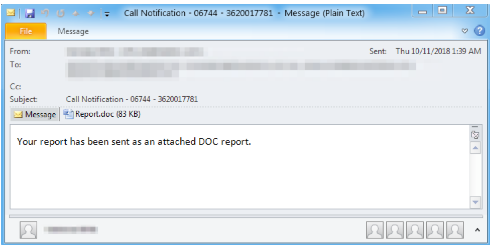

Dans cette campagne, les messages contenaient des documents Microsoft Publisher malveillants censés provenir de «facturation». Les courriers électroniques contenant des pièces jointes malveillantes dans Microsoft Word semblent provenir de «Vanessa Brito» avec diverses adresses d’envoi. Les pièces jointes ont été nommées «Report.doc» dans ces messages, avec des exemples d’objets tels que «Notification d’appel » suivi de chiffres aléatoires.

Dans tous les cas, les pièces jointes contenaient des macros qui, une fois activées, téléchargeaient tRat.

Le groupe TA505 teste de nouveaux logiciels malveillants et ne les distribue plus comme ils l’ont fait avec BackNet, Cobalt Strike, Marap, Dreamsmasher et même Bart au cours de leurs campagnes de ransomwares. Cependant, Proofpoint surveille ces nouvelles souches avec précaution, car TA505 ont également adoptés de nouveaux logiciels malveillants tels que Locky ou des logiciels malveillants moins répandus, tels que FlawedAmmyy, suite à des tests similaires. En outre, leur adoption des RAT cette année reflète un changement plus général en faveur des malwares par téléchargements, vol de données et autres, conçus pour résider sur des périphériques et générer un retour sur investissement à long terme pour les acteurs de la menace.