Un botnet pour le moins inhabituel a piégé plus de 12 500 internautes en se déguisant en add-on légitime pour Mozilla Firefox. Son but ? Forcer les machines infectées à scanner des sites Web à la recherche de vulnérabilités de sécurité.

Le botnet, baptisé “Advanced Power” par ses opérateurs, semble avoir été tranquillement diffusé depuis le mois de mai 2013. Il reste des points à éclaircir par rapport à l’infection initiale, mais lorsque le malware infecte un PC, ce dernier rejoint un botnet qui conduit des attaques massives par injection SQL sur quasiment tous les sites Web visités par la victime. Avouons que le concept est plutôt original ! Cette menace a été révélée par le chercheur en sécurité indépendant Brian Krebs.

Le botnet Advanced Power s’installe comme une extension Firefox légitime puis cherche des vulnérabilités dans les sites Web visités par la victime à la volée. Via des attaques par injection SQL, le malware profite des faiblesses des configurations des serveurs afin d’y injecter du code malveillant dans leurs bases de données. Les pirates peuvent ensuite utiliser ces accès sur les sites piégés afin de diffuser des logiciels malveillants ou pour récupérer les données qui y sont stockées.

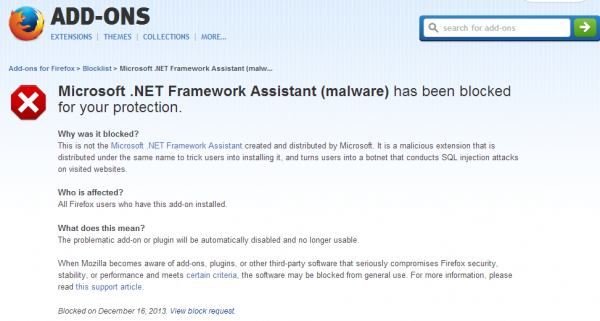

Actuellement, Mozilla a publié une déclaration officielle expliquant que le faux framework Microsoft .NET utilisé par le botnet a été désactivé. Une fois par jour, Mozilla Firefox envoie automatiquement la liste des modules dangereux à bloquer à ses utilisateurs, de ce fait, aucune action n’est nécessaire.

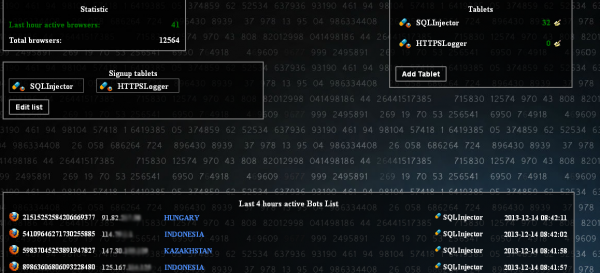

Bien que ce malware inclut un composant conçu pour dérober les mots de passe et autres informations sensibles depuis les machines infectées, cette fonctionnalité ne semble pas avoir été activée sur les hôtes infectés. Au contraire, le but de ce botnet semble être d’utiliser les postes de travail sous Windows compromis comme une plate-forme numérique distribuée pour trouver des sites Web vulnérables. Selon le panneau d’administration du réseau de zombies, plus de 12 500 ordinateurs ont été infectés à ce jour, et ces zombies ont à leur tour contribué à la découverte d’au moins 1800 pages Web qui sont vulnérables aux attaques par injection SQL.

Le code malveillant provient de sources référencées et connues, y compris par Virustotal. Sur les systèmes infectés avec Mozilla Firefox installé, le botnet installe un plugin additionnel au navigateur appelé “Microsoft .NET Framework Assistant“, recopiant l’original mais n’ayant bien entendu pas la même fonction. L’add-on malveillant vérifie ensuite presque chaque page que l’utilisateur infecté visite pour tester la présence de possibles vulnérabilités SQLi.

Alex Holden, chef de l’information et responsable de la sécurité chez LLC, a déclaré que le botnet semble avoir été construit pour automatiser le travail fastidieux et parfois à l’aveugle qu’implique la recherche de vulnérabilités SQL (notamment les Blind SQL Injection).

D’après Holden, il se pourrait que les utilisateurs de ce malware soit en République Tchèque, en notant que quelques chaînes de texte ont été transcrites par Google Translate depuis le tchèque.

Les commentaires sont fermés.