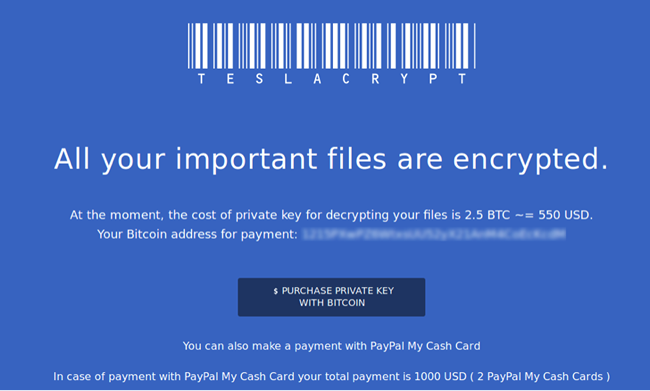

Les cybercriminels ont empoché $76 522 via 163 victimes infectées par TeslaCrypt, une menace relativement nouvelle de type ransomware, connu pour être distribué à travers Angler Exploit Kit.

D’après le rapport FireEye, il a émergé entre février et avril 2015 et les attaquants ont déjà pu extorqué $76 522 avec seulement 163 victimes.

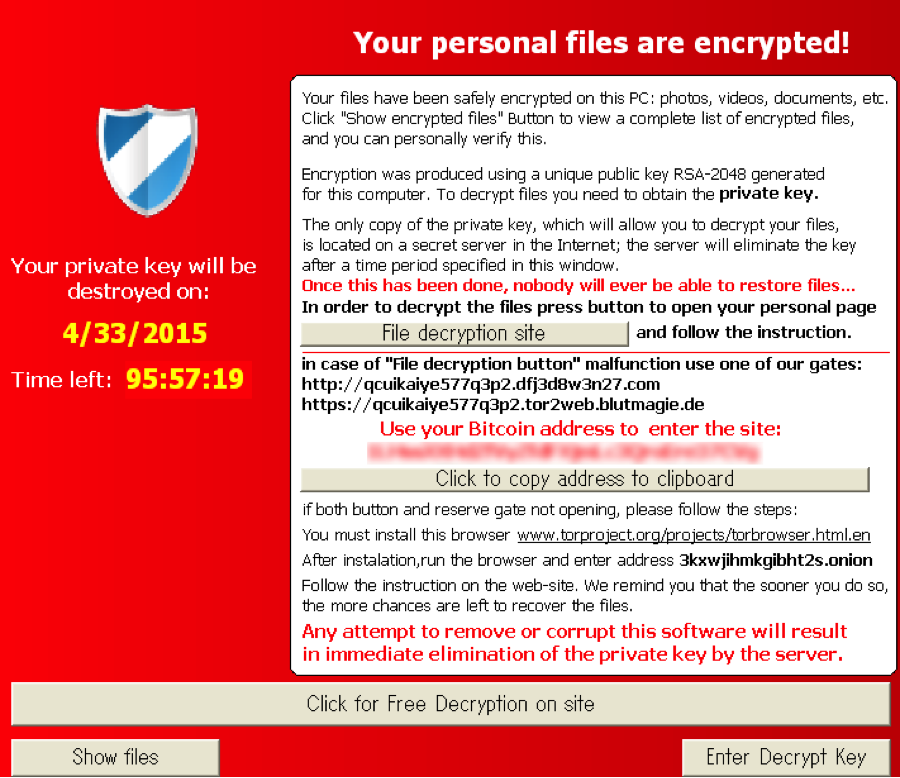

TeslaCrypt est aussi connu comme AlphaCrypt, et a déjà été observé ciblant les joueurs en ligne et chiffrant leurs fichiers de jeu. En mars, Bromium Labs a révélé qu’il était de la même famille de ransomware que CryptoLocker, visiblement une variante un peu plus sophistiquée. La variante TeslaCrypt observée à ce moment ciblait pas moins de 185 extensions de fichiers, la plupart appartenant à des jeux vidéo, mais aussi certains fichiers d’iTunes, d’images et de documents.

FireEye a récemment examiner certains aspects moins connus du ransomware, et plus particulièrement son utilisation de Bitcoin pour les paiements des rançons et son impact global :

« Nous avons tracé les paiements en Bitcoin des victimes des cybercriminels« , a t-il expliqué, ajoutant plus tard que, sur les 1 231 victimes connues dispersés à travers monde (Etats-Unis, Iran, Espagne, Brésil, Argentine, Allemagne, Croatie et Mongolie), seules 163 ont payé la rançon exigées pour récupérer les fichiers chiffrés.

« Certains craignaient d’être expulsés de leur établissement scolaire ou d’être viré par leurs employeurs si ils étaient incapables de récupérer leurs fichiers importants. Certaines familles ont été dévastées par la perte de précieuses photos de famille. Le ransomware TeslaCrypt a également affecté des organismes sans but lucratif, y compris un organisme voué à la guérison du cancer de sang, ainsi que des petites entreprises. Beaucoup des victimes n’avaient tout simplement pas les moyens de payer la rançon et ont de ce fait renoncé à leurs données« , a expliqué FireEye.

Alors que 163 victimes ont payé les cybercriminels pour tenter de récupérer leurs fichiers, 263 personnes ont interagi avec le groupe de cybercriminalité. Certains ont même essayé de négocier avec les criminels pour payer un montant moindre.

En réponse à la hausse dans les infections liées aux ransomwares et au nombre de menaces pour les utilisateurs, plusieurs entreprises spécialisées en sécurité ont créé des outils qui déchiffrent les fichiers pris en otage par certains ransomware, comme TeslaCrypt, CryptoLocker et TorLocker; mais « les cybercriminels vont continuer à innover, et ces outils ne peuvent pas aller aussi loin« , a prévenu FireEye.

Chacun doit être attentif lors de ses sessions de surf en ligne et maintenir ses logiciels à jour et s’équiper d’une suite de sécurité performante.

Crédits images : FireEye

Les commentaires sont fermés.