Les experts français du Centre de lutte contre les criminalités numériques (C3N) de la Gendarmerie Nationale ont réussi à démantelé un botnet de taille, dont le serveur de commande et de contrôle (C&C) était hébergé en Île-de-France. 800 000 machines zombies ont été libérées, principalement en Amérique.

Le botnet en question nommé Retadup, se base sur le ver du même nom, qui infecte les PC puis les transforme en esclave au sein d’un gigantesque réseau, formé d’après les enquêteur d’environ 800 000 machines. Les informations sur l’infection proviennent de l’éditeur de solutions de sécurité Avast.

Toutes les machines piratées et contrôlées à distance se trouvent pour la grande majorité en Amérique centrale et en Amérique du sud, et avaient été infectées par le ver Retadup. Avast ayant localisé le serveur principal en France, et plus précisément en Île-de-France, la gendarmerie a été alertée et a procédé à une copie intégrale du serveur en toute discrétion chez l’hébergeur. L’analyse des données a permis d’identifier la faille exploitée par les cybercriminels à l’origine du botnet, qui a ensuite été utilisée pour désinfecter à distance tous les ordinateurs touchés avec l’aide du FBI en Amérique.

L’objectif du botnet était de miner de la cryptomonnaie.

“Cette première mondiale aboutit à désinfecter à l’heure actuelle 800 000 machines“, selon la gendarmerie. “Les investigations se poursuivent pour identifier le groupe criminel à l’origine des faits“, a-t-elle précisé. Le réseau d’ordinateurs infectés permettait notamment aux pirates de générer de la cryptomonnaie Monero. Le ver Retadup “semble également être à l’origine depuis 2016 de nombreuses attaques et vols de données et blocage de systèmes“, selon la même source. L’opération a été menée sous le contrôle de la section F1 du Parquet de Paris, spécialisée dans la cybercriminalité.

Ci-dessous, le communiqué Avast sur l’affaire :

Avast a aidé le centre de lutte contre les criminalités numériques (C3N) de la Gendarmerie Nationale à stopper la progression d’un malware ayant infecté plusieurs centaines de milliers d’ordinateurs sous Windows, principalement en Amérique latine. Le malware, connu sous l’appellation Retadup, a diffusé un système de minage de cryptomonnaies et, dans certains cas, propagé sur les ordinateurs ciblés un programme Stop Ransomware, avec des capacités de vol de mot de passe Arkei. La collaboration entre Avast et les services français a permis de neutraliser 850 000 infections à ce jour (cf. liste des 15 principaux pays concernés). Le serveur de commande et contrôle (C&C) incriminé a été remplacé par un serveur de désinfection ayant entraîné l’autodestruction des instances connectées.

Au cours de son analyse, l’équipe Threat Intelligence d’Avast a découvert que Retadup se propageait essentiellement sur les dispositifs connectés via des fichiers LNK malveillants, dans l’espoir que les personnes touchées partageraient à leur insu ces fichiers infectés avec d’autres utilisateurs. Le fichier LNK est créé sous un nom identique à celui d’un dossier existant, avec un libellé joint du type « Copy fpl.lnk ». Ce subterfuge incite l’utilisateur à penser qu’il ouvre son propre fichier, alors qu’en réalité, il infecte son système. A partir du moment où le fichier LNK est exécuté sur un ordinateur, il déploie le script malveillant Retadup.

« Les cybercriminels à l’origine de Retadup ont pu exécuter arbitrairement des malwares supplémentaires sur des centaines de milliers d’ordinateurs dans le monde, explique Jan Vojtěšek, Reverse Engineer chez Avast. Notre objectif premier était de les empêcher d’exécuter des malwares destructeurs à grande échelle, en continuant à infecter des ordinateurs. »

En cours d’analyse, l’équipe d’Avast a identifié une faille de conception dans le protocole C&C, permettant de supprimer le malware dans les ordinateurs infectés en reprenant la main sur le serveur de commande et contrôle. L’infrastructure C&C étant en grande partie basée en France, Avast a contacté fin mars 2019 la cellule C3N de la Gendarmerie Nationale afin de partager ses recherches. Le 2 juillet dernier, la cellule française parvenait à remplacer le serveur C&C par un serveur de désinfection, avec pour effet d’entraîner l’autodestruction des instances Retadup connectées. Dès la toute première seconde d’activité, plusieurs milliers de bots se sont connectés afin de récupérer les commandes auprès du serveur de substitution, qui a pu entamer son processus de désinfection en profitant de la faille découverte dans le protocole. Il a ainsi été possible de mettre un terme à cette attaque et de protéger tous les utilisateurs – pas uniquement les clients d’Avast –, sans aucune action de leur part.

Certains éléments de l’infrastructure C&C étaient également basés aux Etats-Unis. La Gendarmerie Nationale a donc alerté le FBI qui est parvenu à démanteler les éléments concernés et, le 8 juillet, les auteurs du malware n’avaient plus aucun contrôle sur les bots. Le serveur C&C étant initialement chargé de répartir les opérations de minage auprès des bots, après le remplacement du serveur incriminé, ces derniers n’ont plus reçu aucun nouvel ordre à exécuter. Ils n’étaient donc plus en mesure de s’approprier la puissance de calcul des ordinateurs de leurs victimes, et les auteurs du malware se sont retrouvés dans l’incapacité de tirer quelque gain financier que ce soit à partir d’opérations de minage.

Les PC touchés par Retadup ont envoyé au serveur C&C de nombreuses données sur les machines infectées. La Gendarmerie Nationale a permis à l’équipe d’Avast d’accéder à un snapshot partiel du serveur, permettant de collecter des informations sur les victimes du malware.

« L’information la plus intéressante porte sur le nombre exact d’attaques et leur répartition géographique. A ce jour, 850 000 infections ont été neutralisées, essentiellement en Amérique latine, précise Jan Vojtěšek. Plus de 85 % des victimes n’avaient aucun logiciel antivirus. D’autres en étaient équipés mais l’avaient désactivé, ce qui les rendait complètement vulnérables et susceptibles de propager l’infection à leur insu. Nous sommes habituellement en mesure de protéger les seuls utilisateurs d’antivirus Avast, mais c’était pour nous un défi nouveau et extrêmement motivant d’essayer de protéger le reste du monde contre un malware d’une telle ampleur. »

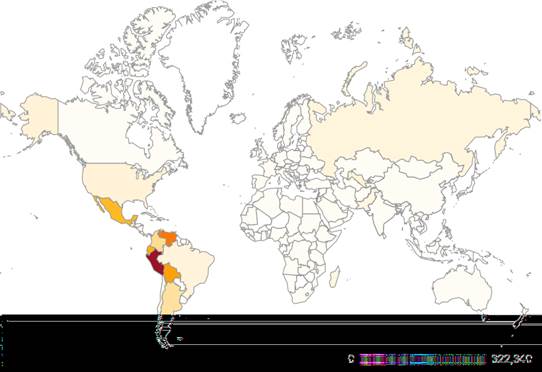

Répartition géographique et volume des infections Retadup neutralisées. La majorité des victimes se situe en Amérique latine.

Le snapshot du serveur C&C a également permis à Avast de mieux évaluer les montants en cryptomonnaies que les cybercriminels ont pu collecter en portefeuille entre le 15 février 2019 et le 12 mars 2019. Les auteurs du malware ont procédé au minage de 53,72 XMR (soit environ l’équivalent de 4 500 USD à la date du 19 août 2019) au cours des 26 jours pendant lesquels l’adresse du portefeuille est restée active. L’équipe de chercheurs d’Avast suppose que les auteurs ont pu, au cours de cette même période, expédier vers d’autres adresses des profits provenant du minage. Il se peut donc que les gains détournés soient bien supérieurs.

Une analyse détaillée de l’infection par le malware Retadup peut être consultée sur le blog Decoded d’Avast.

Liste des 15 principaux pays où Retadup a été neutralisé, avec nombre de PC concernés (entre le 2 juillet et le 19 août 2019)

- Pérou : 322 340

- Venezuela : 130 469

- Bolivie : 83 858

- Equateur : 64 466

- Mexique : 57 527

- Colombie : 27 646

- Argentine : 23 671

- Cuba : 14 785

- Guatemala : 12 940

- Israël : 11 337

- Ouzbékistan : 8 944

- Etats-Unis : 8 349

- Brésil : 7 324

- Russie : 6 520

- Madagascar : 5 545