Ce ver considéré comme une arme cybernétique dont l’existence vient d’être étalée au grand jour par Kaspersky a de quoi inquiéter : La NSA aurait infecté des dizaines de milliers d’ordinateurs via ce ver dissimulé dans les firmwares de disques durs.

L’agence de sécurité américaine (NSA) aurait développé un puissant ver informatique qui a infecté des dizaines de milliers d’ordinateurs à travers le monde à des fins d’espionnage, rapporte Reuters. C’est l’éditeur de solutions de sécurité russe Kaspersky qui vient de dévoiler l’affaire.

Le programme espion a été découvert dissimulé au sein des firmwares de disques durs vendus par de multiples grandes marques, dont Western Digital, Seagate, Toshiba, IBM et Samsung. Ce ver serait incroyablement sophistiqué et passe innaperçu afin de se propager silencieusement vers les supports et machines en réseau connectés à la machine infectée.

Le disque dur est capable d’infecter l’ordinateur et tout ce qui lui est branché”, explique le chercheur Costin Raiu à Reuters.

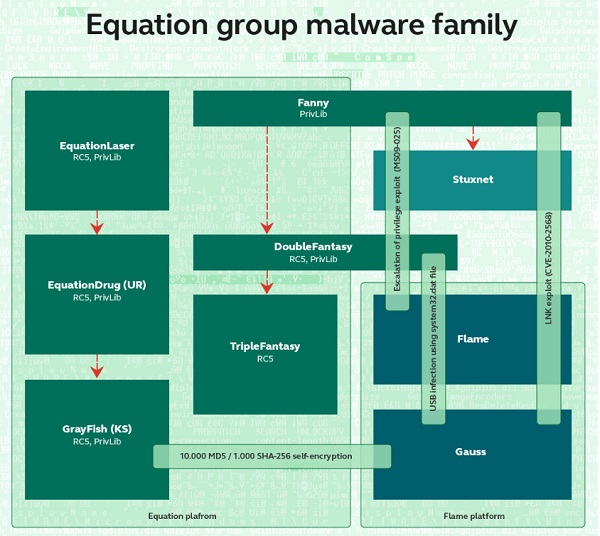

La bête serait utilisé par le groupe d’espions Equation Group, baptisé ainsi par Kaspersky, sans jamais citer la NSA. Fanny ferait partie d’un large panel de redoutables malwares, et en lien direct avec Stuxnet et Flame. La firme russe a publié un long rapport détaillant les résultats de leur recherche sur ce malware se démarquant par un haut niveau technique.

D’anciens employés de la NSA ont récemment confirmé la validité de l’analyse de l’éditeur antivirus en ajoutant que les outils développés par l’Equation Group étaient « toujours considérés comme ayant de la valeur pour les analystes de la NSA ». Un autre analyste cité par Reuters confirme que la technique de dissimulation employée par les programmes décrits par Kaspersky a bien été mise au point par les services de Fort Meade. Interrogé par Ars Technica, la NSA s’est de son coté refusée à tout commentaire spécifique et rappelle qu’elle continue d’agir dans le cadre légal défini par le gouvernement américain. Un air de déjà vu ?

Au total, Kaspersky détaille 6 des outils identifiés comme appartenant à l’arsenal développé par l’Equation Group : certains tels que Doublefantasy, sont des trojans simplement utilisés pour identifier les cibles potentielles, tandis que d’autres tels que Grayfish ou EquationDrug se présentent comme des malwares modulaires, ouvrant à l’attaquant diverses fonctionnalités selon les plugins utilisés. On retiendra également le ver nommé Fanny, un ver développé selon Kaspersky en 2008 et dont les infections se concentrent sur des ordinateurs au Moyen Orient et en Asie.

Parmi les vecteurs employés par l’Equation Group, Kaspersky relève, outre les vecteurs classiques, les capacités d’interception de l’Equation Group : le rapport relate ainsi un cas spécifique d’infection d’un utilisateur via un CD-Rom envoyé suite à une conférence scientifique s’étant déroulée à Houston. « Plusieurs participants ont ainsi reçu un CD-Rom contenant les slides et résumés des sujets abordés lors de la conférence. Mais le CD-Rom était infecté et utilisait son programme autorun pour infecter la cible, en exploitant deux failles utilisées par le groupe Equation ».

Kaspersky explique ne pas savoir comment le code malveillant s’est retrouvé sur le CD mais doute que les organisateurs de la conférence aient été directement impliqués dans l’attaque. Selon les recherches de Kaspersky, des traces du ver informatique remontent parfois jusqu’à 2001…

nieme fait d’armes de la nsa!On dirait que l’espionnage a commencé avec la nsa.

Les commentaires sont fermés.