Des experts en sécurité de chez EnSilo ont découvert un malware baptisé Furtim, capable d’analyser, de détecter et d’anéantir les logiciels de sécurité présents sur la machine infectée afin de le rendre indétectable.

Les experts de la société EnSilo spécialisée en sécurité informatique ont analysé et décortiqué un nouveau malware découvert par un certain hFireF0X, qui fait beaucoup d’efforts pour passer totalement inaperçu sur les ordinateurs infectés. Baptisé Furtim pour ses qualités, le logiciel malveillant serait lié à des serveurs de commande et de contrôle (C&C) basés en Russie, renvoyant vers une adresse IP Ukrainienne.

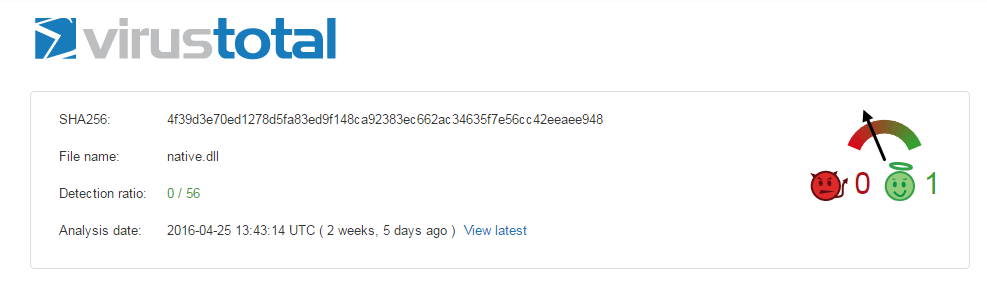

Notons qu’il n’est détecté par aucun antivirus du marché au moment où le rapport a été publié :

Le malware en question est constitué de 3 éléments phares que sont :

- Un driver dédié au scan en profondeur de la machine infectée

- Un module downloader dont le but est d’aller chercher en ligne les différents modules et de les installer

- 3 payloads (un gestionnaire d’alimentation, un password stealer nommé Pony Stealer et un module de communication serveur).

La firme n’a cependant pas réussi à découvrir la façon dont le malware est propagé actuellement et son but final, si ce n’est qu’un réseau botnet semble probable, sachant qu’un module voleur d’identifiants a été identifié. Le mode opératoire de Furtim s’avère sophistiqué et différent de celui habituellement utilisé par ces malwares. Tout y passe : vérification de la présence d’un environnement cloisonné type sandbox ou machine virtuelle, scan des outils de sécurité spécialisés dans l’analyse des souches malwares, etc. Pour cette détection, Furtim utilise plus de 400 filtres lui permettant de détecter l’empreinte de 400 logiciels spécifiques, comme l’explique EnSilo sur son blog. Bien entendu, si l’un des tests de détection s’avère positif, l’exécution de Furtim est interrompue…

Chose plus incroyable, il va même jusqu’à lancer un scan réseau dans le but de détecter la potentielle présence d’outils de filtrage DNS ! S’il en trouve, le malware va alors remplacé les nameservers par des nameservers publics (Google Public DNS & Level3 essentiellement). Petit caprice supplémentaire,il bloque l’accès à quelques 250 sites liés à l’information sur la sécurité et les malwares, y compris des forums d’aide à la désinfection; et désactive toutes les notifications Windows, les popups, l’accès aux lignes de commande et le gestionnaire des tâches.

D’après les experts EnSilo, Furtim pourrait jouer un rôle d’éclaireur, il prépare le terrain pour mener des attaques plus élaborées, profitant de sa furtivité pour introduire d’autres menaces, sans attirer l’attention. Un gigantesque botnet pourrait ainsi voir le jour, sans que personne n’en soit alerté. Du travail approfondi reste donc encore à réaliser sur cette nouvelle menace furtive, même si la découverte est déjà le point le plus important.

D’ailleurs, l’effet de la révélation a été rapidement ressenti : le site Web de EnSilo a été victime d’une attaque DDoS massive peu de temps après la publication, ce qui l’a obligé à être déconnecté quelques temps… Les instigateurs sont donc puissants et prompts à réagir.

Pour vous protéger des menaces zero-day vous avec un bon antivirus.

Les commentaires sont fermés.