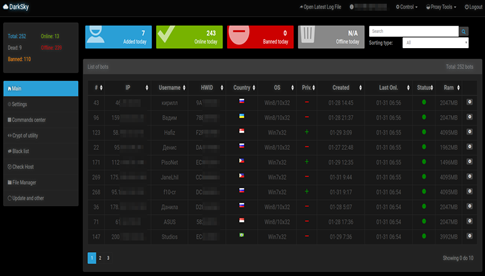

L’équipe de détection des menaces de Radware a récemment découvert un nouveau botnet baptisé DarkSky. Du fait de son très bas prix et de son ampleur de diffusion, il est capable de causer des dégâts à court terme.

Selon ses créateurs, ce malware est capable de fonctionner sous Windows XP/7/8/10, à la fois sous les versions x32 et x64, et possède des capacités de machine anti-virtuelle afin d’échapper aux contrôles de sécurité tels qu’une sandbox, ce qui lui permet de n’infecter que les “vraies” machines.

Radware surveille ce malware depuis ses premières versions en mai 2017. Les développeurs ont amélioré ses fonctionnalités et ont publié sa dernière version en décembre 2017. Sa popularité et son utilisation sont en plein expansion.

Les chercheurs ont relevé des méthodes de propagations habituelles pour ce type de malware : kits d’exploitation, spear-phishing ou encore des spam via e-mail. Au niveau des possibilités techniques de DarkSky, on retrouve bien entendu le DDoS :

- DNS Amplification

- TCP (SYN) Flood

- UDP Flood

- HTTP Flood

- “Check Host Availability”

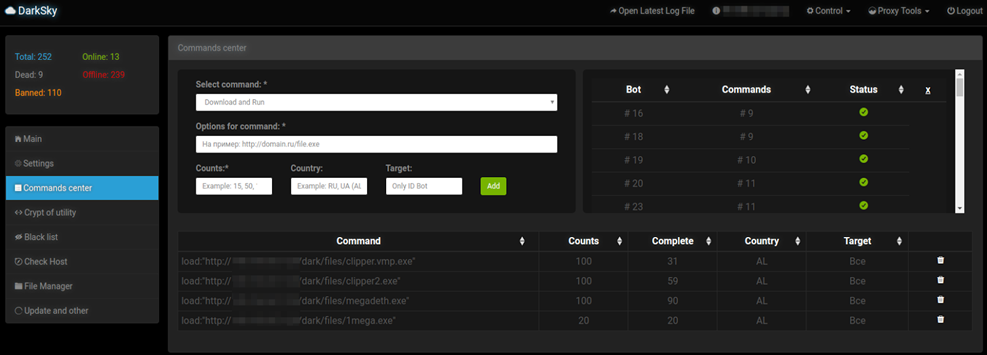

Aussi, le malware est capable de télécharger et d’exécuter des programmes malveillants tiers à distance, en totale autonomie. Parmi les menaces tierces détectées par les chercheurs, on retrouve des botnets en grand nombre mais aussi des logiciels malveillants dédiés au crypto-minning (surtout Monero), dont “1ms0rry“.

Notons aussi la possibilité de DarkSky de transformer la machine infectée en une passerelle SOCKS/HTTP proxy afin de rediriger le trafic vers un serveur de contrôle. Pour terminer, ce dernier vérifie des tests anti-machine virtuelle lors de son exécution :

- VMware:

- dll

- Software\Microsoft\ProductId != 76487-644-3177037-23510

- Vbox:

- exe

- dll

- Sandboxie

- dll

- \\.\Syser

- \\.\SyserDbgMsg

- \\.\SyserBoot

Les commentaires sont fermés.