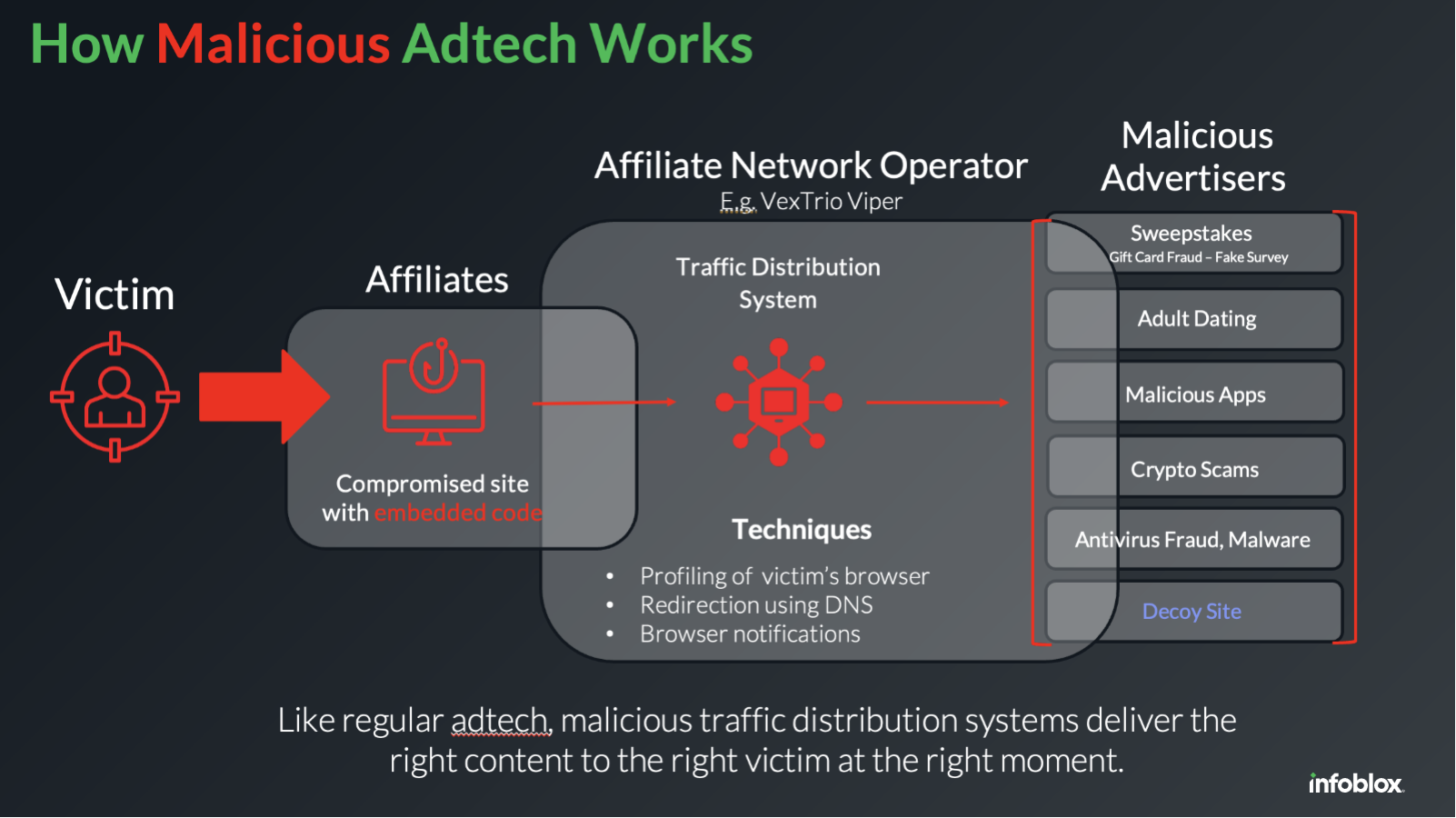

Une étude menée par Infoblox, leader des services de réseau et de sécurité dans le cloud révèle que la perturbation des systèmes de distribution de trafic (TDS) affiliés à VexTrio a mis au jour des connexions insoupçonnées entre des hackers WordPress et plusieurs acteurs de l’adtech. En analysant des millions de requêtes DNS, les experts ont découvert un écosystème clandestin coordonné, capable de réagir rapidement aux blocages en migrant vers d’autres TDS apparemment indépendants mais en réalité connectés à VexTrio.

Tribune Infoblox – L’étude montre que des TDS commerciaux comme Help TDS, Partners House ou RichAds partagent des infrastructures et des logiciels avec VexTrio, et s’appuient sur des techniques publicitaires pour propager des campagnes malveillantes à grande échelle. Ces systèmes redirigent le trafic entre eux, opèrent depuis la Russie et exploitent notamment les CMS comme WordPress.

Ces cybercriminels, bien que dissimulés derrière des technologies publicitaires, laissent des traces exploitables : chaque affilié dispose d’identifiants uniques et d’un historique financier.

Supprimer une tactique d’attaque ne suffit pas toujours à éliminer totalement la menace. Lorsque l’activité malveillante reprend, la télémétrie DNS, croisée avec des analyses d’experts, permet souvent de mettre en lumière des connexions insoupçonnées entre des groupes d’acteurs a priori indépendants. Une étude menée par Infoblox, leader des services de réseau et de sécurité dans le cloud, révèle des actions apparemment coordonnées entre des hackers ciblant WordPress et plusieurs opérateurs de systèmes de distribution de trafic (TDS) associés à l’acteur VexTrio. Elle souligne ainsi la persistance et l’adaptabilité des vastes écosystèmes clandestins.

Une perturbation qui révèle l’inattendu

Ce qui n’était au départ qu’une simple expérience (perturber VexTrio pour observer sa réaction), a débouché sur une série de découvertes inattendues. Lorsque leur TDS a été mis en difficulté, plusieurs acteurs malveillants qui en dépendaient se sont tournés vers un même fournisseur alternatif, révélant un comportement coordonné. Ce TDS, que l’on pensait jusqu’ici indépendant, s’est avéré lié à VexTrio. L’enquête d’Infoblox a mis en lumière que plusieurs TDS commerciaux partageaient des éléments logiciels avec VexTrio, tout en profitant de ses liens privilégiés et de longue date avec des cybercriminels exploitant des sites web. Enfin, il est devenu évident que les technologies publicitaires commerciales, combinées à une bonne maîtrise des techniques DNS, pourraient contribuer à faire tomber les plus grandes campagnes malveillantes. Les entreprises adtech étant bien placées pour aider à les repérer.

Des révélations rendues possibles par la télémétrie DNS et l’expertise en cybermenaces

En analysant 4,5 millions de réponses DNS de type TXT issues de sites compromis sur une période de six mois, l’équipe Threat Intelligence d’Infoblox a identifié deux serveurs de commande et de contrôle (C2) distincts, hébergés sur une infrastructure liée à la Russie. Ces découvertes ont permis de mieux comprendre la structure des campagnes de malware exploitant le DNS. Peu après les révélations sur VexTrio, mais avant que leurs domaines ne soient signalés, les opérateurs de la campagne DNS TXT ont modifié leur mode opératoire et semblé migrer vers un système présenté comme nouveau : Help TDS. Une analyse plus poussée a cependant montré que Help TDS n’était pas une nouvelle entité, mais qu’il entretenait plusieurs liens avec VexTrio.

En allant plus loin dans l’enquête, de nombreux autres TDS qui partagent des caractéristiques communes avec VexTrio ont été découverts, notamment plusieurs structures commerciales actives dans les technologies publicitaires comme Partners House, Bro Push et RichAds. À la suite de l’arrêt de la monétisation via des plateformes telles que Los Pollos, une recrudescence de captchas frauduleux a été observée, en particulier depuis d’autres entités adtech comme Partners House. Même si la nature exacte des relations entre ces structures reste floue, elles semblent fonctionner en réseau depuis longtemps. Ces TDS se redirigent mutuellement le trafic et partagent tous un lien avec la Russie, sans qu’aucune propriété commune évidente ne puisse être établie.

Une menace persistante

Les connexions établies entre certains groupes de hackers et VexTrio révèlent une menace persistante et sérieuse. Elles illustrent la capacité d’adaptation des cybercriminels, capables de réagir rapidement aux perturbations. L’ampleur des attaques est également frappante : les plateformes adtech s’appuient sur des infrastructures massives pour diffuser des charges malveillantes sophistiquées à grande échelle, en exploitant les données personnelles afin de cibler les victimes avec une efficacité redoutable. Cet écosystème s’attaque à des milliers de sites légitimes, notamment ceux sous WordPress ou d’autres CMS, avec à la clé des conséquences directes sur la réputation et la crédibilité des organisations visées.

Traquer les auteurs de malwares grâce aux technologies publicitaires

L’utilisation de technologies publicitaires commerciales par les cybercriminels pourrait bien se retourner contre eux. En explorant les liens entre les hackers et le groupe VexTrio, nous avons découvert que chaque opérateur de logiciels malveillants était associé à des identifiants uniques au sein des différentes plateformes publicitaires.

Ces groupes valident soigneusement les affiliés avant de les intégrer à leur réseau et conservent des données personnelles et financières susceptibles de permettre leur identification.

Reste à voir si les acteurs du secteur adtech seront prêts à collaborer et à dénoncer les cybercriminels qui sévissent sur le web et ont détourné des millions à travers le monde.

Pour en savoir plus sur les méthodes des cybercriminels, leurs relations et la chronologie des événements, nous vous invitons à consulter cet article.