Les experts de Kaspersky ont détecté une nouvelle série de campagnes de spywares, qui évoluent rapidement et ont déjà visé plus de 2 000 entreprises industrielles dans le monde. Par rapport aux campagnes plus classiques, ces attaques se distinguent par le nombre limité de leurs cibles et la durée de vie très courte de chaque échantillon malveillant. L’étude a identifié plus de 25 places de marché où sont vendues les données volées. Ces résultats figurent dans le nouveau rapport de l’ICS CERT de Kaspersky.

Tribune – Au cours du premier semestre 2021, les experts de l’ICS CERT de Kaspersky ont remarqué une anomalie surprenante dans les statistiques relatives aux menaces bloquées sur les ordinateurs faisant partie de systèmes de contrôle industriels (ICS). Bien que les malwares utilisés appartiennent à des familles de spywares bien connues comme Agent Tesla/Origin Logger et HawkEye, entre autres, ces attaques se caractérisent par le nombre très limité de leurs cibles (quelques dizaines tout au plus) et la durée de vie très courte de chaque échantillon malveillant.

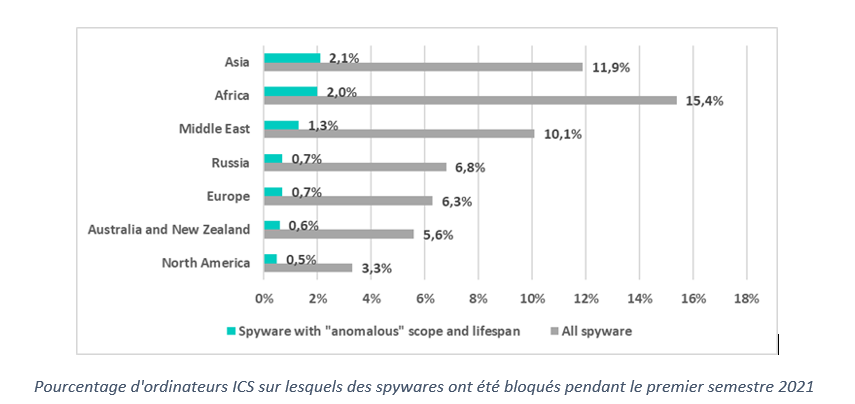

Une analyse plus approfondie des 58 586 échantillons de spywares bloqués sur des ordinateurs ICS au premier semestre 2021 a révélé qu’environ 21,2 % d’entre eux s’inscrivaient dans cette nouvelle série d’attaques de portée limitée et de courte durée. Leur cycle de vie d’environ 25 jours est nettement inférieur à celui d’une campagne « traditionnelle ».

Pourtant, ces échantillons atypiques représentent une part disproportionnée de toutes les attaques de spywares. En Asie, par exemple, cela correspond à un ordinateur sur 6 visés par des logiciels espions (2,1 % sur 11,9 %).

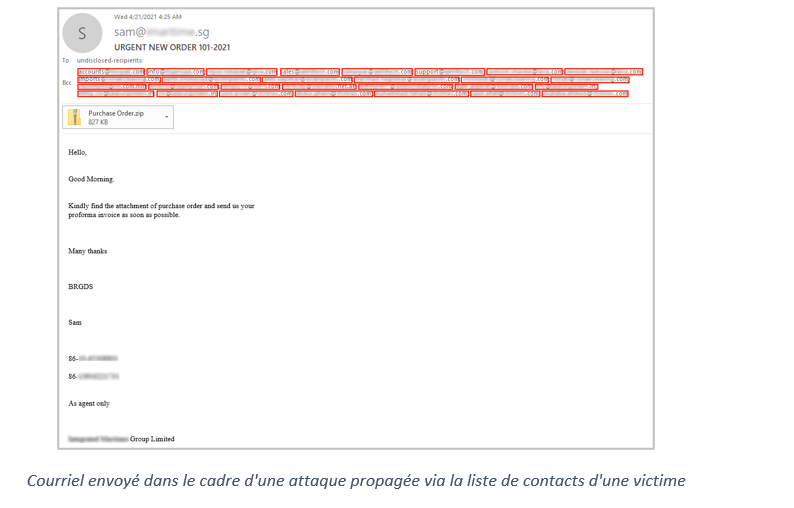

« Tout au long de l’année 2021, les cybercriminels ont eu largement recours aux spywares pour attaquer les ordinateurs industriels. Aujourd’hui, nous assistons à une nouvelle tendance qui évolue rapidement dans le contexte des menaces industrielles. Pour éviter d’être détectés, les pirates réduisent l’envergure des attaques et limitent l’utilisation de chaque échantillon de malware en le remplaçant rapidement par un nouveau. Les autres tactiques comprennent l’utilisation abusive de l’infrastructure de messagerie électronique des entreprises pour diffuser des malwares à grande échelle. Cette situation est différente de tout ce que nous avons observé auparavant dans ce domaine, et nous prévoyons que ces attaques se multiplient au cours de l’année », explique Kirill Kruglov, security expert au sein de l’ICS CERT de Kaspersky.

Pour assurer la protection adéquate d’une entreprise industrielle, des opérations de son réseau de partenaires et de ses activités, les experts de Kaspersky font les recommandations suivantes :

- Mettez en œuvre une authentification à deux facteurs pour la messagerie électronique de l’entreprise et des autres services exposés à Internet (y compris RDP, passerelles VPN-SSL, etc.) qui pourraient être utilisés par un attaquant pour accéder à votre infrastructure interne et à vos données critiques.

- Assurez-vous que tous les terminaux des réseaux IT et OT sont protégés par une solution de sécurité moderne, correctement configurée et maintenue à jour.

- Formez régulièrement votre personnel pour qu’il traite les courriels entrants de manière sécurisée, en protégeant les systèmes contre les malwares que les pièces jointes peuvent contenir.

- Vérifiez régulièrement les dossiers de courriers indésirables au lieu de simplement les vider.

- Surveillez les risques d’exposition des comptes de votre entreprise sur le web.

- Utilisez des solutions de sandbox conçues pour tester automatiquement les pièces jointes dans les courriels entrants. Toutefois, leur configuration doit intégrer la vérification des courriels provenant de sources « fiables », notamment les partenaires et contacts, car personne n’est protégé à 100 % contre les atteintes à la sécurité.

- Testez les pièces jointes dans les courriels sortants pour vous assurer que votre système n’a pas été piraté.