De petits logiciels proposent de pirater un site web en quelques minutes et récupérer e-mails, mots de passe, voire numéros de cartes bleues, ouvrant la voie à une dangereuse démocratisation du “hack”.

Pirater n’importe quel site en deux clics et dix minutes ? C’est déjà possible.

De plus en plus de petits logiciels permettent aux pirates du dimanche de jouer au “hacker” véritable. Une démocratisation du piratage qui n’est pas sans risque. Récemment, Orange ou Sony ont été les illustres victimes de ces apprentis hackers.

Dans la pratique, le hacker en herbe télécharge gratuitement un simple logiciel, renseigne l’adresse d’un site web et clique pour lancer l’attaque. Après une dizaine de minutes, il récupère l’intégralité des bases de données du site à savoir, en fonction du site, des noms et prénoms, adresses e-mails, numéros de téléphone, mots de passe, voire numéros de cartes bleues.

Aucune connaissance technique nécessaire

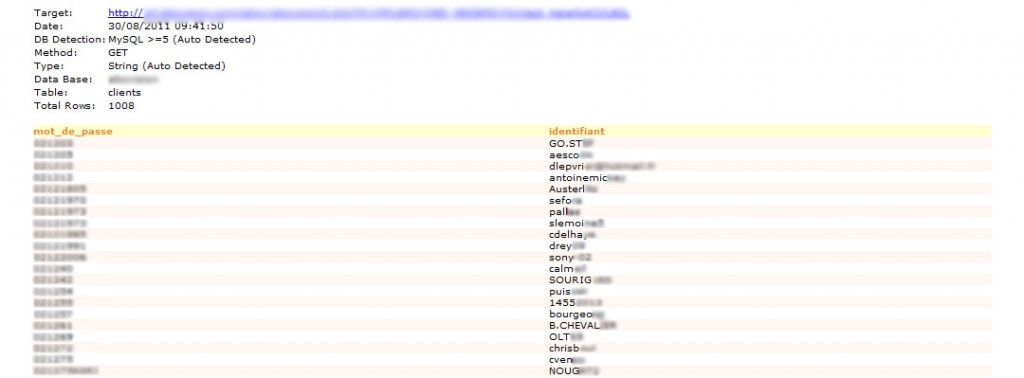

“Le Nouvel Observateur” a pu voir à l’œuvre l’un de ces logiciels, dont le nom ne sera pas donné. Après quelques minutes d’attaque contre un site d’abonnements, le logiciel affiche une imposante liste de clients avec noms, adresses, e-mails et mots de passe cryptés. Bluffant ! D’un clic supplémentaire, le logiciel casse le cryptage et révèle tous les mots de passe. Inquiétant…

En quelques clics et sans aucune connaissance technique, le logiciel a pu récupérer nombre de données confidentielles du site (voir ci-dessous).

Ce type de piratage repose sur les “injections SQL“, exploitations d’une faille de sécurité dans la base de données du site via de fausses requêtes en langage informatique SQL. Si un pirate-expert est capable de coder ces injections SQL les yeux fermés, le novice préfère passer par un logiciel qui fera tout ce travail automatiquement en enchaînant les fausses requêtes.

Des tâtonnements successifs qui finissent par payer mais qui ne fonctionne pas sur tous les sites.

“Des armes à la portée de tous”

“Les logiciels de piratage ont toujours existé, mais aujourd’hui ils se multiplient et sont accessibles facilement et gratuitement”, note Damien Bancal, rédacteur en chef du site spécialisé en sécurité Zataz. “Ces véritables couteaux suisses numériques permettent de récupérer tout ce qui se trouve sur une base de données, mais aussi décryptent les mots de passe et proposent un accès à l’administration du site. Ce sont des armes à la portée de tous”, poursuit-il.

Des outils de piratages livrés clef en main et largement utilisés. Ces “kits d’attaques” représentent désormais deux tiers des activités malveillantes, note l’entreprise de sécurité Symantec. Les désormais célèbres Anonymous ou Lulz Security (dit “LulzSec”) ont régulièrement usé de ces logiciels pour récupérer d’importantes bases de données.

Et si jamais l’internaute se sent perdu, aucune crainte, les tutoriels se multiplient sur YouTube pour expliquer, pas à pas, les différentes étapes du piratage.

Damien Bancal prévient toutefois les éventuels utilisateurs : “ces logiciels laissent beaucoup de traces pour l’administrateur du site”, rappelant que l’utilisation de ce type de logiciel est illégale.

Des kits d’attaques

Mais au-delà de ces “petits” logiciels de piratage, il existe des versions beaucoup plus abouties et plus puissantes qui sont vendues dans un marché souterrain. Les prix pratiqués sont flous et varient entre 40 et 4.000 dollars. L’expert en sécurité chez Symantec, Laurent Heslault, parle d’un prix “moyen” autour de 700 à 800 dollars, support technique compris.

“Il y a un véritable marché pour ce type de logiciel”, affirme l’expert. Les pirates novices usent ensuite de ces logiciels pour récupérer puis revendre “au marché noir” nombre d’informations issues des bases de données.

“Ces ‘kits d’attaques’ sont une tendance lourde de l’année 2011”, poursuit-il. “Il y a encore un problème de prise de conscience du côté des entreprises”, ajoute-t-il.

Même constat chez Damien Bancal qui lance : “l’injection SQL est la clef du web en 2011”.

Des failles “facilement corrigeables”

Pour les administrateurs, le piratage n’est toutefois pas une fatalité. “Les injections SQL s’appuient sur des vulnérabilités énormes, conséquences de développements bâclés, mais sont facilement corrigeables”, souligne Laurent Heslault.

“Le problème c’est qu’il suffit d’une page oubliée, d’un mauvais code, pour laisser une porte ouverte…”, note Damien Bancal, qui plaide pour “avoir des gens capables de mettre les mains dans le cambouis du code”.

Pour se protéger, Laurent Heslault conseille : “faire un audit du code du site, faire une recherche complète des vulnérabilités, voire installer une couche de protection supplémentaire”.

Boris Manenti – Le Nouvel Observateur

je veux juste apprendre a pirater …

salut je suis Othniel Boyer…. svp je veux devenir un hacker.. mais je ne sais pas par ou commencer…

merci j’attend votre réponse

je veux devenir un pirate du compte bancaire en quelque minite

Mais c’est des conneries bordel, ces logiciels c’est du fake. Si vous voulez être un hacker, ne grillez pas les étapes.

information sure vos Produit et Entreprise

bonjour.je suis fkbs et je suis stagiaire benevole depuis 2ans dans une des entreprise de la RDC on m’exploite sans me payer.s’sil vous plait je veux me faire rendre indispensable.quelqu’un peut m’aider à creer une panne dans le systeme informatique et que ca ne soit que moi qui puisse le resoudre afin de me faire connaitre??? ca va obliger mon embauche.merci d’avance

écris moi sur ***************@gmail.com

MODERATION UNDERNEWS : pas de mail, merci.

Salut, je suis nouveau et j’aimerai connaitre beaucoup sur l’ordinateur.

Merci de me répondre.

j’aimerais devenir un pirate de systeme informatique pour suivre tout atouts du monde

Je suis un débutant pourriez vous m’apprendre pour devenir un hacker please !!!

Salut si tu veux apprendre le hacking éthique écrit moi a cet adresse.

je veux apprendre à hacker

Salut je veux apprendre le hack.

comment vous contacter? j’aimerai bien apprendre comment devenir un bon hacker.qui peut m’aider svp?

Je veus intégré

je veux integre

J’aimerais bien apprendre du hacking avec des pros!!!

Que tt personnes intéressé me contacte

Je besoin d’un ami qui pourrait m’aide a devenir pirate ! Je serai un bon apprenant !

bah je recherche un prot hacker pour m aide

Êtes-vous à la recherche de services de piratage fiables?

Ensuite, nous offrons le meilleur service de piratage avec nos pirates dédiés

Avec des antécédents dans le monde entier.

Nous offrons divers services

1. Changements scolaires

2.Drivers License

3. Fournir des solutions sur les examens professionnels

4.Hack email, Database hack & Facebook, Whatsapp

5. Récupérer, supprimer les données et récupérer les messages sur le téléphone portable

6.Crediting, Money Transfer et ainsi de suite

7. Cartes de crédit piratage

8.Moniteur de téléphone de vos partenaires

Nous fournissons des techniciens de haute qualité et des puces et des gadgets piratés si vous êtes

Intéressé à espionner n’importe qui.

[E-mail supprimé, incitation au hack & business illégal interdit ici]

J’ai envie d’apprendre

j’aimerais apprendre pour devenir un bon hacker et pouvoir me protéger contre mes prédécesseurs

besoin d’infos svp

j’aimerai apprendre mais je ne sais pas ou ?

Je veux apprendre à pirater

Je veux intégré écrit moi stp

je veux intégré pour bien apprendre le piratage

je veux apprendre le hacker

Je viens de me faire pirater mon compte instagram par une personne étrangère (russe) je souhaiterai fortement le récupérer car j’y tiens beaucoup d’importance. Merci de me contacter pour m’aider a retrouver le mot de passe.

Contactez-moi s’il vous plaît

je veux juste apprendre le haker

je suis aussi tres interessé par ce domaine. je veux pirater!!!

Salut je besoin aide comment pirates un réseau

j aimerai apprendre

bonjour

je suis en Afrique et dans notre pays,il n’y a pas un bon système de sécurité en informatique si vous m’apprenne ou soit vous man avoyé le tito et des adresse pour m’informe, sa serra une bonne service rendu a la personne que je suis

merci!

pour votre aide

aider moi je ne demande pas bokou juste kon maprene le hack les gar mreci davance aider mw les mec

j’aime informatique

salut a vous!

je suis développeur mena j’ai besoin de quelqu’un qui fait du bon hack pour m’aider merci d’avance

salut a tous j’ai besoin d’une personne avec qui travailler

le site web que j’ai ressaigner et mode essaie

mon skype jerker.jas

bonsoir je cherche un pirate pour qu’il m’aide a devenir un pirate

je est un pro dans le domaine

slm s’il vous plait j’ai besoin d’un logiciel payant qui s’appel End Note

j’ai besoin de votre pour le piratage.

tu pe m’aprendre stp

je voudrait etre un hackeur si quelquun peut m’aider.

contactez moi via skype je veux bien aider pour développer programmer et apprendre je suis noob j’ai l’ambiguïté de modifier en retro legale biensur pas en mutli des fichier dll ou exe sur des jeux un peu comme cheat engine et après pourquoi pas créer moi même un soft.

amicalement.

T.Catapano

comment vous contacter? j’aimerai bien apprendre comment devenir un bon hacker.qui peut m’aider svp?

Exuse-moi tu n’as pas de compte gmail aussi

slt je suis vraiment un passionne de l’informatique depuis longtemps j ai reve d etre un hacker j ai vraiment besoin de votre aide pour apprendre a devenir un hacker voici mon

Email :numausnevertintin@gmail.com

Je veux contacter un hacker pro (sera rémunéré)

Envois ton adresse, toute les info

bonjour si vous etes un pro je vais avoir besoin de votre aide vous seres remunere

0041795843099 ecrivez moi ici svp

y’a t’il quelqu’un qui pourra m’aider à pouvoir faire obstacle(mettre fin) a tout type de piratage informatique!!!

J’ai toujours rêver d’être un vrai hacker!!!! j’ai besoins des tuto pour y parvenir

je voulais hacker le systeme de mon cyber pour pouvoir avoir des heures en plus.

Moi je cherche des cours de hack par un pro.

salut j cherche un hacker j’ai besoin d’aide

Bonsoir à tous, je m’appelle Béa et je recherche de l’aide pour un phishing.

svp je veux apprendre je veux devenir un Hacking

et je ny arriverais seul svp aidez moi

Je veux denir comment vous

le piratage me facine beaucoup et j’ai besoin de l’aide de tout ceux qui peuvent et veulent m’aider enfait je suit entraint d’étudié quelques languages informatiques et j’en maitrise déja quelque unes donc je vous mes boss pirates……

je vé que vous mes aide a devenir un Harck pro

je vé que je suis tre fort en harck

Bande de débile!! Vous n’avez pas assez de vos vie il faut alle fouiller celle des autres!!! Tsssss vous êtes malades

Bonjour pouvez-vous m’aider pour obtenir l’adresse email et le mot de passe d’un compte Facebook

je désire correspondre avec tout hackeur .

pouvant me donner des leçons sur le hack?

je désire correspondre avec tout hacker pouvant me donner des leçons sur le hack.

J’aimerais corres pondre avec un hacker pro et échanger nos connaissance merci

Gars tu veut etre crakeur ou hackeur

jensais plus et je peux partager

Salut tu peux me donner ton adresse mail

Merci de me passer ton email ou tel. ou tout simplement me contacter par skype : K@B Mabiala

ne quoi pas avec mon seul adresse mail vous aller me pirater pasque j ai deja mon propre vpn et j se annanyme sur le web !!! mais j ai besoin d un pirate qui porte pas ce nom pour rien, tres important pour lui dicter mon plan ..

veux

partageon nos connaissances. écrivez moi sur ffrjuste@gmail.com

moi aussi aprenez nous les basse

je désire correspondre avec tous les hacker. Je désire en fais une passion. Ecrivez moi sur mon mail

Mon adresse: kvlmjosh@outlook.fr

Je souhaite devenir un informaticien celèbre comme vous grace a votre aide et vos competance. merci d’avance

je veux correspondre avec tout hackeur

j’aimerais correspondre avec un hackeur ou meme plusieur qui aimerais bien me donner des cours et me permettre de maitriser certaines choses qu(il voudrons bien m’apprendre. soucoush@outlook.fr

je désire correspondre avec tout hackeur .

pouvant me donner des leçons sur le hack .

je désire correspondre avec tout hackeur .

pouvant me donner des leçons sur le hack .

voici mon adresse: mohamedbande838@yahoo.fr

je veux correspondre avec un hacker de toute urgence.

Merci d’avance

Je souhaite devenir un informaticien celèbre comme vous grace a votre aide et vos competance

je veux correspondre avec un hacker de toute urgence

mon mail est elola_ser@yahoo.fr ou sur whatsapp au 0022676789432

moi je veux correspondre avec un hacker. merci de m’écrire sur mon mail

je vouler d’aide sur le hacking

hacker n est pas seulement entre en base de donnee et tous ce tralala…

mais aussi utilise une technique que j ai conssu et qui c est revelee

utile je sohaite vous la faire connaitre (seulement au pro)for more information mail-me on teddy_sceefer@yahoo.fr

Slt. J’ai longtemps cherché quelques part, un forum où je peux demander de l’aide, et j’y suis aujourdhui. Et là je suis très au sérieux. Je sais que le hacking est basé sur le **partage** je voudrais collaborer avec un “vrai” hacker dans tout son terme pour me former sur un thème que je lui revelerai plus tard. On pourra en discuter.

Merci et à bientôt.

mec t habites ou je c pirater tel,ordi,compte gmail,snapchat,facebook…

salut ta mon message et j’en meurt d’envie pour apprendre ce que tu connais

On peut correspondre si tu veux

salut je veux que tu me dis comment on peut pirater un facebook sans gène et des compte bancaire

Ok donne moi ton mail

Et je te le dirais

Contact moi stp

salut , je boss dans le domaine des TIC ET J’AIMERAI ELARGIE MES CONNAISSANCES ET COMPETENCES CE POURQUOI CE TERME HACK M’INTERESSE MERCI DE BIEN VOULOIR CONSIDERER MON %MESSAGE .

je désire correspondre avec tout hackeur .

pouvant me donner des leçons sur le hack .

voici mon adrees: dv2013judithcom@gmail.com

j besoin dun pirate aide moi svp

je suis un tueur!

C’est pas avec des scripts kiddie que l’ont devient pirate informatique.

C’est quand même très drôle de voir des lamer avec leur rat : “ololz jswi 1 ackeur 2 lanaza”.

salut je cherche un pirate (hacker )pour m’aider

je cherch un pirate infomatik

pour toutes prestation de hacking,écrivez moi à l’adresse suivante:montanaalicia@aol.fr

xlt moi g v etr 1 pirate peu u merder?

slt a tous j’aimerais correspondre avec des gens qui peuvent me donner des leçons de hack…merci d’avance…mon email est yeomikael@ymail.com

salut jai besoin des donne bancaire merci ajout moi alimughal@hotmail.fr

J’ai besoin des noms des logiciels me permettant de pirater des sites web. Mon mail est:fred2nay@yahoo.fr

aide moi svp

bon jour je suis un jeune et je veux devenir un pirate informatique merci .

comment télecharger gratuitement l’officece 2010 et le win7.

comment télecharger des livre gratuitement?

comment devenir professinnelle en informatique

c pa ici que tu trouvera une réponses ne te ridicularises pas tu est encore tres loin ou plutot ce n’est pas pour toi on ne discute pas comme sa dans un form pour plus de reponses retour sur L’irm si tu ne connais pas demande

mon email :jf562009@hotmail.com

j’aimerais savoir un logiciel permetant de visite un site bancaire

J’ai besoin des noms des logiciels me permettant de pirater des sites web. Mon mail est:yannalanzi@yahoo.fr

sans le savoir tu donne ton mail pour te hacker petit remarque

donne moi ton mail e tondiscute

salut à, tous .

je suis un nouveau ici .

je désire correspondre avec tout hackeur .

pouvant me donner des leçons sur le hack .

je désire aussi hack l’adresse email suivante :

neorazack56@hotmail.fr

mon EMAIL est : roger.lesuit@gmail.com

merci de me répondre

je veux etre un pro

salut tout le monde

je suis un jeune informaticien je voudrais apprendre a piraté. et avant d’aller loin j’ai un logiciel wifi rehacker1.0 et je cherche le code qui debloque le logiciel je vous splie de m’aider a trouver le code. voila mon adress email:loubainb@yahoo.fr

AUx Pirates

salu je voulai etre un hacker si vous pouve m’aide!!!

je suis la

Le commentaire d’Antoine est très juste.

Anonymous ou lulzsec ont lancé une mode : la script kidisation de masse.

On trouve même des forum pleins à cracker – oh là là un jeu de mot – de ces gamins de 14 qui pour beaucoups en plus d’avoir une orthographe déficiente se livrent à des petites gueguerre entre board… bon ça serait plutôt sympa si les dits gamins ne s’adonnaient qu’au défaça de quelques sites et forum limités. Non maintenant ces mômes passés maitre dans l’art du click click pondent même des cryptpers, binders et autres joyeusetés qu’ils ont été récupérer poru la majeure partie sur le web. Ce qui est triste c’est pas vraiment qu’il fassent passer un truc en VB pour du dotnet, non le problème c’est quand même qu’ils revendent leurs daubes infâmes.

Certains passent même par tor qui contrairement à ce que la plupart croient n’est pas sécurisé (tor utilise l’udp, une étude a démontré qu’ils étaient trçables) et pas mal de ces mômes l’utilisent. Antoine parlait de RAT, hé bien c’est l’outil le plus utilisé avec le combo binder crypter.

Pour la plupart ces gamins ne savent pas coder une page statique…

Je plains les parents d’avoir de pareil gamins, car c’est bien pour ne pas avoir contrôlé mais surtout éduqués leurs mômes que les hackers – notez la nuance – vont encore s’en prendre plein la pomme.

Un bon cracker s’arrange pour effacer ou remplcer ses logs, le secret d’un hack réussi c’est de ne laisser aucune trace chez un cracker de haut niveau, ces minots en sont très loin. A des années lumières, non seulement à cause des outils mais surtout car ils ignorent jusqu’à l’existence de mécanismes tels que les IDS et IPS, ou encore plus couillon : les clichés instanés (avec les logs qui y réapparaissent).

Au final, qui est vraiment à condamner ?

Le hacker pour avoir écrit un programme qui s’est retrouvé dans la nature ?

Le gamin qui a su le trouver et s’en servir en bon script kiddie ?

Ou bien les parents dont le niveau en informatique et en responsabilité parentale doit juste être à pleurer (genre facebook and co) et qui encore venir geindre qu’ils sont largués alors même qu’ils ne se sont jamais intéréssés à l’informatique en général (les mêmes qui posent des trolls sur comment ça marche, vous savent ceux auquel personne ne réponds jamais ^^ ) ?

toi tu n’es pas novice;comment je te contacte

toi tu n’es pas novice;comment je j’aurai besoin de si ca te branche

Je devenir pirate

En effet, la plupart des hackers utilisent les logiciels trouvable sur tous les forums de ‘hacking’. Que ce soit pour les RAT, pour les outils d’exploitation, les outils de scan, qui sont accessible gratuitement à tous… Le faux hack se démocratise et les vrais hackers qui n’ont rien à voir avec ça porte le chapeau. (noir, le chapeau)

Les commentaires sont fermés.