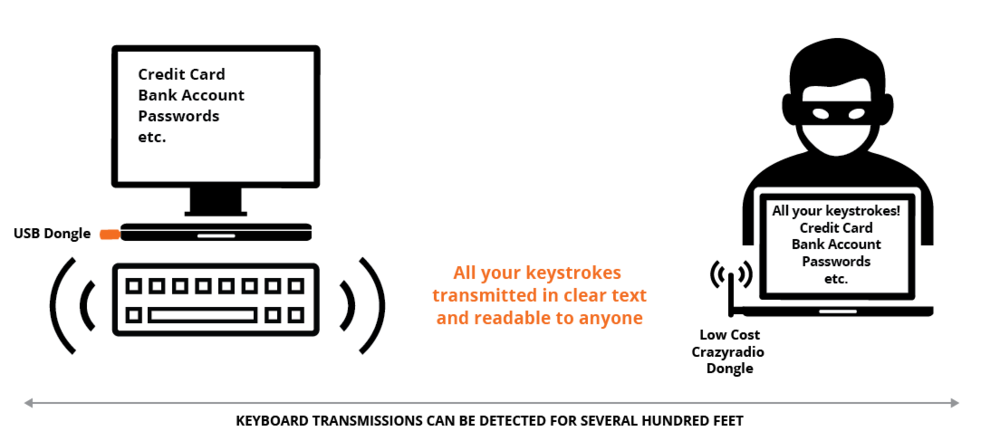

Les cybercriminels peuvent intercepter les données privées provenant des claviers sans fil à des fins d’espionnage. Avec un simple dongle USB, une antenne et quelques lignes de code, l’interception des frappes est possible.

Vous êtes sensibles à la protection de vos données confidentielles ? Alors avez-vous un clavier filaire ou sans fil ? Cela peut drastiquement changer la donne ! En effet, d’après plusieurs experts en sécurité, une grande majorité des claviers sans fil d’entrée de gamme sur le marché sont vulnérables au piratage, notamment par le biais de “KeySniffer“, qui permet d”aspirer toutes les frappes, en clair, dans un rayon de 75 mètres environ. Parmi les données à risque, on retrouve par exemple :

- Les données de cartes bancaires (titulaire, numéro, date d’expiration et CVV)

- Identifiants et mot de passe des comptes bancaires en ligne

- Les réponses aux questions secrètes de sécurité

- Tous les mots de passe d’accès (sites, réseaux, etc)

- Espionnage de l’ensemble des données sensibles personnelles comme professionnelles

- Date de naissance et numéro de sécurité sociale

- Etc…

En plus des possibilités d’interceptions des frappent à distance (et donc espionnage et vol des identifiants et mots de passe saisis), il s’avère que les cybercriminels peuvent également les utiliser à distance, ce qui leur permet d’installer des programmes malicieux. La faute à quoi ? Aux protocoles de connexion non protégés, sans aucun chiffrement, qui mettent en péril des millions d’utilisateurs de claviers sans fil.

La technique d’interception est relativement simple et le matériel nécessaire est bon marché : c’est donc à la portée de tous, via un simple dongle USB.

Selon les experts, pas de solution de sécurisation actuellement, cela implique tout simplement d’utiliser les bons vieux claviers filaires… Vous voila prévenus donc !

“Lorsque nous achetons un clavier sans fil, nous nous attendons à ce que le fabricant ait conçu et intégré la sécurité nécessaire au cœur du produit. Plusieurs appareils reliés en wifi, claviers et souris sans fil compris, ne prévoient pas de mise à jour jugée trop embêtante pour l’utilisateur. C’est pourquoi il faut vérifier l’installation de drivers, la possibilité de mise à jour du système et la présence de la gestion de sécurité renouvelable. Nous avons testé les claviers de 12 fabricants et nous avons constaté, malheureusement, que 8 d’entre eux (soit les deux tiers) sont vulnérables à une attaque nommée KeySniffer“, constate Marc Newlin, ingénieur chercheur et expert de la start-up spécialisée en sécurité informatique Bastille.

Par contre, les propriétaires des claviers Bluetooth ne s’exposent pas au danger d’être attaqués, car la transmission de données via protocoles Bluetooth est chiffrée par rapport à ceux de l’USB.

L’information est inquiétante si l’on considère que ce genre de faille a déjà été rendue publique en 2010… Bref, rien ne remplacera la sécurité procuré par un bon vieux câble !

Les commentaires sont fermés.