L’équipe de recherche sur les cybermenaces de Sysdig (spécialiste mondial de la sécurité du Cloud) a identifié pour la 1ère fois en mai 2024, une attaque dite de « LLMjacking », c’est-à-dire une attaque visant à l’utilisation illicite d’un compte LLM par des pirates informatiques ayant compromis les informations d’identification de son propriétaire. Cette usurpation de comptes LLM est souvent menée par des attaquants qui revendent les comptes volés mais aussi des étudiants pour disposer de comptes gratuits ou des utilisateurs dans des pays où les LLM américains étaient interdits… Tribune.

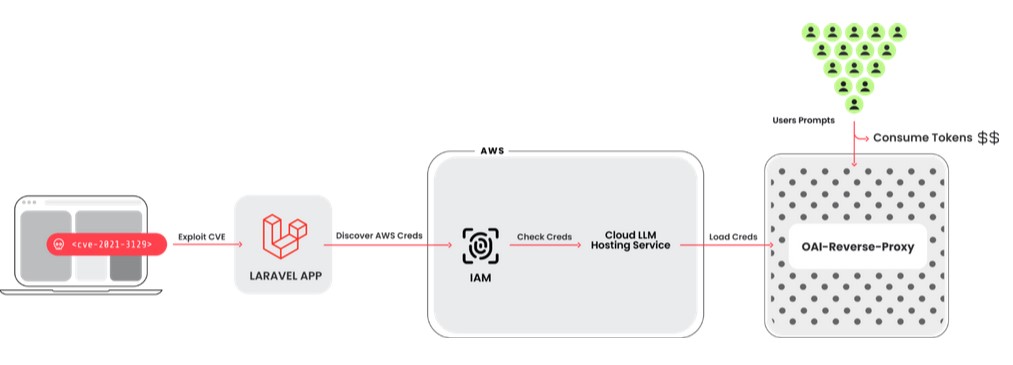

Les identifiants ont été obtenus à partir d’une cible populaire, un système exécutant une version vulnérable de Laravel (CVE-2021-3129). Les attaques contre les systèmes d’intelligence artificielle (IA) basés sur LLM ont souvent été évoquées, mais principalement autour d’abus rapides et de modifications des données de formation. Dans ce cas, les attaquants ont l’intention de vendre l’accès LLM à d’autres cybercriminels tandis que le propriétaire du compte cloud paie la facture.

Pour les victimes dont les comptes sont utilisés de manière frauduleuse, la facture peut monter très vite et très haut, avec des sommes pouvant atteindre des centaines de milliers de dollars par mois !

Depuis la découverte de cette méthode, le LLM-jacking n’a cessé de faire de nouveaux adeptes et les chercheurs de Sysdig ont découvert que les attaquants se sont très rapidement tournés vers le LLM de DeepSeek après que l’outil ait généré un buzz mondial.

L’outil DeepSeek étant beaucoup moins cher que ses concurrents OpenAI et autres, les attaquants estiment certainement que leurs méfaits seront moins visibles par les victimes et qu’ils pourront usurper les comptes pendant plus longtemps.

Vous trouverez ci-joint le rapport complet de l’équipe TRT de Sysdig ainsi que le rapport en ligne ici : https://sysdig.com/blog/llmjacking-targets-deepseek/