Cette vulnérabilité est extrêmement intéressante pour les cybercriminels car elle leur permet de prendre le contrôle total du système de la victime et est facile à exploiter.

Depuis qu’elle a été signalée pour la première fois, les produits Kaspersky ont détecté et empêché 154 098 tentatives de scan et d’attaque de terminaux exploitant la vulnérabilité Log4Shell. La plupart des systèmes attaqués étaient situés en Russie (13%), au Brésil (8,97%), aux États-Unis (7,36%). La France est à la 5e place (3,94%).

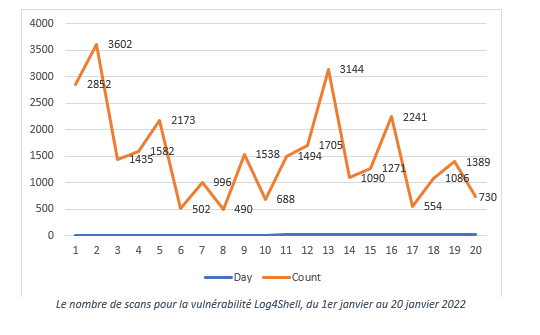

« Nous constatons que les analyses et les tentatives d’attaques utilisant Log4Shell sont beaucoup moins nombreuses qu’au cours des premières semaines suivant sa découverte. Pourtant, les tentatives d’exploitation de cette vulnérabilité devraient se poursuivre. Comme le montre notre télémétrie, les cybercriminels poursuivent leurs activités d’analyse de masse et tentent de capitaliser sur le code exploitable. Cette vulnérabilité est exploitée à la fois par des acteurs de la menace avancée qui ciblent des organisations spécifiques ainsi que par des opportunistes qui cherchent tout simplement des systèmes vulnérables à attaquer. Nous demandons instamment à tous ceux qui ne l’ont pas encore fait de se mettre à jour et d’utiliser une solution de sécurité forte pour se protéger. » explique Evgeny Lopatin, expert sécurité Kaspersky.

– UMIDS:Intrusion.Generic.CVE-

– PDM:Exploit.Win32.Generic.

Pour se prémunir contre cette nouvelle vulnérabilité, les experts de Kaspersky recommandent :

- D’installer la version la plus récente de la bibliothèque. Vous pouvez la télécharger sur la page du projet. Si vous utilisez la bibliothèque d’un produit tiers, vous devrez surveiller et installer les mises à jour opportunes d’un fournisseur de logiciels.

- De suivre les directives du projet Apache Log4j : https://logging.apache.org/

log4j/2.x/security.html. - L’utilisation par les entreprises d’une solution de sécurité qui fournit des composants de prévention de l’exploitation des vulnérabilités et de gestion des correctifs, comme Kaspersky Endpoint Security for Business. Le composant Automatic Exploit Prevention de Kaspersky surveille également les actions suspectes sur les applications et bloque les exécutions de fichiers malveillants.

- L’utilisation de solutions telles que Kaspersky Endpoint Detection and Response et Kaspersky Managed Detection and Response , qui permettent d’identifier et de stopper les attaques à un stade précoce, avant que les attaquants ne puissent atteindre leur objectif final.