Les chercheurs en cybersécurité de Proofpoint viennent de publier cette semaine les résultats d’une enquête qui révèle la généralisation d’une technique d’ingénierie sociale baptisée « ClickFix ».

Observé pour la première fois au début de l’année avec TA571 et un groupe cybercriminel ClearFake connu pour créer de faux sites web de mise à jour, ClickFix est désormais utilisé par de nombreux acteurs de la menace, laissant présager de son efficacité.

Les principales conclusions de cette enquête cyber sont les suivantes :

- Exploitation de la « volonté de bien faire » : ClickFix exploite le désir des utilisateurs de résoudre des problèmes (plutôt que de demander de l’aide à leur service IT), en présentant des solutions apparemment simples qui conduisent à l’exécution de logiciels malveillants.

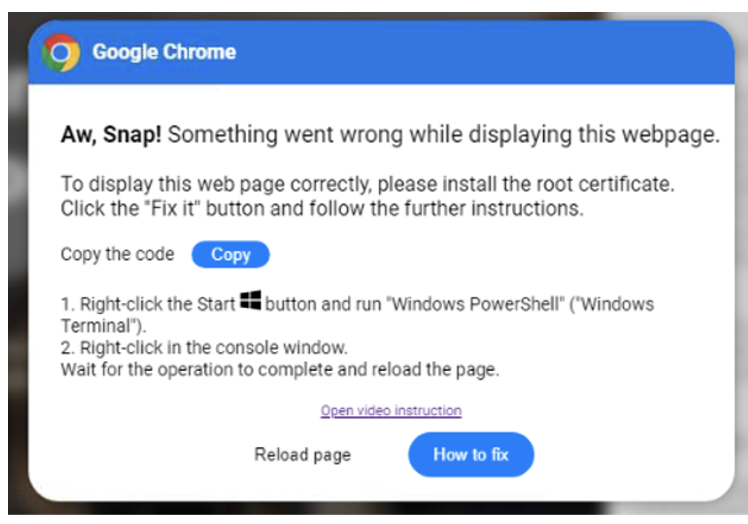

- Diversité des appâts et des modes de diffusion : Les acteurs de la menace se font passer pour des logiciels courants tels que Microsoft Word et Google Chrome, ainsi que pour des logiciels sectoriels observés dans des environnements cibles tels que le transport et la logistique. ClickFix est diffusé via différents canaux, notamment des sites web compromis, des documents malveillants, des pièces jointes HTML et des URL.

- Faux CAPTCHA : Cette menace croissante implique l’utilisation de faux CAPTCHA sous l’apparence de « Vérifiez que vous êtes humain » pour tromper davantage les utilisateurs. Cette pratique s’appuie souvent sur la boîte à outils open-source reCAPTCHA Phish.

- Large éventail de logiciels malveillants : Les campagnes ClickFix ont été observées en train de diffuser diverses familles de logiciels malveillants, notamment AsyncRAT, Danabot, DarkGate, Lumma Stealer, NetSupport, Brute Ratel C4, Latrodectus et XWorm.

- Ciblage de divers secteurs : Bien que principalement motivé par des raisons financières, ClickFix a également été observé dans des campagnes d’espionnage présumées, ciblant notamment des entités gouvernementales en Ukraine. Une campagne a touché au moins 300 organisations dans le monde.

Les chercheurs Proofpoint ont déclaré :

« Ce qui est insidieux dans cette technique, c’est que les attaquants jouent sur l’envie des usagers d’être utiles et autonomes. En fournissant ce qui semble être à la fois un problème et une solution, les usagers se sentent habilités à « résoudre » le problème eux-mêmes sans avoir besoin d’alerter leur équipe informatique ou qui que ce soit d’autre, et ils contournent les protections de sécurité en s’infectant eux-mêmes. »

Cette innovation en matière d’ingénierie sociale est le résultat direct de l’amélioration de la protection des internautes. Les macros ont moins de chances de fonctionner, les leurres de facturation sont suspects, les liens non sollicités ou les pièces jointes au contenu clairement malveillant sont bloqués par les mécanismes de sécurité. Les attaquants doivent donc faire preuve de créativité et concentrer leurs efforts sur les émotions et les comportements des internautes par le biais de nouvelles techniques d’ingénierie sociale afin de pouvoir continuer à installer des logiciels malveillants.

Comme les utilisateurs deviennent plus intelligents et restent vigilants quant aux moyens utilisés par les adversaires pour tenter d’obtenir un accès initial, les pirates réagissent en essayant un grand nombre de techniques différentes pour voir ce qui fonctionne le mieux. Les organisations devraient former les utilisateurs à cette technique afin d’éviter qu’elle ne soit exploitée.