Une récente étude d’Infoblox Threat Intel révèle qu’un acteur malveillant, connu sous le nom de « Detour Dog », a fait évoluer ses méthodes.

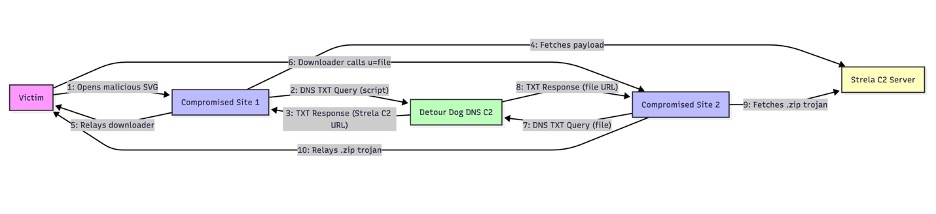

Tribune – Initialement spécialisé dans les redirections frauduleuses, il s’attaque désormais à la diffusion de logiciels malveillants conçus pour voler des informations. Concrètement, les sites compromis récupèrent et relaient du code malveillant à l’insu des utilisateurs, en s’appuyant sur le système de noms de domaine (DNS) pour assurer la commande et le contrôle (C2).

Grâce à ce pilotage côté serveur, une page web peut paraître parfaitement légitime pour la majorité des visiteurs, tout en ciblant de manière sélective certaines personnes selon leur localisation ou leur appareil. Résultat : les utilisateurs se retrouvent dans la ligne de mire sans même le savoir.

Grâce à ce pilotage côté serveur, une page web peut paraître parfaitement légitime pour la majorité des visiteurs, tout en ciblant de manière sélective certaines personnes selon leur localisation ou leur appareil. Résultat : les utilisateurs se retrouvent dans la ligne de mire sans même le savoir.L’ampleur de l’activité est impressionnante, avec des pics dépassant les 2 millions de requêtes TXT en seulement une heure.

L’attaque et la dissimulation reposent sur le fait que ce sont les serveurs, et non les appareils des utilisateurs, qui effectuent les requêtes contenant l’adresse IP et le type de périphérique du visiteur. Les serveurs DNS contrôlés par les attaquants décident alors qui sera redirigé vers une fraude, en envoyant une instruction à distance du type « télécharger et exécuter ». Ce qui rend Detour Dog particulièrement efficace, c’est sa discrétion : la plupart du temps, il n’y a aucune trace évidente d’intrusion et il est difficile de reproduire ses redirections malveillantes.

-

Une menace répandue : Plus de 30 000 sites web sont aujourd’hui infectés par le malware Detour Dog. Celui-ci exploite le DNS pour rediriger certains utilisateurs de manière sélective ou exécuter du code à distance, le tout côté serveur et sans que les visiteurs ne s’en rendent compte.

-

Une campagne en constante évolution:

L’infrastructure de Detour Dog a évolué : d’escroqueries diffusées via des réseaux publicitaires affiliés, elle est passée à la distribution de StarFish, une porte dérobée servant à installer le malware Strela Stealer, opéré par le groupe Hive0145.

-

Des techniques innovantes : Le malware utilise des enregistrements DNS TXT pour son système de commande et de contrôle secret. Grâce à cela, les sites infectés récupèrent et exécutent des scripts malveillants tout en dissimulant leurs hôtes de transit derrière des sites compromis. La méthode de diffusion rappelle le jeu des trois cartes : face à de multiples diversions, il devient presque impossible d’identifier où se cache réellement le logiciel malveillant.

-

Une persistance inquiétante : Les sites compromis peuvent rester infectés plus d’un an. La raison : la majorité des visites semblent normales et seuls certains utilisateurs sont ciblés. Comme la logique d’attaque s’exécute côté serveur, elle reste extrêmement discrète.

-

Une détection complexe : Près de 90 % des requêtes DNS issues des sites infectés reçoivent une réponse neutre (« donothing »). Seule une minorité entraîne une action malveillante : environ 9 % déclenchent une redirection et 1 % exécutent des tâches de récupération et d’exécution.

-

La diffusion via botnets : En juin et juillet 2025, les campagnes Strela Stealer se sont propagées via REM Proxy (un botnet basé sur MikroTik) ainsi que via le botnet Tofsee, révélant une collaboration entre Detour Dog et les fournisseurs de botnets.

-

Detour Dog, fournisseur de services malveillants : Durant cette période, Detour Dog semble avoir été la seule source des campagnes observées, travaillant directement pour Hive0145 et utilisant les botnets pour propager du spam. Plus de 69 % des domaines de transit repérés sont contrôlés par Detour Dog. L’étude suggère d’ailleurs que ces domaines ne servaient pas réellement de points de transit, mais de relais DNS.

En transformant le trafic web légitime en menace, Detour Dog met en défaut les solutions traditionnelles de protection des terminaux, incapables d’intercepter des tâches DNS exécutées côté serveur. La couche DNS et la couche réseau constituent donc le point de contrôle le plus fiable pour perturber ces attaques. Mais leur efficacité dépend directement de la qualité et de la précision des informations sur les menaces exploitées. Face à l’évolution constante des méthodes d’attaque, seule une visibilité fine au niveau DNS, combinée à des renseignements adaptés, permet de garder une longueur d’avance.

En transformant le trafic web légitime en menace, Detour Dog met en défaut les solutions traditionnelles de protection des terminaux, incapables d’intercepter des tâches DNS exécutées côté serveur. La couche DNS et la couche réseau constituent donc le point de contrôle le plus fiable pour perturber ces attaques. Mais leur efficacité dépend directement de la qualité et de la précision des informations sur les menaces exploitées. Face à l’évolution constante des méthodes d’attaque, seule une visibilité fine au niveau DNS, combinée à des renseignements adaptés, permet de garder une longueur d’avance.Nous vous invitons à consulter l’étude complète ici.