La fin d’année 2015 a été marquée par plusieurs vagues d’attaques. Les kits exploit ont surfé sur des vulnérabilités rendues publiques. Quant au trojan bancaire Dridex, il a utilisé des emails en français pour se répandre. Le G DATA PC Malware Report du 2e semestre 2015 est disponible.

G Data, l’éditeur de solutions de sécurité publie son PC Malware Report du 2e semestre 2015.

5 143 784 nouveaux types de programmes malveillants en 2015

Au 2e semestre 2015, les experts du G DATA Security Labs ont recensé 2 098 062 nouveaux types de programmes malveillants. Sur l’année 2015, le chiffre s’élève à plus de 5 millions. La très forte hausse des derniers semestres, liée à une explosion des adwares, est retombée sur une croissance plus linéaire.

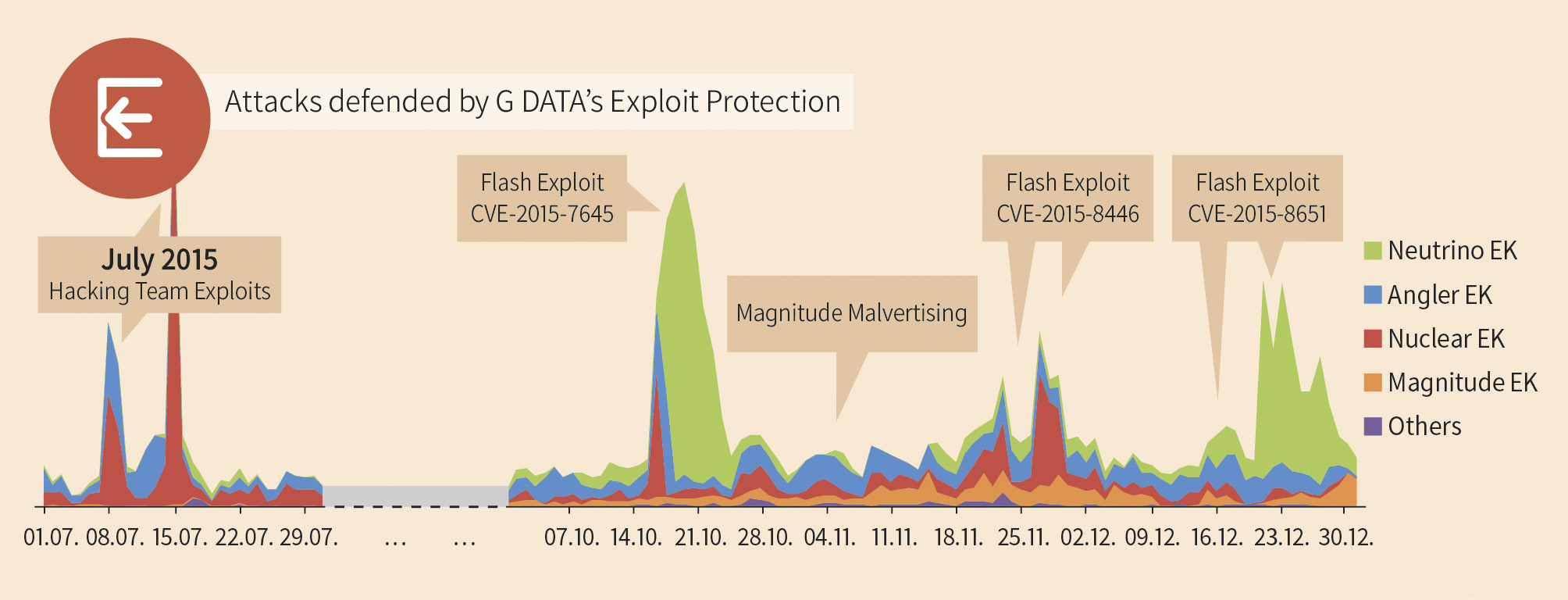

Vagues d’attaques par exploit kits

Les kits exploit Neutrino, Angler, Nuclear et Magnitude ont été particulièrement prédominants au second semestre 2015. Un niveau de risque élevé, ponctué de pics d’attaques liés à des diffusions publiques de vulnérabilités. Par exemple, le 5 juillet, la fuite de documents relatifs à la société italienne Hacking Team a engendré un pic d’attaque inattendu. Le 7 juillet, une vulnérabilité Flash détaillée dans ces documents, était intégrée dans des kits exploit ! L’attaque a pris fin 3 jours plus tard, après la mise à jour de Flash par Adobe. L’histoire s’est répétée le 13 octobre, lorsqu’une vulnérabilité du groupe APT28, alias Sofacy, a été rendue publique.

La France touchée par la vague Dridex

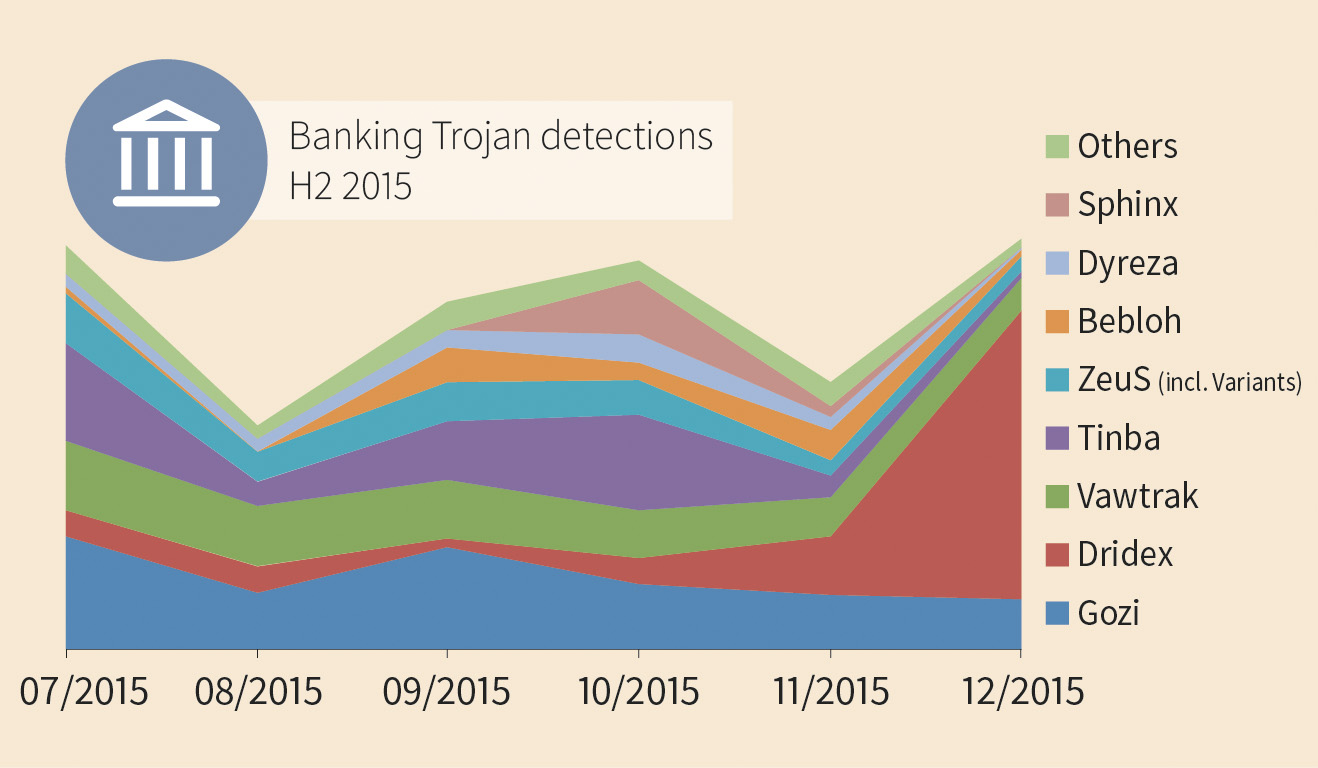

Au début du 2e semestre 2015, la baisse des attaques par chevaux de Troie bancaires était notable, avec notamment la disparition du code dominant Swatbanker. Malheureusement, cette baisse ne fut que temporaire. En fin d’année, la campagne massive de diffusion du code Dridex a fait remonter les détections de Trojan bancaires à leur plus haut niveau. En France, cette vague d’attaque a reposé principalement sur l’envoi d’emails en français contenant des fichiers bureautiques intégrant des macros manipulées.

Les commentaires sont fermés.