La solution Targeted Attack Protection Mobile Defense de Proofpoint a récemment identifié des applications se trouvant sur des appareils iOS (comme des iPhone ou iPad), mais ne provenant pas de l’App Store d’Apple. Une analyse de type MDM (gestion des appareils mobiles) a permis de déterminer que les dispositifs en question n’avaient pas fait l’objet d’un jailbreaking.

Tribune de Charles Rami, Responsable Technique chez Proofpoint – Les chercheurs ont ensuite découvert l’existence d’une boutique tierce permettant aux utilisateurs d’iOS de télécharger un million d’applications sur un iPhone ou un iPad n’ayant pas fait l’objet d’un jailbreaking. Cette dernière propose même d’obtenir gratuitement des applications normalement payantes.

Cette analyse porte sur vShare, une boutique tierce qui, depuis plusieurs années, offre aux utilisateurs des applications pour appareils iOS jailbreakés et Android, et a désormais trouvé le moyen de prendre en charge tous les périphériques iOS. Ce type de boutiques sont des « DarkSideLoaders ».

Quel est le danger ?

Les consommateurs et entreprises téléchargeant des applications iOS sur des appareils qui n’ont pas fait l’objet d’un jailbreaking, et ce à partir d’une boutique de type DarkSideLoader, peuvent courir de nombreux risques. Ces dernières peuvent en effet tirer parti d’API iOS en vue d’accéder à des fonctionnalités système normalement inaccessibles pour les applications vérifiées par Apple. Elles sont également susceptibles d’exploiter des failles de sécurité connues ou de type zero-day, pouvant entrainer le jailbreaking de l’appareil ou leur accès à des fonctionnalités normalement réservées aux administrateurs.

Les applications pour appareils Android constituent de parfaits exemples des risques encourus. Les chercheurs ont étudié les boutiques iOS et Android accessibles via la boutique vShare de type DarkSideLoader, suite à quoi ils ont remarqué que les applications pour Android pouvaient donner lieu à des tentatives de rootage, d’installations non autorisées et de communication avec des sites Web malveillants.

De même, les applications n’ayant pas été vérifiées par Apple peuvent faire office de chevaux de Troie octroyant un accès à distance aux attaquants qui souhaitent utiliser les appareils mobiles d’employés connectés au réseau interne de leur entreprise. Bien qu’il soit arrivé que des utilisateurs disposant d’appareils iOS n’ayant pas fait l’objet d’un jailbreaking tentent d’accéder à des boutiques tierces, cela n’était jusqu’à présent possible qu’à partir d’une adresse IP chinoise. [1] Cependant, la boutique vShare est désormais accessible à tous les appareils iOS, ce qui en fait un risque de menaces global.

Cette méthode d’attaque permet également de charger des profils de configuration utilisés par les pirates pour définir des paramètres VPN, en vue de rediriger le trafic réseau vers des nœuds de type homme du milieu, et de modifier divers réglages liés au système d’exploitation.

Qu’est-ce que le sideloading ?

Le processus de sideloading revient ici à télécharger et installer des applications sur un appareil mobile à partir d’une source autre qu’une boutique professionnelle valide ou officielle. Sur les appareils Android, il suffit pour cela d’autoriser les téléchargements depuis des sources inconnues.

Sur les appareils iOS, bien que cela soit normalement possible à la suite d’un jailbreaking uniquement, les boutiques de type DarkSideLoader permettent désormais de procéder au sideloading d’applications en signant de nouveau celles-ci et en utilisant un certificat de distribution frauduleux.

Comment fonctionnent les boutiques de type DarkSideLoader ?

Sur les appareils Android, de tels téléchargements sont possibles dès lors que l’utilisateur autorise les communications avec des boutiques autres que Google Play.

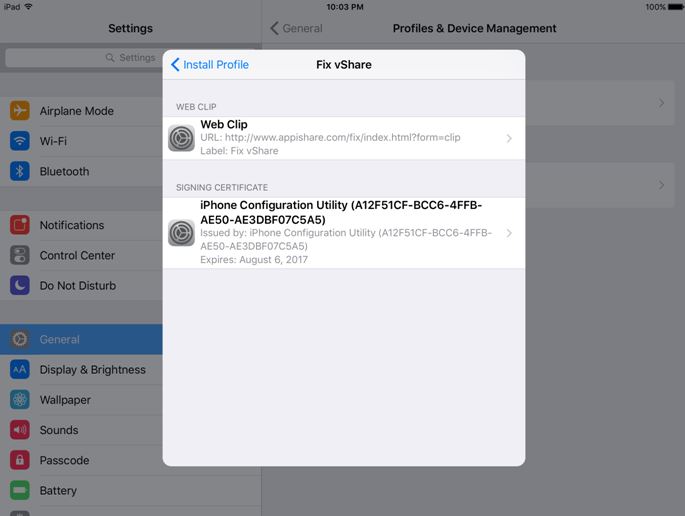

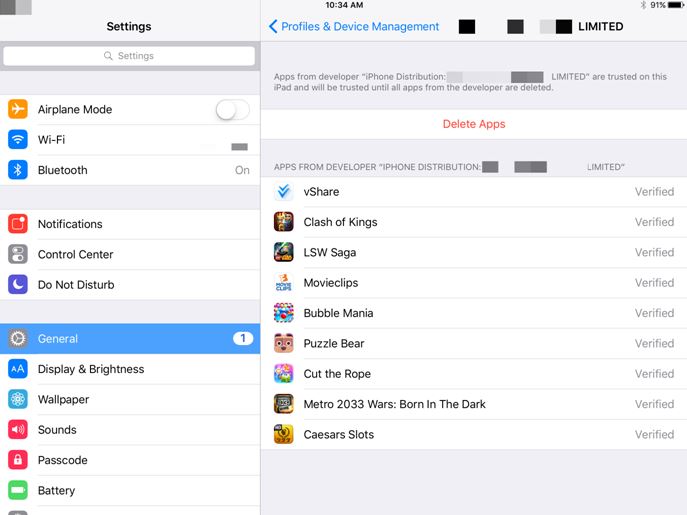

Le processus est plus complexe sur les appareils iOS. Dans l’exemple ci-dessous, l’application com.appvv[.]vshare est téléchargée sur l’appareil en cliquant sur le lien proposé par le site Web vshare[.]com. Celle-ci est signée à l’aide d’un certificat de distribution publié par Apple. De tels certificats sont généralement fournis aux entreprises qui souhaitent gérer une boutique d’applications interne à l’usage de leurs employés. Le fait de cliquer sur un lien redirigeant vers une boutique conçue de manière malveillante entraîne ensuite le téléchargement d’une application provenant de celle-ci. Sous iOS 7 et 8, l’utilisateur doit confirmer qu’il souhaite faire confiance au développeur de l’application avant de l’exécuter.

Une fois la confirmation effectuée, l’application téléchargée est exécutée. Un certificat est alors associé à l’appareil pour l’autoriser à fonctionner normalement. Il est possible que cette application en télécharge d’autres ensuite.

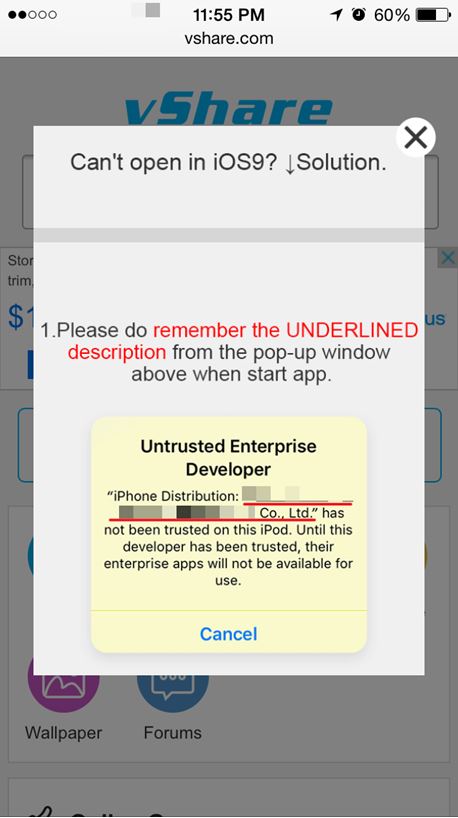

Sous iOS 9, le fait de cliquer sur l’application ne permet pas de faire apparaître le bouton de confirmation. Dans ce cas, l’utilisateur doit accéder aux réglages de son appareil, et cliquer sur Profils pour indiquer qu’il fait confiance au développeur en question. Dès lors, la boutique DarkSideLoader est autorisée, et peut donc télécharger n’importe quelle application sur l’appareil.

En raison du niveau de sécurité plus élevé sous iOS, les boutiques de type DarkSideLoader fournissent des instructions permettant aux utilisateurs de modifier leurs paramètres de confiance.

Lorsque l’utilisateur choisit de télécharger une application à partir d’une boutique de type DarkSideLoader, celle-ci est transférée sur son appareil. La boutique lui attribue alors une nouvelle signature numérique à l’aide d’un certificat de distribution. Une fois autorisée, l’application s’exécute de la même manière que celles obtenues via l’App Store d’Apple.

Certaines boutiques de type DarkSideLoader sont dotées de capacités d’attribution de signatures à grande échelle. Dans ce cas, des jeux et applications légitimes peuvent être déchiffrés, modifiés et resignés à l’aide d’un certificat, en vue de les proposer aux utilisateurs dans la boutique tierce.

Pourquoi utiliser une boutique de type DarkSideLoader ?

Le recours à de telles boutiques impliquant des risques importants, il est possible de se demander pourquoi certains utilisateurs souhaitent tout de même s’en servir. Dans la plupart des cas étudiés, les utilisateurs d’appareils Android (ou leurs enfants) ont recours aux boutiques tierces pour obtenir des jeux, fonds d’écran ou autres contenus multimédias gratuitement. Celles-ci leur donnent également accès à des applications permettant par exemple de diffuser des films, ou d’accroître leur productivité. D’autres applications ne sont pas proposées par Apple, comme celles utilisées pour télécharger des fichiers BitTorrent ou du contenu piraté.

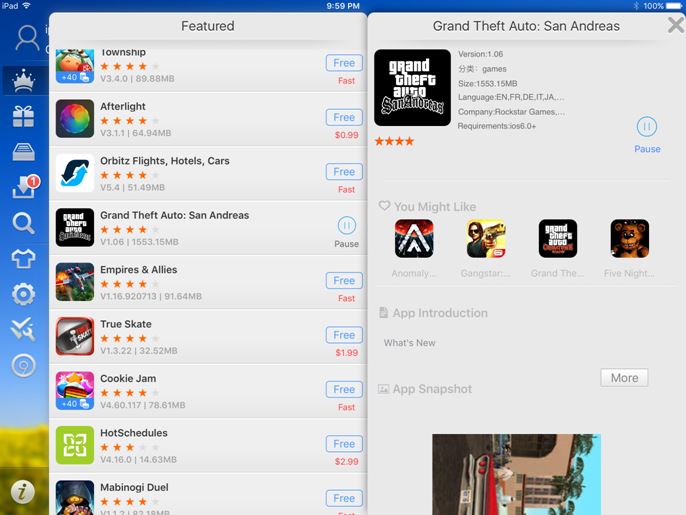

La boutique vShare se vante de proposer un million d’applications. Proofpoint a identifié 400 000 applications Android, contre seulement 15 000 conçues pour fonctionner sous iOS. Parmi les 40 millions d’utilisateurs supposés, 25 % environ utilisent des appareils iOS.

La promesse de produits populaires rendus disponibles gratuitement constitue un leurre particulièrement efficace lorsqu’il s’agit d’inciter des utilisateurs à se servir d’une boutique de type DarkSideLoader. Ainsi, les dix applications les plus populaires de l’App Store (notamment Minecraft et Geometry Dash) sont toutes proposées gratuitement par vShare. Les autres applications iOS populaires disponibles dans cette boutique comptent notamment les jeux Grand Theft Auto: San Andreas et Clash of Clans, ainsi que des applications professionnelles d’optimisation de la productivité, développées par Adobe et Microsoft, ou encore celles permettant de pirater des films, comme MovieBox.

Il est probable que les utilisateurs qui choisissent d’avoir recours à de telles boutiques ne prennent pas conscience du danger car leur appareil n’a pas fait l’objet d’un jailbreaking et que les applications semblent provenir de développeurs fiables. Or, ces dernières peuvent très bien avoir été conçues ou modifiées pour contenir des éléments malveillants. Les applications téléchargées depuis des boutiques tierces peuvent accéder aux API de systèmes privés, ou tirer parti de failles de type zero-day, afin de prendre le contrôle de l’appareil.

Certificats frauduleux et boutiques de type DarkSideLoader

Les boutiques tierces peuvent obtenir un certificat de distribution de diverses manières.

- Obtention frauduleuse d’un certificat en créant une fausse entreprise : Apple étudie chaque demande de certificat de distribution pour entreprise, en vérifiant les informations de contact fournies (adresse électronique et numéro de téléphone), et en facturant $299 sur la carte de crédit spécifiée. Il n’est pas rare que les boutiques de type DarkSideLoader créent de fausses entreprises pouvant passer pour légitimes à l’aide d’une carte de crédit volée, d’un numéro de téléphone et d’une adresse électronique.

- Obtention frauduleuse d’un certificat en se faisant passer pour une véritable entreprise : dans ce cas, l’attaquant se sert des informations relatives à une entreprise existante en vue de se faire passer pour l’un de ses employés. Il est alors en mesure de convaincre Apple de lui fournir un compte de développeur iOS, ainsi qu’un certificat de distribution. Des cartes de crédit dérobées sont le plus souvent utilisées. Cette méthode permet notamment aux criminels de fournir des informations convaincantes, comme des numéros d’identification d’entreprise.

- Vol d’un certificat déjà attribué à une entreprise : cette méthode revient à dérober les identifiants de développeur Apple associés à des entreprises créant d’authentiques applications iOS (qui se comptent par milliers). L’attaquant est alors en mesure de se connecter à leur compte pour télécharger une copie de leur certificat ou demander à en obtenir un nouveau.

De nombreux certificats de distribution sont utilisés par la boutique vShare. Bien qu’il s’agissait jusqu’à maintenant de certificats obtenus auprès d’entreprises chinoises, le phénomène commence à se répandre partout dans le monde.

Apple rend caduques les certificats associés aux boutiques de type DarkSideLoader lorsque celles-ci sont identifiées. Ainsi, aucun nouvel utilisateur n’est en mesure de télécharger les applications qui y sont proposées. Les appareils iOS déjà affectés vérifient périodiquement les listes de révocation des certificats, suite à quoi les applications concernées cessent de fonctionner et doivent être re-téléchargées.

Cependant, il arrive que des boutiques tierces parviennent à obtenir plusieurs certificats de distribution. Dans le cas de vShare, de multiples certificats ont été utilisés au cours des derniers mois pour remplacer ceux devenant graduellement caduques. Reportez-vous aux indicateurs de compromission répertoriés en fin d’article pour consulter la liste des détenteurs de certificats identifiés lors de cette enquête.

Raisons liées à l’existence des boutiques tierces

La présence de telles boutiques et leur attrait pour les utilisateurs souhaitant télécharger des applications gratuites s’expliquent tout simplement à travers le facteur financier. Les boutiques tierces assurent leurs revenus grâce aux publicités qu’elles diffusent, comme c’est par exemple le cas de VEarnDollar.

Ces boutiques peuvent également intégrer des éléments malveillants (comme des chevaux de Troie) au sein d’applications authentiques, afin de revendre aux criminels l’accès ainsi obtenu vers des appareils d’entreprises ou d’agences gouvernementales. En outre, il a déjà été établi que les applications pour Android provenant de la boutique vShare sont susceptibles de rooter les appareils et d’y télécharger d’autres applications sans y être autorisées.

L’existence d’applications pour appareils ayant fait l’objet d’un rootage/jailbreaking est avérée depuis 2011. Avec l’ajout d’applications prises en charge par les appareils non jailbreakés, la présence de cette boutique tierce se fait encore plus ressentir.

Le domaine internet vShare est enregistré depuis déjà sept ans, bien que son propriétaire ait changé plusieurs fois. Son détenteur actuel en a pris possession le 14 octobre 2015. Selon nos recherches, il est probable que le domaine ait été transféré à un intermédiaire chinois en mai 2014. Celui-ci aurait ensuite patienté plus d’un an avant de le remettre aux gérants d’une boutique de type DarkSideLoader à la mi-octobre 2015.

L’individu faisant office de contact pour vshare[.]com détient 1 055 domaines. Le domaine vshare[.]com a changé d’adresse IP 17 fois en 2015.

Récapitulatif et conseils

Une étude menée auprès des dix premières entreprises américaines faisant usage de la solution TAP Mobile Defense, dans la semaine du 18 décembre 2015, a révélé que 40 % d’entre elles employaient des utilisateurs de boutiques tierces de type DarkSideLoader.

Pour faire simple, personne ne devrait recourir aux boutiques tierces, même avec des appareils n’ayant pas fait l’objet d’un jailbreaking. De plus, il est conseillé aux entreprises de déployer des solutions dédiées à l’identification des applications malveillantes. La vérification des applications, la détection des utilisateurs se servant de boutiques tierces et l’identification des certificats provenant de ces dernières constituent les méthodes les plus efficaces pour minimiser les risques aux entreprises.

Références

http://venturebeat.com/2013/04/18/chinese-app-store-using-apples-own-enterprise-app-distribution-tech-to-distribute-pirated-apps/

Indicateurs de compromission

Proofpoint a déterminé que des certificats ont été utilisés par les entités suivantes :

- Limitless Holdings-2 Limited

- Jiangxi Installation Engineering Co, LTD

- Fujian Zhengton Electronic Technology Co, Ltd

- Ningbo Xihe Children Products Co., Ltd

- HOF & Co DMCC

Applications payantes populaires et disponibles gratuitement dans la boutique vShare

Les 10 applications Apple payantes les plus populaires disponibles gratuitement dans la boutique tierce vShare en date du 22 décembre 2015 :

|

Nom de l’application |

Développeur |

|

Minecraft: Pocket Edition |

Mojang |

|

Heads Up! |

Warner Bros |

|

Cut the Rope: Magic |

ZeptoLab UK Limited |

|

NBA 2K16 |

2K |

|

Geometry Dash |

RobTop Games AB |

|

Mineraft: Story Mode |

Telltale Inc |

|

Scribblenauts Unlimited |

Warner Bros |

|

Toca Blocks |

Toca Boca AB |

|

Lucky Block for Minecraft |

JK2Designs LLC |

|

Terraria |

505 Games |

Autres applications payantes et proposées gratuitement par vShare :

|

Nom de l’application |

Développeur |

|

Clash of Clans |

Supercell |

|

Spotify Music |

Spotify |

|

Candy Crush Saga |

King.com Limited |

|

Madden NFL Mobile |

Electronic Arts |

|

Grand Theft Auto: San Andrea |

Rockstar Games |

|

Plague Inc |

Ndemic Creations |

|

Facetune |

Lightricks Ltd |

Applications d’entreprise payantes les plus populaires et disponibles gratuitement :

|

Nom de l’application |

Développeur |

|

Docs To Go Premium |

DataViz, Inc |

|

Scanner Pro |

Readdle |

|

Splashtop 2 remote desktop |

Splashtop Inc. |

|

PDF Office |

Readdle |

|

Printer Pro |

Readdle |