Avast a identifié un nouveau RAT, baptisé OmniRAT, il donne le contrôle de vos appareils mobiles. Ce Remote Administration Tool (RAT) est redoutable car multi-plateforme et déjà utilisé par de nombreux cybercriminels.

Les spécialistes en sécurité sont tous unanimes sur un point : un fort regain d’intérêt pour les RAT (Remote Access Trojan) est observé sur le marché noir. Après DroidJack et AndroRAT qui donnent aux attaquants la capacité d’intercepter les messages SMS, de voir l’historique d’appel et de navigation, d’accéder à la liste de contacts et même au microphone et à la caméra sur la plateforme Android, en voici un nouveau nommé OmniRAT.

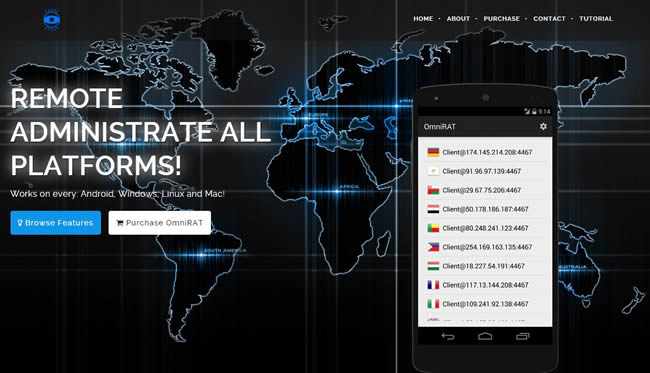

L’éditeur de solutions de sécurité Avast a découvert OmniRAT, un programme similaire à DroidJack, mais qui ne se limite pas à la plateforme Android. Ce dernier peut également être déployé sur des dispositifs tournant sur Windows, Linux ou Mac OS X, étant donné qu’il est multi-plateformes.

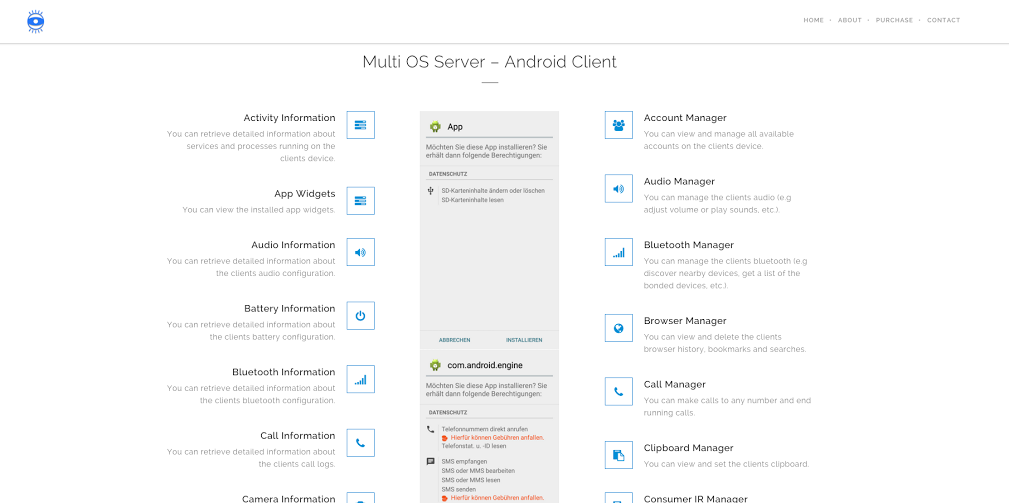

Le dispositif s’avère très complet et permet un contrôle avancé sur les appareils infectés(récupération des informations détaillées sur les services et les processus en cours d’exécution, accès à l’historique de navigation, lancement d’appels ou de SMS, enregistrement audio et vidéo, exécution de commandes, etc).

Tout comme les autres RAT du genre, OmniRAT est commercialisé en ligne, décliné en plusieurs offres selon les appareils cibles souhaités. Il coûte par contre beaucoup moins cher que DroidJack, puisque les tarifs se oscillent entre $25 et $50 alors que DroidJack coûte $210 en moyenne sur la blackmarket.

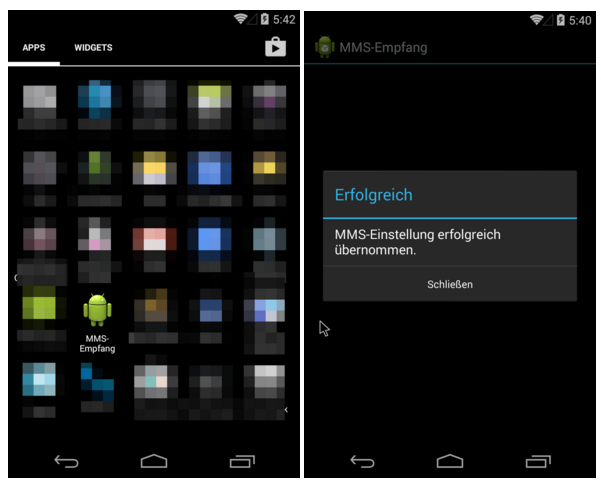

Nikolaos Chrysaidos, l’ingénieur Avast qui a fait cette découverte, a expliqué qu’une version modifiée d’OmniRAT se répand actuellement sur le Net via ingénierie sociale. Il est arrivé à cette conclusion après avoir lu le témoignage d’un utilisateur allemand sur un forum technologique qui a décrit comment un RAT a été installé sur son dispositif Android via un SMS.

Une fois que la victime touche l’icône, l’APK extrait alors OmniRAT. Chrysaidos explique que l’APK requiert des utilisateurs qu’ils lui octroient de nombreuses permissions comme l’édition des messages textes, la lecture du journal d’appel et des contacts, la modification ou la suppression des éléments de la carte mémoire.

Les droits ne sont pas exotiques puisque il s’avère que de nombreuses applications de confiance parmi les plus téléchargées sur le Google Play Store exigent les mêmes pour fonctionner ! Voila de quoi rappeler l’importance de bien lire les permissions demandées par une application avant de l’autoriser…

Une fois qu’OmniRAT est installé, les cybercriminels ont un contrôle total sur l’appareil et peuvent même propager le spyware aux contacts grâce à une fonction d’envoi de SMS multiples. Le chercheur de chez Avast précise que ce qui rend la fonction de propagation particulièrement dangereuse est le fait que les SMS propagés par OmniRAT depuis le dispositif infecté vont apparaître comme étant en provenance d’un contact fiable pour les destinataires, les rendant beaucoup plus susceptibles de suivre le lien et de voir leur propre dispositif infecté.

Les commentaires sont fermés.