Un chercheur belge a découvert 2 vulnérabilités critiques au sein du réseau social Instagram dans le cadre du programme de Bug Bounty. Bilan, 5000 dollars de récompense.

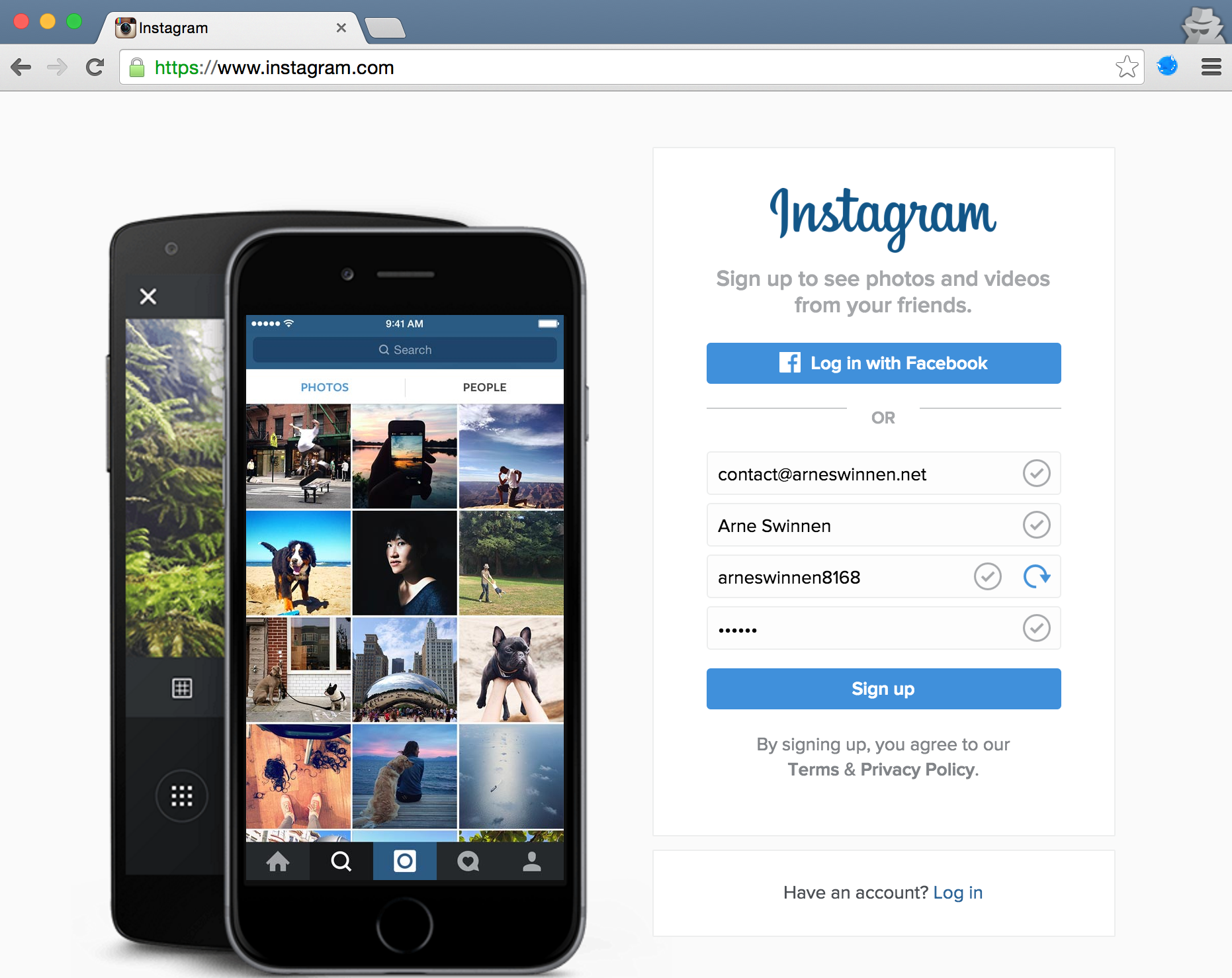

Le chasseur de bug belge Arne Swinnen a découvert deux vulnérabilités dans le réseau social Instagram, qui lui ont permis d’attaquer des comptes utilisateurs ciblés via une attaque par brute force, avec un minimum d’effort et de temps.

Les attaques par force brute sont exploitables en raison de la faiblesse de la politique de mot de passe d’Instagram et de sa pratique consistant à utiliser des ID utilisateur supplémentaires :

“Cela aurait pu permettre à un attaquant de compromettre de nombreux comptes sans interaction avec l’utilisateur, y compris ceux de haut niveau“, a écrit Swinnen dans un billet de blog décrivant en détails les deux vulnérabilités découvertes.

Attaque brute force via l’API de connexion mobile

Swinnen a découvert qu’un attaquant pouvait effectuer une attaque par force brute contre n’importe quel compte Instagram via l’API d’authentification mobile Android, à cause d’implémentations de sécurité inappropriées.

Selon le chercheur indépendant, pour les 1000 premières tentatives incorrectes de connexion via l’API mobile, Instagram répond “le mot de passe saisi est incorrect“, mais il a aussi remarqué que pour les 1000 tentatives suivantes, le serveur renvoi “username not found“, une sorte de la limitation du débit des réponses d’erreur.

Cependant, Swinnen a poursuivi l’attaque de force brute avec patience et a constaté que le serveur à de nouveau recommencé à afficher une réponse fiable après la deux-millième tentative, suivie d’une réponse erronée pour les 1000 suivants, et ainsi de suite. Ainsi, un attaquant pourrait créer un script capable de gérer une attaque par force brute fiable en mettant systématiquement de côté les réponses erronées du serveur, et en ne gardant que les valides.

Il a ainsi développé un script qui a testé 10 001 mots de passe sur un compte Instagram ciblé spécifiquement pour le test :

“La seule limitation de cette attaque était qu’en moyenne, 2 demandes d’authentification en moyenne doivent être faites pour une tentative fiable de test d’un mot de passe de connexion”, a déclaré Swinnen.

Le chercheur a ensuite pu se connecter au compte compromis avec la même adresse IP qu’il a utilisé pour la réalisation de l’attaque par force brute, ce qui prouve qu’il n’y a aucune restriction à ce niveau contre les tentatives de connexion non autorisées. La première vulnérabilité a été découverte et signalée à Facebook par Swinnen à la fin décembre 2015. Quant à la seconde, elle a été signalée à Facebook en mai 2016 par le même chercheur.

Cette vulnérabilité aurait donc pu permettre à un attaquant de mener à bien une attaque globale contre des comptes Instagram ciblés et importants, sans aucun système de verrouillage automatique lors de la compromission de ces derniers.

Facebook a décerné au chercheur une prime de 5000 dollars et corrigé les deux vulnérabilités dans Instagram en limitant le nombre de tentatives de connexion, ainsi qu’en durcissant sa politique de mot de passe. Désormais, Instagram ne permet plus aux utilisateurs de choisir des mots de passe simples et exige des mots de passe forts. La société recommande également aux utilisateurs de ne pas utiliser leurs mots de passe Instagram sur d’autres services en ligne.

Bien entendu, tous les services en ligne devraient faire de même pour garantir une sécurité accrue aux utilisateurs…

Source : Blog Swinnen

Bonjour j’ai besoin de hacker ce compte dzanaa92 car elle m’envoie des photo bizarre et veut casser ma réputation en mettant des photo de moi à poils dans c’est storie

Les commentaires sont fermés.